0x00 事件描述

2017 年 10 月 11 日,OSS 平台披露了 Linux 内核的snd_seq_ioctl_create_port()函数存在一处UAF(use-after-free)的内存漏洞(见[参考 1]),漏洞编号 CVE-2017-15265,漏洞报告者为“Michael23 Yu”,公告中并未给漏洞的影响程度如何。

据悉,该漏洞需要攻击者拥有/dev/snd/seq目标设备的权限,服务器版 Linux 默认需要 root 或 audio 组权限,实际攻击面窄。

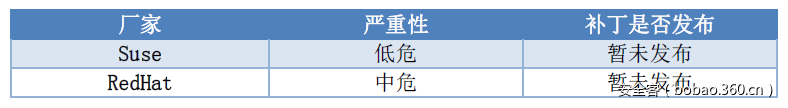

目前有2家 Linux 发行版厂家对 CVE-2017-15265 漏洞进行了安全评估(见[参考 2] 和[参考 3]),具体如下:

暂时未监测到成功利用该漏洞进行攻击的程序出现。

0x01 事件影响面

影响面

经过 360CERT 分析,需要具备能 ioctl 访问/dve/snd/seq 的权限(需要 root 或本地登陆系统),实际利用场景较小。

综合判定 CVE-2017-15265 漏洞为中危漏洞,属于一般网络安全事件。

0x02 部分技术信息

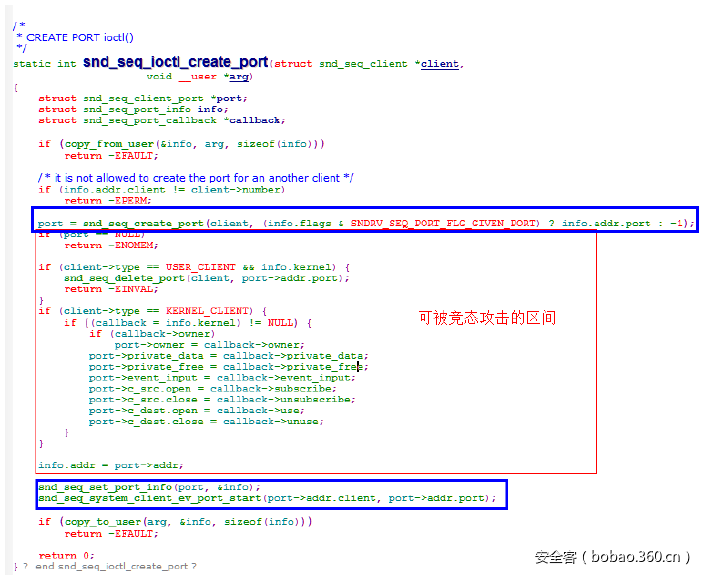

该 UAF 漏洞可通过在对/dve/snd/seq 和 ioctl 调用来操作 port 的创建和删除来触发。具体问题点是内核函数 snd_seq_create_port()会创建一个 port 对象并返回它的指针给用户态的调用者,但在实现中并未对其增加引用计数或其它防护手段,导致该对象可被用户态进程的其它线程发起删除操作。

此后,函数 snd_seq_ioctl_create_port()会调用 snd_seq_system_client_ev_port_start() 函数,并在函数中使用已经被删除的 port 对象,最终导致 UAF 漏洞。攻击者可以通过竞态攻击的手段来对该对象进行占位造成进一步攻击的可能。

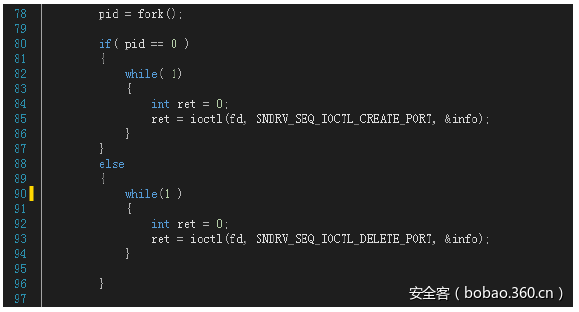

PoC 代码主要片断:

0x03 处理建议

建议通过源代码的方式进行补丁更新 http://mailman.alsa-project.org/pipermail/alsa-devel/2017-October/126292.html

0x04 时间线

2017-10-11 事件被披露

2017-10-17 360CERT 完成了基本分析报告

0x05 参考

1. http://seclists.org/oss-sec/2017/q4/58

2. https://bugzilla.suse.com/show_bug.cgi?id=1062520

3. https://bugzilla.redhat.com/show_bug.cgi?id=1501878

4. http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2017-15265