你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

【安全头条公告】

安全头条主要发布时下最火热最新鲜的网安资讯,不同于正儿八经的权威消息。本站的资讯内容可能会更富趣味性、讨论性,工作劳累之余给大家来点趣闻,唠唠嗑,也可以一起充电涨姿势~目前每周二、周四营业。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

悬赏 1000 万美元,美国政府在线寻不法黑客信息

号外号外,美国政府悬赏1000万美元,公开征集攻击关键设施的外国黑客信息和线索啦。

日前,美国国务院发布公开声明,强调称针对美国关键基础设施的某些恶意网络行为,可能已经违反《计算机欺诈和滥用法案》(CFAA),遂建立一个“暗网”举报网站,保护潜在消息来源安全性的同时,以此悬赏征集外国黑客信息和线索。

从公开信息来看,这个举报网站包含来自整个联邦政府的资源,宣称目的是帮助企业和社区免受勒索软件攻击。在此基础上,还提供高达了1000万美元的奖励,以获取有关为外国政府服务的黑客信息。

1000万美元奖励,可谓大手笔。而这则司法奖励 (RFJ) 计划的出现,不仅会激励有关外国针对美国关键基础设施进行恶意活动的报告,还可能出现参与影响美国关键基础设施攻击黑客间的互相举报。

在可举报行为上,不仅包括勒索软件攻击、数据窃据,故意导致的程序、信息、代码或命令的传输,以及此类行为造成的计算机设备受损。除此之外,美国政府和金融机构的计算机系统、州际或外国商业、通信计算机系统都在悬赏令的目标范围内。就是说,针对上述机构IT系统的攻击信息,都可以进行举报。

为了收集“举报”信息,美国国务院在暗网上设立了提示报告服务。这样,就可以在安全通信基础上,保护信息提交者身份的安全。可以说,此波操作美国政府是用心良苦啊。

谷歌发现0day在野利用,疑似Nobelium组织盯上LinkedIn

最近,谷歌安全人员分享了4个新0day漏洞信息,并指出俄罗斯背景的APT组织正利用其中的Safari 0day漏洞漏洞,瞄准LinkedIn 用户。

公开信息显示,四个安全漏洞主要影响的是Google Chrome、Internet Explorer 和 WebKit 浏览器引擎。下面是安全人员披露的0day漏洞列表:

Chrome中的CVE-2021-21166和CVE-2021-30551;

Internet Explorer中的CVE-2021-33742;

WebKit(Safari)中的CVE-2021-1879。

需要注意的是,谷歌安全人员强调,上述四个漏洞中,有三个是由同一家政府支持的商业监控供应商发现并利用。至于第四个漏洞(CVE-2021-1879)则可能是被一个有俄罗斯背景的APT组织利用。

从谷歌安全人员的分析来看,WebKit(Safari)中的CVE-2021-1879漏洞,是利用LinkedIn Messaging使用的,据说是通过向西欧国家的政府官员发送恶意链接进行攻击。从攻击手法上来看,主要是从谷歌、微软、LinkedIn、Facebook 和雅虎等流行网站上收集身份验证 cookie,并通过WebSocket 将发送到攻击者控制的IP上。

虽然谷歌没有将漏洞利用与特定的威胁组织联系起来,但调查该活动的微软研究院却表示攻击者为Nobelium,也就是去年SolarWinds供应链攻击事件的幕后黑手。

绕来绕去,又回到Nobelium团伙身上了。

游戏玩家在线硬核科普,惨变军事泄密

玩游戏吗?有机会上军事法庭审判的那种。

最近,一个国外玩家因为太较真,拿出未解密军事文件与人对线,结果不仅成了《英国国防杂志》上的反面教材,还差点送游戏运营商“上路”。

俄罗斯开发商Gaijin Entertainment制作的游戏《战争雷霆》,自2013年上线以来,深受军迷玩家追捧。当专业的军迷爱好者聚集起来,游戏中的飞机、坦克、武器等又能在历史上找到参照物时,玩家之间的争论与对线就开始了。

这时,一个ID为Fear_Naught的用户,在与其他玩家对线的过程中,声称自己曾在英国皇家坦克团服过役,还担任过该型号坦克的指挥官、开过真坦克。真实的挑战者-2坦克,要比游戏中强得多。

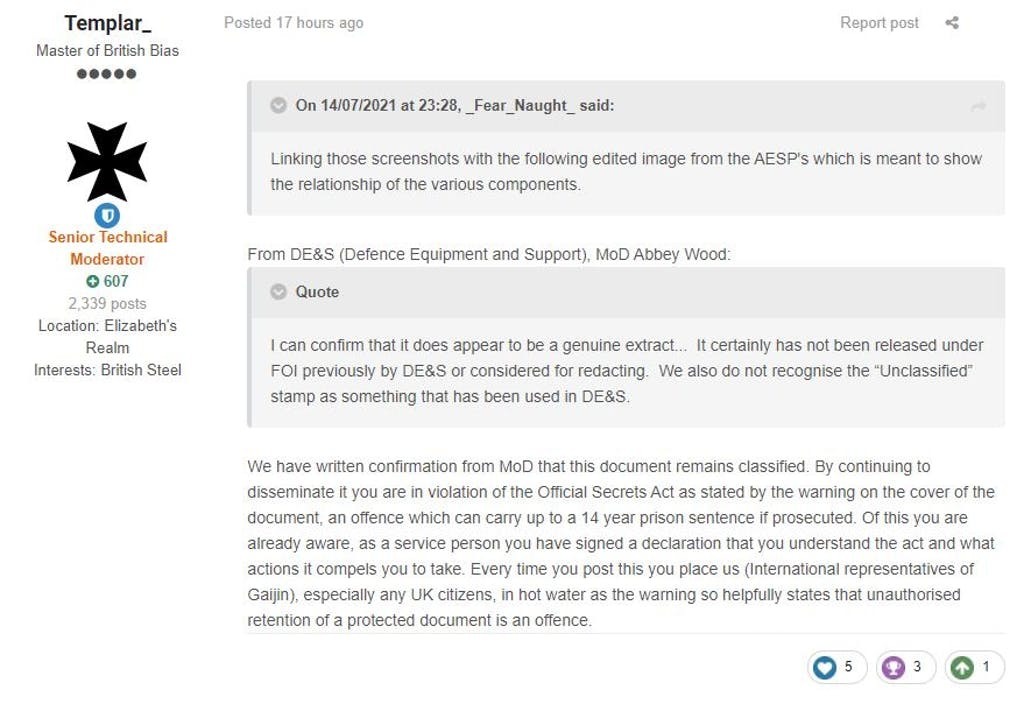

为了证明自己所言非虚,这位叫做Fear_Naught的玩家,直接在网上发布了一份挑战者-2号坦克的文件,用真材实料打脸《战争雷霆》制作方。如果说,之前的各种论述都是游戏爱好者之间的非学术性探讨,那么此时这位较真用户拿出来的非解密文件,直接让自己背上了泄露军事机密的大帽子。

《战争雷霆》游戏制作方看到这样的消息,更是出于风险意识,立即采取行动,删除了相关信息。毕竟,有关军事机密,搞不好容易凉凉。