译者:WisFree

预估稿费:150RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

最新更新

苹果已发布漏洞补丁,https://support.apple.com/en-us/HT208315,建议立即更新! 该漏洞的CVE编号为:CVE-2017-13872。

漏洞概述

近期,土耳其软件开发者Lemi Orhan Ergin在最新版本的macOS High Sierra系统中发现了一个安全漏洞,该漏洞将允许用户通过不断点击系统设置面板中的按钮来创建root账号(root账号拥有mac设备上的所有系统权限),而且该操作不需要输入管理密码。但是,只有当攻击者能够物理访问目标Mac电脑并且设备没有锁屏的情况下,他们才可以利用该漏洞实施攻击。

当攻击者物理访问目标设备之后,他们只需要进行几下点击操作便能够在设备中创建一个root账号,随后他们将能够利用该账号来访问这台目标设备。需要注意的是,这个root账号还可以用来远程登录目标设备。

简而言之,新版本的macOS系统中root账号的密码为空,因此我们只需要在输入了用户名“root”之后按下回车键,便能够完成登录。我们认为苹果之所以没有给root账户设置密码,可能是因为他们觉得用户不会以root身份进行系统登录。因为一般情况下,用户会单独设置一个常用账号,并给这个账号赋予管理员权限。如果用户操作需要使用到root权限的话,也只是输入自己的密码就可以了。

从理论上来说,这是一种比较安全的实践方式,因为我们不需要每一次都使用管理员账号登录,而且也不需要跟多个系统管理员共享一个root密码。当然了,在实际的生产生活中,如果你启用了root账号,那你一定要给root账号设置一个密码。而且从安全方面出发来考虑,你最好使用随机生成的密码,这样可以防止他人对你的设备进行错误操作。

如果你没有给root账号设置密码的话,你需要对root账号进行配置并不允许用户使用该账号进行登录操作。

对于苹果来说,这一次安全事件毫无疑问是给他们打了一记重重的耳光,因为研究人员已经在Twitter上将该问题向全世界公开了….而不是私下上报给苹果公司。

漏洞的运行机制

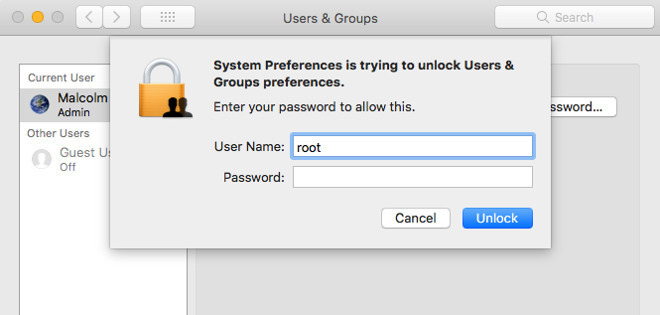

第一步:打开macOS的系统设置窗口

第二步:进入“用户&组”设置

第三步:点击窗口左下角的锁图标

第四步:在用户名输入框中输入“root”

第五步:将光标移动到密码框

第六步:不断点击“解锁”图标直到用户创建成功

完成上面这些操作之后,攻击者将能够在目标设备中创建一个没有密码的root账号,而攻击者之后将能够利用该账号正常登录目标Mac电脑。

苹果正在修复该漏洞

该漏洞将影响macOS High Sierra 10.13.1以及10.13.2 Beta版本的操作系统,目前已经有很多macOS用户已经确认了该漏洞确实存在,而苹果公司现在也已经得知了该漏洞的相关信息,并正在努力修复该漏洞。

苹果公司表示:“我们目前正在开发相应的软件更新补丁来尝试修复这个问题。我们建议广大macOS用户设置一个root密码来防止他人在未经授权的情况下访问大家的Mac设备。”

如果Root用户已经启用,那么我们应该确保修改了Root账户的默认密码(空)。关于如何启用Root用户以及设置密码的内容,请参考苹果给出的帮助文档:【传送门】

攻击演示视频

视频地址: https://youtu.be/6rdnc6bkd2M

广大用户应该怎么办?

广大macOS用户应该赶紧给自己的root账号设置一个健壮的密码。不过好消息是,现在有一种十分简单且安全的方法来检测并修复该问题。

具体方法如下:

打开终端窗口,输入命令“passwd root”,这是我们设置root密码的常用方法。

不过,这种方法只有在你知道之前的root密码时才可以设置新的密码。如果你不知道旧密码的话,请你别担心,你可以连按三次回车键:

如果你没有看到任何错误提示信息,说明你的root密码仍然为空,那么你就需要修改root密码了。

再次运行“passwd root”命令,在输入旧密码时直接按下回车键,然后给root账号设置一个健壮的新密码:

$ passwd root

Old Password: [just hit enter]

New Password: **************

Retype New Password: ***************全部搞定!

从技术上来说,你其实都不需要记住你输入的root密码,不过你也不能胡乱输入,因为你需要输入两次以确认密码。而且你当前的macOS账号仍然拥有设备的管理员权限,如果你需要使用root权限的话,你可以直接使用当前账号的密码。一切如旧,只不过你变得更加安全了。

请赶紧检查你的macOS,请赶紧修复这个问题!!!

参考

Apple Macs have gaping root hole – here’s a superquick way to check and fix it