1、重定向

重定向漏洞是指Web应用程序接受用户控制的输入,该输入指向外部站点的URL,攻击者通过对URL进行编码或者携带参数,令篡改后的URL在看起来与原始站点URL很像,并在重定向时使用该URL,导致用户进入恶意站点。本篇文章以JAVA语言源代码为例,分析重定向漏洞产生的原因以及修复方法。详细请参见CWE ID 601:URL Redirection toUntrusted Site (‘Open Redirect’) 。

2、 重定向的危害

利用重定向漏洞可以诱使用户访问恶意站点,盗取用户密码记录、强制用户下载任意文件等。

从2019年1月至2019年5月,CVE中共有30条漏洞信息与其相关。部分漏洞如下:

| CVE | 概况 |

|---|---|

| CVE-2019-4166 | IBM StoredIQ 7.6 可能允许远程攻击者使用重定向进行网络钓鱼攻击。通过说服受害者访问特制网站,远程攻击者可以利用此漏洞显示携带恶意参数的正常URL,以将用户重定向到看似可信的恶意网站。这可能允许攻击者获取高度敏感的信息或对受害者进行进一步攻击。 |

| CVE-2019-10255 | 5.7.7 之前的 Jupyter Notebook 中的所有浏览器以及 0.9.5 之前的JupyterHub中的某些浏览器(Chrome,Firefox)的重定向漏洞允许精心设置的登录页面链接,登录页面成功登录后将重定向到恶意站点。在base_url前缀上运行的服务器不受影响。 |

| CVE-2019-3850 | moodle在版本3.6.3,3.5.5,3.4.8和3.1.17之前存在一个重定向漏洞。作业提交评论中的链接将直接打开(在同一窗口中)。虽然链接本身可能是有效的,但在同一窗口内打开并且没有no-referrer头策略使它们更容易受到攻击。 |

3、示例代码

示例源于 Samate Juliet Test Suite for Java v1.3 (https://samate.nist.gov/SARD/testsuite.php),源文件名:CWE601_Open_Redirect__Servlet_connect_tcp_01.java。

3.1缺陷代码

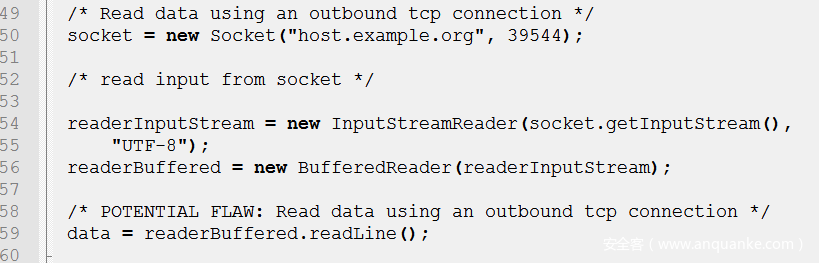

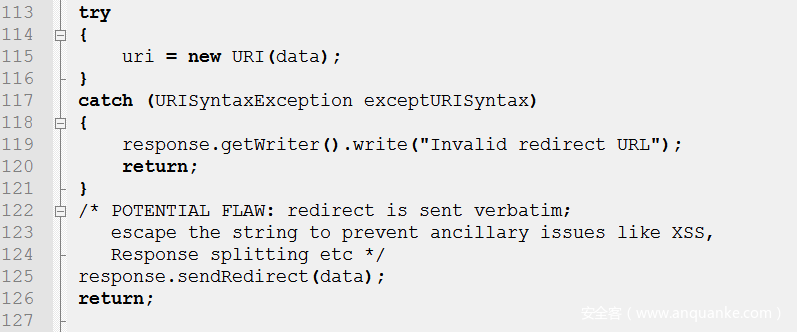

上述示例代码是获取到用户输入的数据并将该数据作为重定向的URL地址进行跳转,在第54行获取 Socket 对象从客户端发送给服务器端的数据流, InputStreamReader 是从字节流到字符流的桥接器,使用 UTF-8 读取字节并将它们解码为字符。第56行将 readerInputStream作为参数构造字符缓冲输入流,59行缓冲流读取一行数据并赋值给 data。在第125行 response 重定向到 data 指定的 URL。该URL并未被校验,无法确定是否安全,未验证的重定向可能会使用户进入钓鱼网站,窃取用户信息等,会对用户的信息以及财产安全造成严重的威胁。

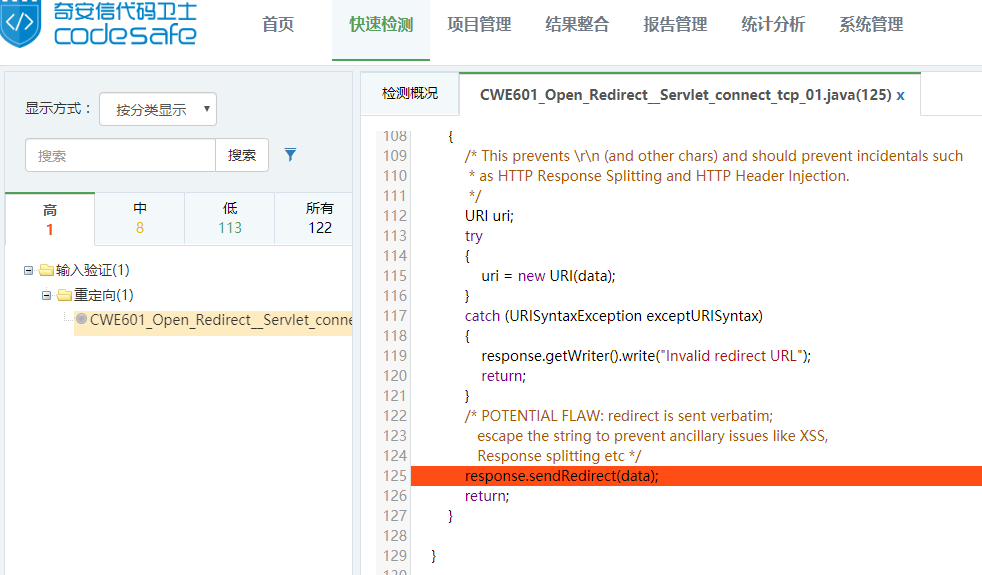

使用代码卫士对上述示例代码进行检测,可以检出“重定向”缺陷,显示等级为高。在代码行第125行报出缺陷,如图1所示:

图1:重定向的检测示例

3.2 修复代码

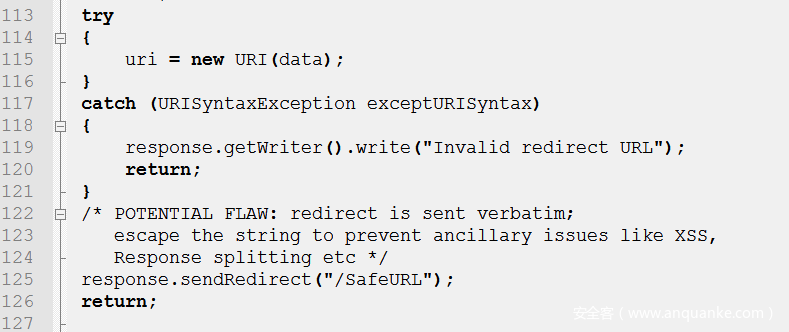

在上述修复代码中,在第125行不使用用户传入数据,在程序内部控制重定向的URL,避免出现钓鱼,盗取用户信息等安全问题。

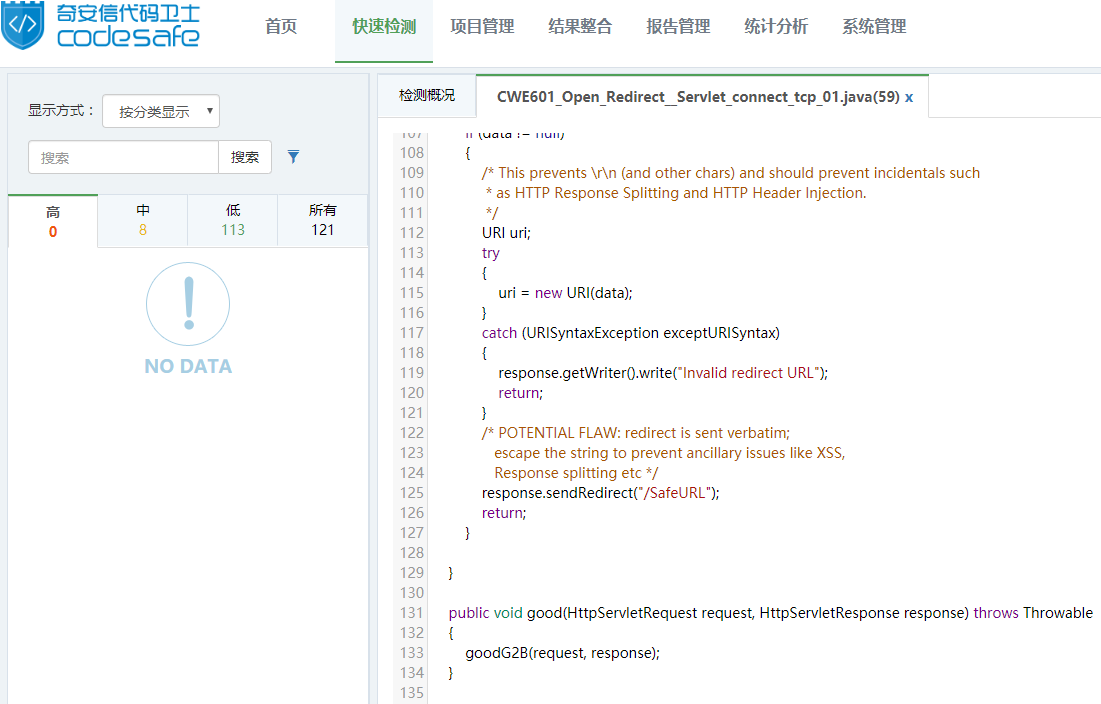

使用代码卫士对修复后的代码进行检测,可以看到已不存在“重定向”缺陷。如图2:

图2:修复后检测结果

4、 如何避免重定向

要避免重定向,需要注意以下几点:

1. 尽量避免使用重定向和转发机制,如果使用了,那么在定义目标URL的时候不要包含用户参数。

2. 如果一定要包含用户输入的参数,对每个参数都必须进行验证以确保它的合法性和正确性,或是在服务端提供映射机制,将用户的选择参数转变为真正的白名单目标页面。