E安全7月27日讯,近日据外媒报道,与朝鲜政府有联系的拉撒路APT黑客集团已使用一种称为MATA的新型多平台恶意软件框架来针对全球实体组织,分发VHD勒索软件并窃取了客户数据库。

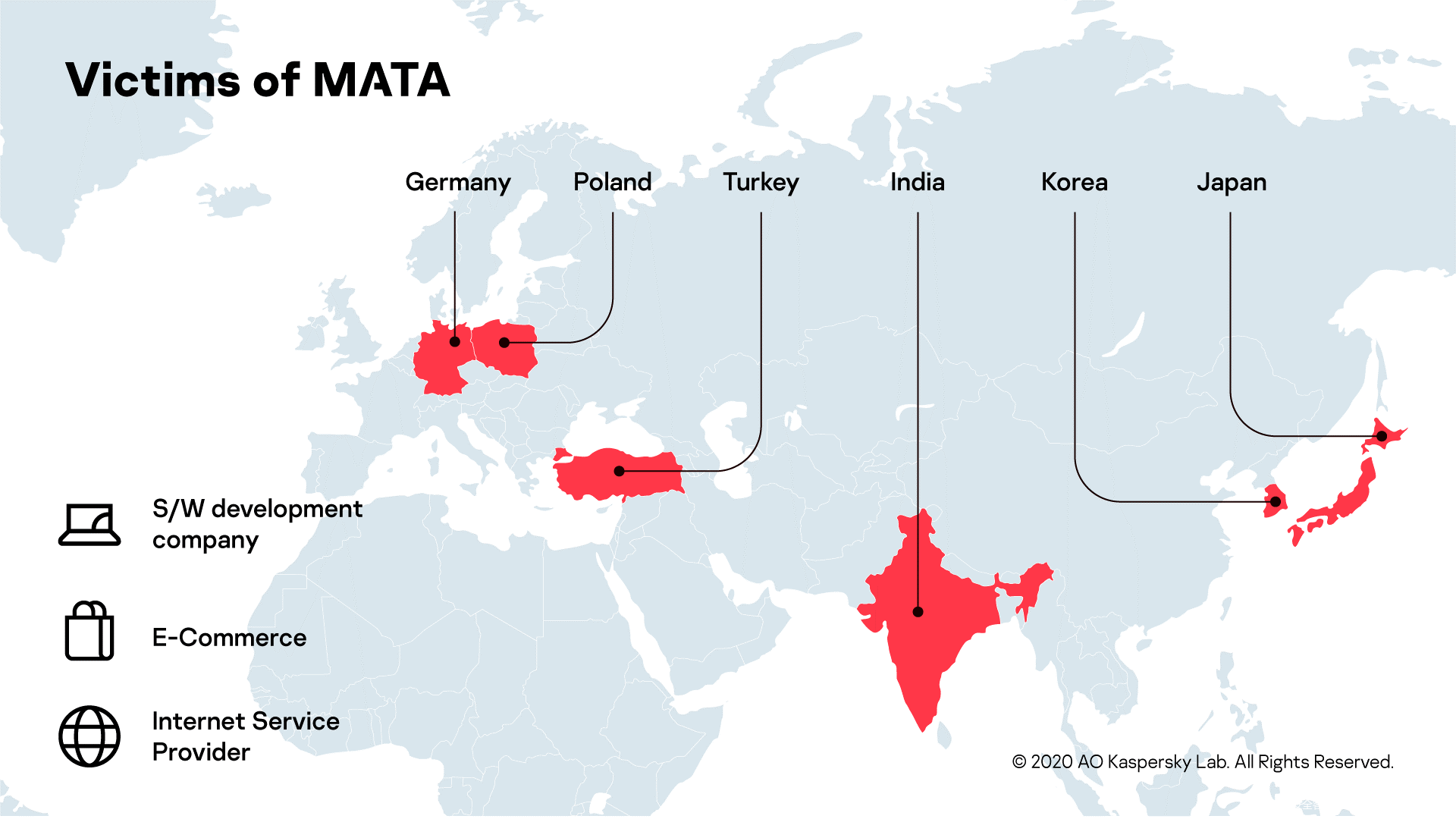

对此,卡巴斯基的专家首先分析了MATA框架,根据研究人员的说法,MATA行动至少从2018年4月开始就很活跃。MATA黑客的目标是针对软件开发、电子商务和互联网服务等各行各业的实体,这些公司主要分布在世界各地,包括波兰、德国、土耳其、韩国、日本和印度。

对MATA框架的分析同时揭示了与Lazarus APT组的几个链接,例如MATA编排器中使用的两个唯一文件名c_2910.cls和k_3872.cls,这些文件名以前仅在多个Manuscrypt变体中才能看到。此外,MATA使用全局配置数据,包括随机生成的会话ID,基于日期的版本信息,休眠间隔以及多个C2和C2服务器地址。

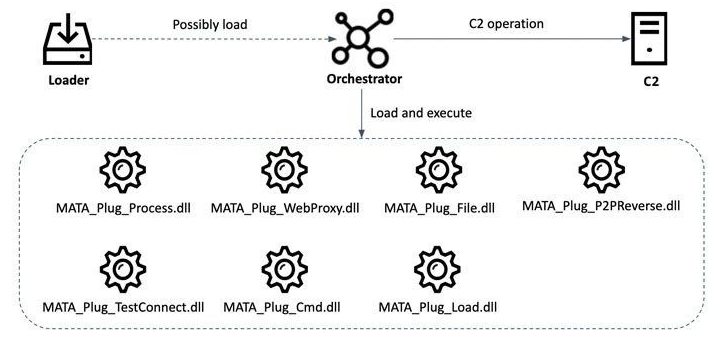

在过去的几个月中,安全研究人员还从Netlab 360,Malwarebytes和Jamf中收集了MATA框架的证据。在12月,来自Netlab 360的研究人员发现了一个名为Dacls的新远程访问木马(RAT),Lazarus APT小组将其用于Windows和Linux设备。五月,Malwarebytes研究人员观察到Mac版本的Dacls通过针对macOS的木马化两因素身份验证应用程序发行,该应用程序名为MinaOTP。Windows版本的MATA由用于加载加密的下一阶段有效负载的加载器和Orchestrator模块(“ lsass.exe”)组成。

最后,在研究报告中,卡巴斯基实验室将MATA恶意软件平台归因于著名的APT组织Lazarus,他们评估了MATA框架与LazarusAPT组织之间的联系。MATA协调器使用两个唯一的文件名c_2910.cls和k_3872.cls,这些文件名以前仅在几种Manuscrypt变体中才能看到,包括在US-CERT出版物中提到的样本(0137f688436c468d43b3e50878ec1a1f)。研究人员指出,由Lazarus发行的恶意软件家族Manuscrypt的变体与MATA共享了类似的配置结构。这意味着MATA与Lazarus很可能存在直接关联,卡巴斯基实验室表示,随着MATA恶意软件平台的发展,它将继续对其进行监控。

文章来源啊:E安全