1、进程控制

函数在加载动态库时,如果没有加载预期的动态库,会导致非预期的行为甚至恶意代码执行,这类问题称作“进程控制”。导致进程控制的最主要的原因是:从一个不可信赖的数据源或不可信赖的环境中加载动态库。例如:使用LoadLibrary() 函数加载动态库,在没有指明绝对路径的情况下,顺序由搜索顺序决定,而搜索顺序是由注册表主键控制。详细请参见CWE-114: Process Control。

| 注册表主键 | 搜索顺序 |

|---|---|

| SafeDllSearchMode=1 | 1. 应用程序被加载的目录

2. 系统目录 3. 16位系统目录(如有) 4. windows目录 5. 当前目录 6. 在PATH环境变量中列出的目录 |

| SafeDllSearchMode=0 | 1. 应用程序被加载的目录

2. 当前目录 3. 系统目录 4. 16位系统目录(如有) 5. windows目录 6. 在PATH环境变量中列出的目录 |

2、进程控制的危害

在使用动态库加载函数时,如果攻击者可以把一个同名的恶意库文件放置在搜索顺序靠前的位置,甚至优先于应用程序所需加载文件的位置,那么应用程序将会加载该恶意库的副本,而不是原本所需的文件,从而导致恶意代码执行。

3、示例代码

示例源于 Samate Juliet Test Suitefor C/C++ v1.3 (https://samate.nist.gov/SARD/testsuite.php),源文件名:CWE114_Process_Control__w32_char_file_01.c。

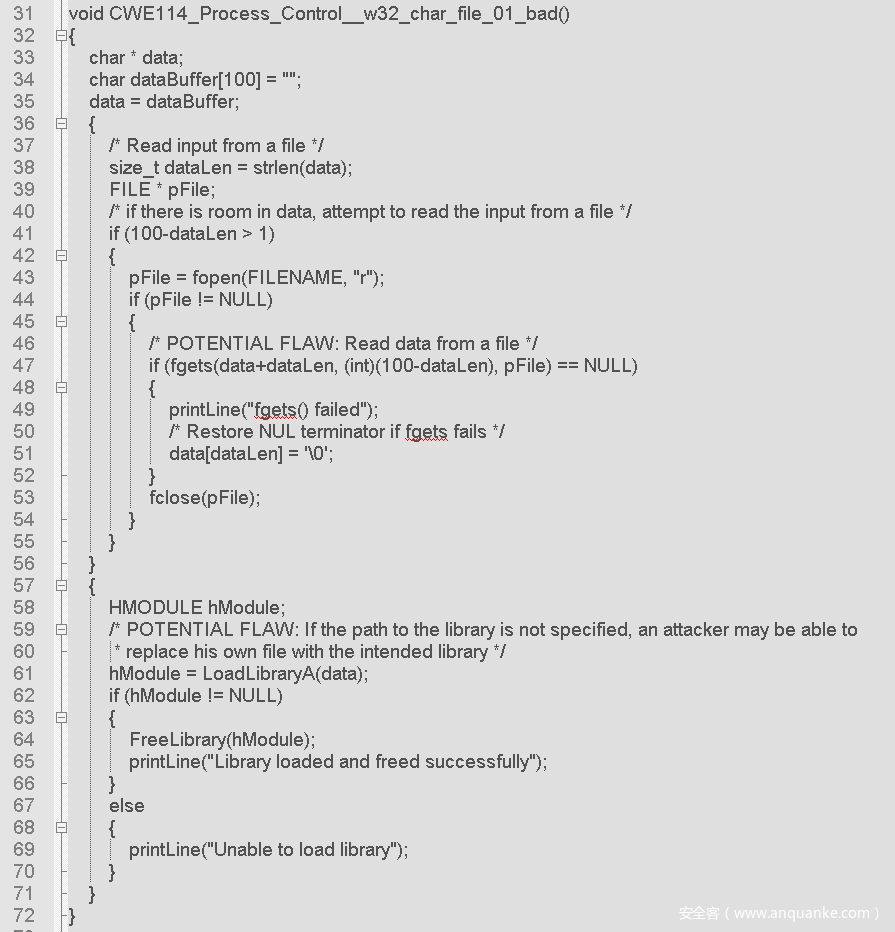

3.1 缺陷代码

在上述示例代码中,第61行使用 LoadLibraryA() 函数加载动态库,从代码中可以看出,data 在第35行进行初始化,并在第47行通过 fgets() 进行赋值,由于 data 的值通过读取外部文件中的字符串来获取,其值可能为不完整的文件路径,存在“进程控制”问题。

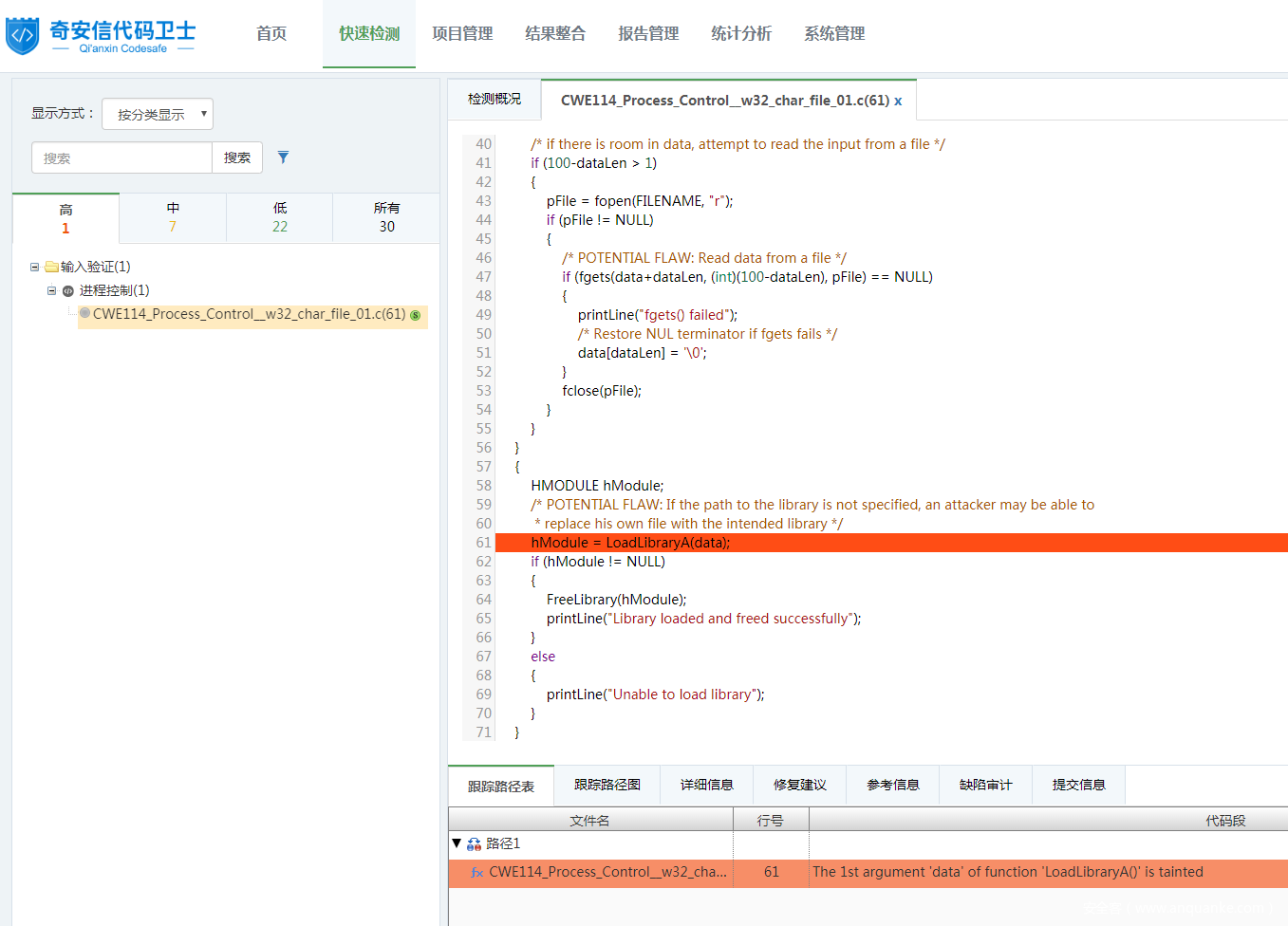

使用代码卫士对上述示例代码进行检测,可以检出“进程控制”缺陷,显示等级为高。如图1所示:

图1:进程控制检测示例

3.2 修复代码

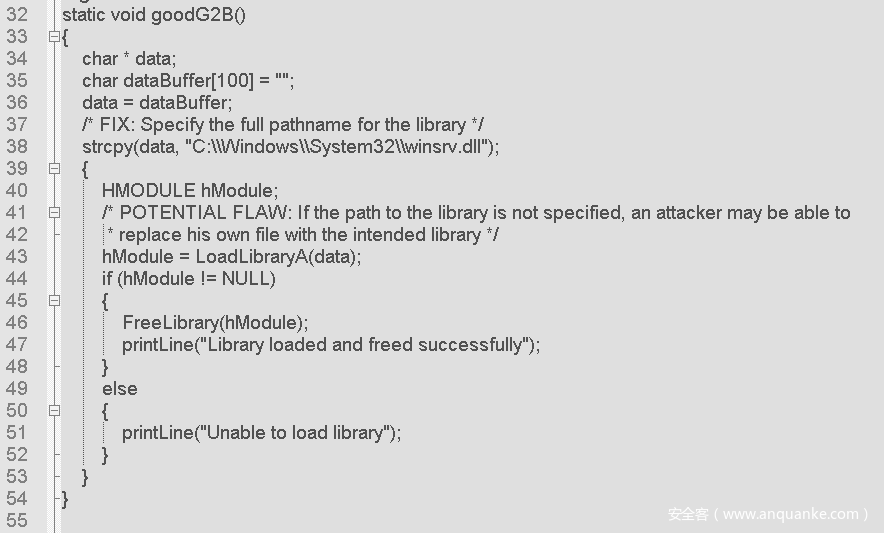

在上述修复代码中,Samate给出的修复方式为:在第38行将data明确赋值为“C:\Windows\System32\winsrv.dll”,随后在第43行使用LoadLibraryA() 函数进行动态加载,从而避免了第35行“进程控制”问题。

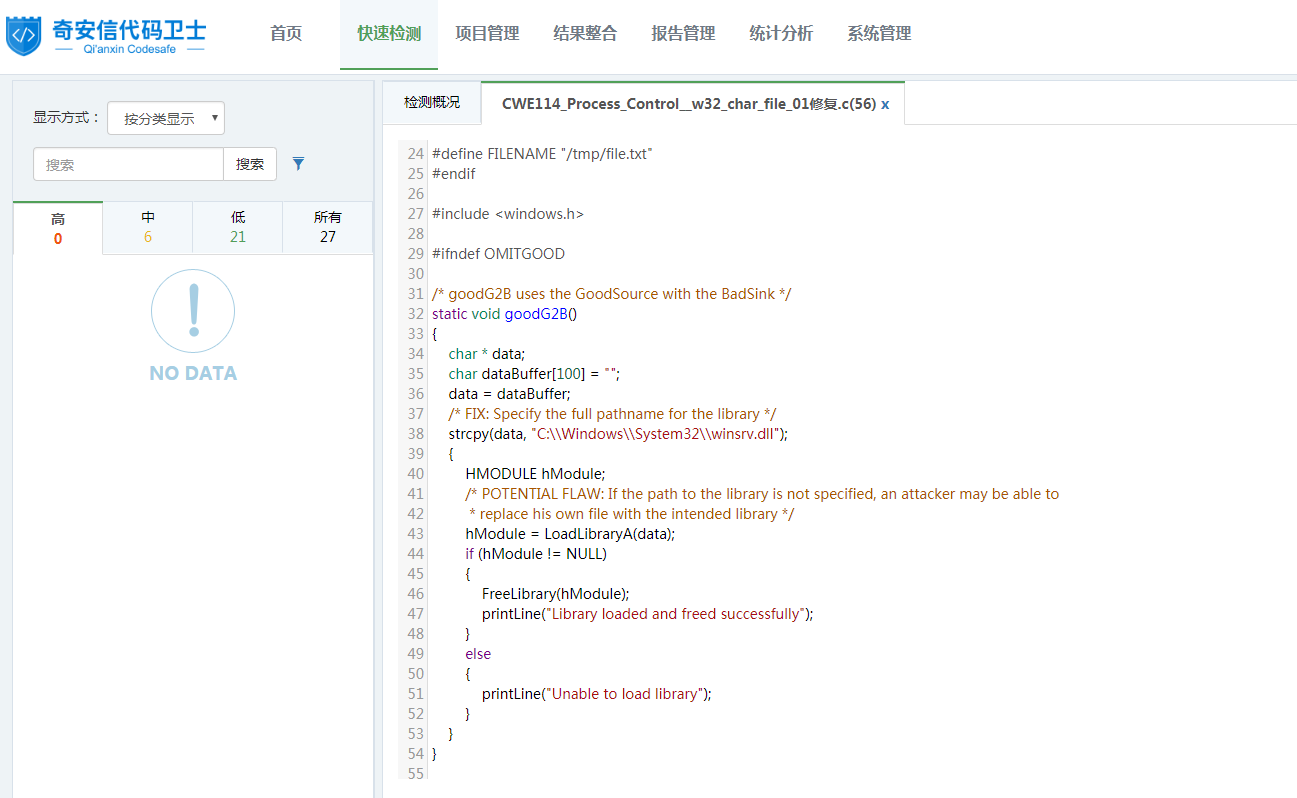

使用代码卫士对修复后的代码进行检测,可以看到已不存在“进程控制”缺陷。如图2:

图2:修复后检测结果

4、如何避免进程控制

在进行动态库加载时,尽量避免从不可信赖的数据源或不可信赖的环境中读取,如果无法避免这种情况,应该设计并实现完备的验证机制。