你好呀~欢迎来到“资讯充电站”!小安就是本站站长。今天第8期如约和大家见面了!如果您是第一次光顾,可以先阅读站内公告了解我们哦。

【站内公告】

本站主要发布时下最火热最新鲜的网安资讯,不同于正儿八经的权威消息。本站的资讯内容可能会更富趣味性、讨论性,工作劳累之余给大家来点趣闻,唠唠嗑,也可以一起充电涨姿势~目前每周营业周二、周四两天。欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

REvil勒索团伙建立拍卖网站,公开拍卖盗窃数据

最近,臭名昭著的REvil勒索软件团伙建立了一个新的类似eBay的拍卖网站,用来拍卖受害者的失窃数据,谁出价高就卖给谁。

如今,众所周知,REvil犯罪团伙是目前最活跃,最激进的勒索软件活动团伙之一。他们从未针对家庭消费者,而是主要以公司为目标。他们利用网络设备中的漏洞来破坏企业网络,在企业网络中加密受害者的文件并索要天文敲诈费(据今年早些时候估计 ,他们平均一单的需求约为260,000美元)。

REvil团伙同时还在暗网上运营着一个“泄漏站点”,如果受害者没有支付想要的敲诈费用,他们就会在该站点发布被盗文件的预告片,随即发布全部被盗数据。但是,该组织今天在其泄漏站点上的博客文章中宣布推出了一项新的“拍卖”功能,该功能使该组织能够利用被盗文件获利,而不是像之前一样免费释放它们。

第一次拍卖的数据来自一家加拿大的农业公司,他们公司的数据上个月被该组织成功入侵并加密了,但他们选择不支付赎金。该公司的文件起拍价为50,000美元,起价为门罗币。

虽然这家加拿大公司是第一个被拍卖的REvil受害者,但之前在REvil帮派不断勒索一家纽约律师事务所期间,他们似乎就已经计划了这一拍卖构想。

上周,为了给纽约律师事务所的压力的时候,REvil团伙就扬言要拍卖麦当娜的私人法律文件。尽管麦当娜的档案还没有被拍卖,但REvil团伙说,他们“记住了麦当娜”,暗示她的档案以及从纽约市律师事务所盗窃的其他档案也将很快被公开。

大学又遭勒索?多所美国大学遭遇勒索软件Netwalker袭击

2019年世界疯传的病毒WannaCry肆无忌惮的入侵了多所高校的局域网,造成多数毕业生的论文毁于一旦。而在过去的一周中,Netwalker Ransomware行动一直针对美国大学,并威胁要发布其泄露数据 。

5月28日,Netwalker宣布了他们已经加密了密歇根州立大学的信息,如果不支付赎金,他们将公开释放被盗的数据。截止日期过去之后,勒索软件运营商果真公开了他们的数据。

随后,他们又声称袭击了芝加哥哥伦比亚大学,并再次威胁要释放被盗的数据。

如今,Netwalker宣告他们又袭击了另一所美国大学,加利福尼亚大学旧金山分校。窃取了未加密的数据并对计算机进行了加密。

作为此泄漏的一部分,威胁参与者发布了一些被盗文件的屏幕截图。这些图像包括带有社会安全号码的学生应用程序,电子表格以及看起来包含员工信息,医学研究和财务状况的文件夹列表。

SSN泄漏的学生申请

BleepingComputer已与加州大学旧金山分校联系以告知攻击,但尚未收到他们的回复。

由于他们最新披露的受害者都是大学,因此这可能表明常用应用程序或设备可能是远程桌面服务器的漏洞中。

YouTube频道凭据在黑客论坛需求日益增高

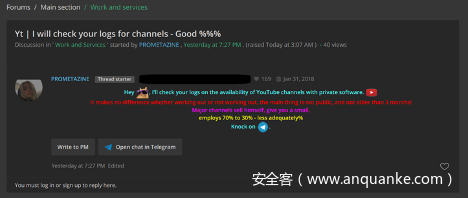

最近在黑客和网络犯罪论坛上出现了越来越多关于被盗YouTube凭据的内容,这些论坛大量出售对帐户的访问权限。卖家会发布大量的凭据,这些凭据已针对YouTube频道的可用性和订阅者人数进行了验证。确实是真实被盗数据。

劫持频道,并要求合法所有者支付赎金以将其取回。YouTube社区目前充满了大量用户抱怨,他们失去了访问自己频道的权限还被索要赎金。也就是说,他们被勒索了。

IntSights外部威胁情报公司的研究人员发现,地下市场对YouTube凭据的需求不断增长,这也推动了数据验证方面的业务。

一个帖子在拍卖中刊登了一个日志,记录了990,000个YouTube有效频道的日志,起价为1,500美元;支付2500美元的任何人甚至无需竞争即可获得它。卖方希望像其他黑客一样快速兑现现金,因为担心受害者举报并收回对其帐户的访问权限。

IntSights首席安全官Etay Maor说,YouTube日志激增很可能源于带有Google凭据和受感染计算机的数据库。

向YouTube报告帐户被劫持的用户经常抱怨说,他们被诱骗在自己的计算机上下载恶意软件。

“刚开始他们假装是youtube的赞助商,一旦我尝试访问他们的网站,就会将键盘记录器——间谍软件下载到我的浏览器中。他们在大约2分钟的时间内就更改了我的密码,删除了我的已知设备,删除了我的备援电话号码和电子邮件。然后,他们试图勒索我给他们发送btc,否则他们将出售我的频道”

Maor说,过去的攻击者依靠复杂的网络钓鱼活动和反向代理工具包来击败Google的两因素身份验证(2FA)。卖方未提及2FA可能意味着被盗凭证是针对未激活此安全选项的帐户的。

苹果为ID验证漏洞支付十万美元赏金

近日,苹果最近向印度漏洞研究人员Bhavuk Jain支付了100000美元赏金,奖励其发现影响“ 使用Apple登录 ”系统的严重漏洞。该漏洞是Bhavuk上个月向苹果安全团队报告,目前苹果现在已修复此漏洞。

这个已修补的漏洞,可以使远程攻击者绕过身份验证,接管使用“使用Apple登录”选项注册的第三方服务和应用程序上的帐户。

Bhavuk表示:“我发现可以向JWT请求来自Apple的任何电子邮件ID,并且使用Apple公钥验证获取的令牌签名后,就可以登录。这意味攻击者可以通过链接获取任何Email ID 并通过访问权限伪造JWT,进而访问受害者帐户。”

即使在第三方服务中隐藏电子邮件ID,该漏洞仍然有效,并且黑客可以利用该漏洞利用受害者的Apple ID来注册新帐户。

Bhavuk还补充说:“此漏洞的影响非常严重,因为它可能导致整个帐户被黑客接管。”