翻译:360代码卫士

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

目标扩展相似

卡巴斯基和Palo Alto公司的研究人员指出,BlackEnergy和Petya之间的第一个相似之处在于目标扩展中。它们都“关注类似的扩展清单以及负责解析加密或擦除的文件系统的代码”。

卡巴斯基研究人员指出,他们尝试构建一个功能清单用于指定YARA规则以检测Petya和BlackEnergy擦除器。YARA是一种取证工具,用于检查不同的文件和目录从而找到基于签名的相似之处。

仔细检查BlackEnergy在KillDisk勒索软件中使用的和Petya擦除恶意软件使用的代码后发现了不太多的相似之处。不过,当作为更大的YARA规则的一部分时,他们之间的相似之处就非常精准了。

研究人员指出,虽然并不能以此认为两者之间一定存在关联,但它确实说明这些恶意软件家族在代码设计方面存在相似之处。

寻找幕后黑手

BlackEnergy APT组织一直以来都在使用0day漏洞、毁灭性工具和恶意代码攻击工控系统。它曾在2015年攻击乌克兰电力网并在多年来实施了一系列类似的毁灭性攻击。

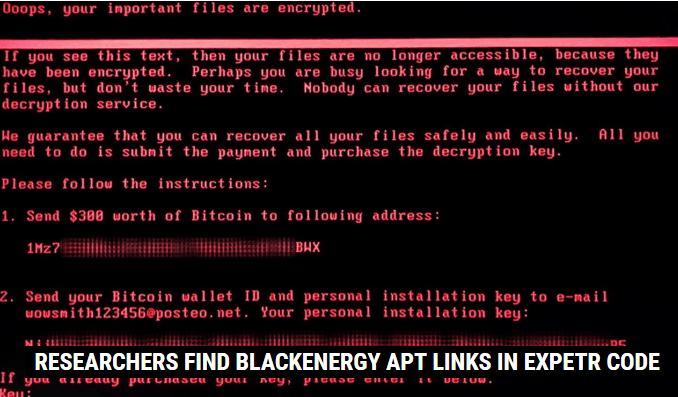

近期,Petya跟擦除恶意软件相关而并非人们所普遍认为的勒索软件。虽然Petya拥有一个勒索软件组件,但它无法解密受害者磁盘,即使在支付勒索金的情况下也无法办到。

ESET公司开展的类似研究也发现了Petya和BlackEnergy之间的关联。ESET指出,跟BlackEnergy存在关联的一个组织TeleBots是Petya攻击的幕后黑手;它认为Petya恶意软件中的KillDisk加密组件是TeleBots的一个标志。研究人员指出,在攻击的最后阶段,TeleBots组织一直都会使用KillDisk恶意软件通过受害者磁盘上的具体文件扩展覆写文件。

BlackEnergy和TeleBots都曾针对乌克兰的关键基础设施和银行发动攻击。Petya攻击据称源自乌克兰金融软件提供商MEDoc的更新机制。而攻击也导致乌克兰一个城市的政府网站被攻陷且被用于一次通过路过式下载传播恶意软件的水坑式攻击中。

卡巴斯基实验室指出,这种不断追逐幕后黑手的过程正是促使他们跟全球其它研究人员一道调查它们的相似之处并发现更多相关事实的因素。

来自北约CCD COE的研究人员认为Petya攻击可能出自国家黑客之手,不过该组织认为幕后黑手到底是谁尚无法确定。它所发布的声明指出这种攻击行为可能会触发军事响应。