与朝鲜有关的 Lazarus APT 集团的目标是世界各地的能源供应商,包括美国、加拿大和日本的组织。

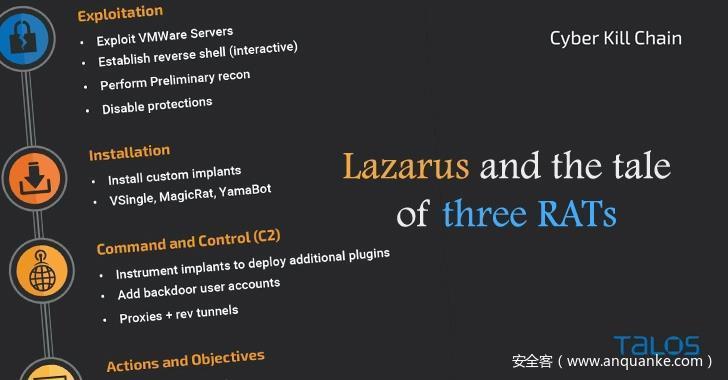

Talos 研究人员追踪了一场由与朝鲜有关的 Lazarus APT 组织精心策划的活动,该活动针对世界各地的能源供应商,包括美国、加拿大和日本的组织。该活动于 2022 年 2 月至 2022 年 7 月期间进行。这些攻击旨在渗透世界各地的组织,以维护长期访问权限并从受害者那里窃取数据。

“目标组织包括来自世界各地的能源供应商,包括总部位于美国、加拿大和日本的能源供应商。” 阅读Talos 发布的分析。“该活动旨在渗透世界各地的组织,以建立长期访问权限,并随后将感兴趣的数据泄露给对手的民族国家。”

专家观察到的攻击链从利用VMWare产品中的漏洞(即Log4j漏洞)开始,以初步立足于企业网络。一旦获得对网络的访问权限,威胁参与者就会部署自定义植入程序,这些植入程序被跟踪为 VSingle 和 YamaBot。

VSingle是一个从远程网络执行任意代码的 HTTP 机器人。它还下载和执行插件。该机器人被用于执行各种恶意活动,包括侦察、恶意软件部署和数据泄露。[阅读原文]