报告编号: B6-2018-042001

报告来源: 360追日团队

报告作者: 360追日团队

更新日期: 2018-04-20

0x00 概述

日前,360核心安全事业部高级威胁应对团队在全球范围内率先监控到了一例使用0day漏洞的APT攻击,捕获到了全球首例利用浏览器0day漏洞的新型Office文档攻击。该漏洞影响最新版本的IE浏览器及使用了IE内核的应用程序。用户在浏览网页或打开Office文档时都可能中招,最终被黑客植入后门木马完全控制电脑。对此,我们第一时间对该APT攻击进行了分析和追踪溯源,完整捕获了黑客的整个攻击流程,并及时向微软分享了该0day漏洞的相关细节。接下来,我们将与微软保持积极沟通,一起推进该0day漏洞发布安全补丁。详细的漏洞信息将在漏洞得到妥善解决后再进行进一步的披露。

0x01 漏洞影响面

影响版本:

最新版本IE浏览器及使用IE内核的应用程序

0x02 攻击简析

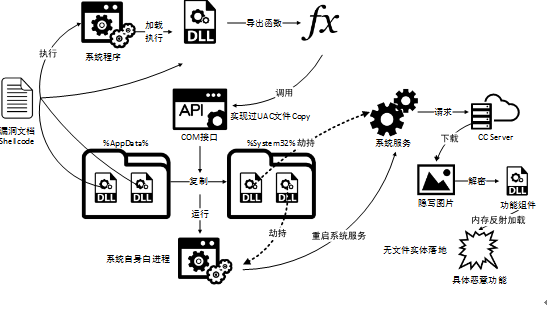

此次捕获到的APT攻击,攻击者通过投递内嵌恶意网页的Office文档的形式进行攻击,所有的漏洞利用代码和恶意荷载都通过远程的服务器加载。攻击的后期利用阶段使用了公开的UAC绕过技术,并利用了文件隐写技术和内存反射加载的方式来避免流量监测和实现无文件落地加载。

恶意程序逻辑整体执行流程如下:

0x03 总结及防护建议

360核心安全事业部高级威胁应对团队在捕获到这一使用0day漏洞的APT攻击后,第一时间向微软进行了信息共享并披露了该漏洞细节。在此,提醒广大用户,警惕相关高危漏洞的攻击,请勿随意打开未知来路的office文档。同时,提醒各相关企、事业单位,警惕利用此类0day漏洞发动的定向攻击,密切跟踪该漏洞的最新情况,及时评估漏洞对本单位系统的影响,推荐使用360安全卫士安装漏洞补丁和防御可能的漏洞攻击。

360核心安全事业部高级威胁应对团队将对该漏洞持续跟进关注,并推进相关安全补丁的发布。

0x04 时间线

2018-04-19 360核心安全事业部高级威胁应对团队捕获该0day

2018-04-19 向微软信息共享并报告细节

2018-04-20 360追日团队,360CERT发布预警