一、概述

4月13日消息,火绒安全团队发出安全警报,国内多家知名软件、网站的广告页面遭到病毒团伙的”挂马攻击”。用户访问该页面,即会触发浏览器漏洞,导致病毒代码被自动激活。根据”火绒威胁情报系统”监测和评估,短短两三天内,被感染用户数量已经超过10万,其中暴风影音用户受影响最大,占比近八成。

广大火绒用户无需担心,”火绒安全软件”无需升级即可防御此次攻击。

火绒工程师分析,此次事件是通过IE浏览器漏洞 CVE-2016-0189传播,受影响的版本为IE9-IE11,也就是说这些版本的IE用户,运行被攻击的软件或者网站时,其电脑都会被感染病毒”Tridext”。

病毒团伙将恶意代码植入到广告页中(例如:”美女直播秀”),只要推广该广告的网页和客户端软件(例如暴风影音、WPS、风行播放器等)都会遭到挂马攻击。该广告弹出后,用户即使不做任何操作,其电脑也会立即被感染病毒”Tridext”。

病毒入侵电脑后,会篡改网银转账信息,并且可以随时通过后门远程操控用户电脑,进行其他破坏行为。此外,该病毒还会利用用户电脑疯狂”挖矿”;以及强行将用户添加到一个QQ群中,并禁止退群、举报等操作。

但是火绒用户无需担心,火绒用户完全不受影响。”火绒安全软件”的【系统加固】-【隐藏执行可疑脚本】功能可以在无需升级的情况下可彻底防御此次攻击。

二、详细分析

近期火绒截获到一组通过挂马方式传播的漏洞利用样本,暂时火绒发现的最大的传播途径是通过在暴风影音广告中挂马的方式进行传播。在无需更新病毒库的情况下,火绒”系统加固”功能即可对该病毒的漏洞利用所产生的恶意行为进行拦截。如下图所示:

火绒”系统加固”功能拦截

漏洞利用相关网址,如下图所示:

漏洞利用相关网址

火绒在已经对本次被挂马的广告页面链接添加了恶意网址拦截策略。被挂马的广告页面,如下图所示:

被挂马的广告页面

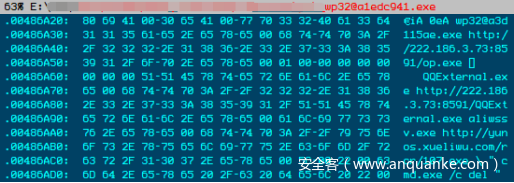

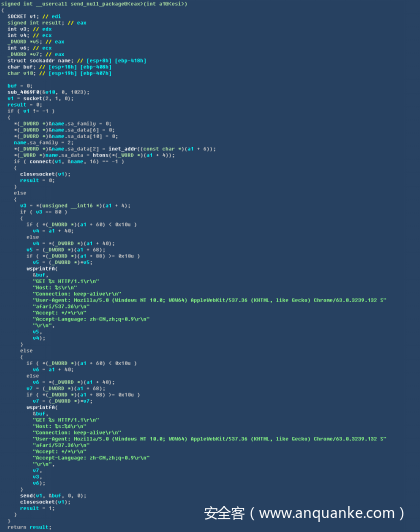

漏洞被触发后会在远程C&C服务器地址(hxxp://222.186.3.73:8591/wp32@a1edc941.exe)下载执行下载器病毒,该下载器病毒则会下载执行三个不同的病毒模块。下载器病毒相关数据,如下图所示:

下载器病毒相关数据

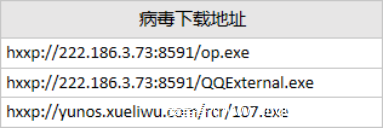

下载器病毒所使用的下载地址,如下图所示:

下载器病毒所使用的病毒下载地址

下载器病毒所下载三个病毒样本分别会执行不同的病毒逻辑,不同病毒模块与所对应的病毒功能描述,如下图所示:

病毒对应功能

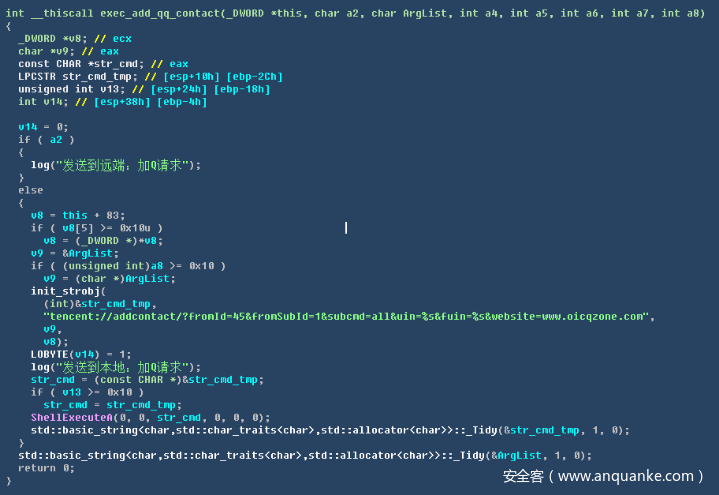

107.exe

该程序执行后会通过访问远程C&C服务器地址(hxxp:// yunos.xueliwu.com/HostR/HostR)请求到动态库数据,之后将数据写入到当前目录名为”security_e66bf5.dll”的文件中。107.exe会将该动态库数据注入到QQ.exe进程中。动态库被注入后,会强行使用当前用户登录的QQ强行添加指定QQ联系人或将用户QQ加入到指定的QQ群中。强行添加QQ联系人相关代码,如下图所示:

强行添加QQ联系人

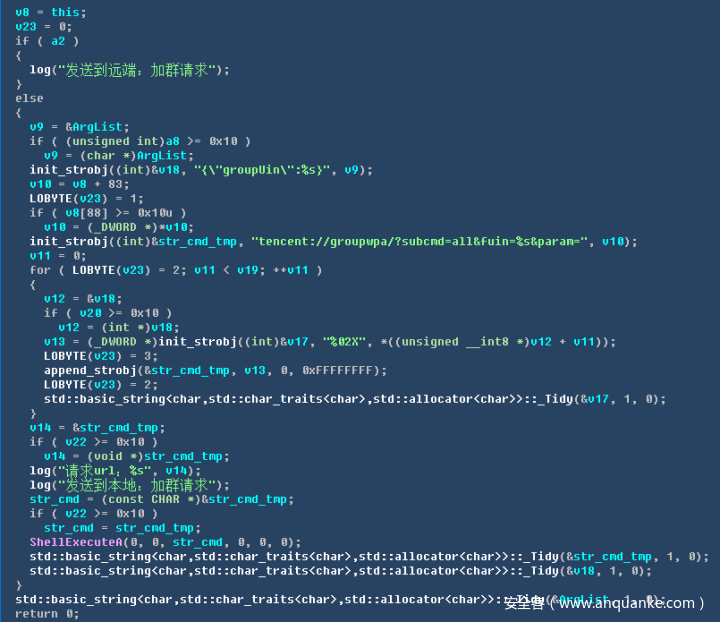

将用户QQ加入到指定QQ群相关代码,如下图所示:

强行添加QQ群

除此之外,动态库中恶意代码还会通过Hook API的方式拦截用户通过QQ举报或者退出QQ群。如下图所示:

Hook API禁止退出或举报QQ群

QQExternal.exe

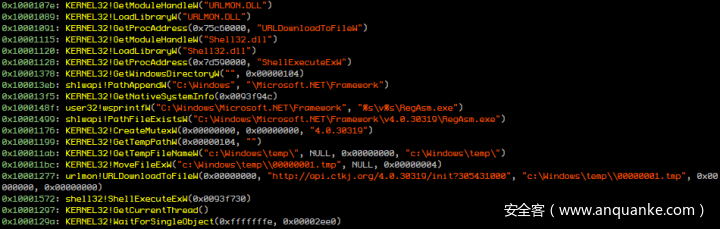

QQExternal.exe会再%windir%Temp目录下释放出随机名(如:ddxiwuk.dat)驱动文件进行加载,该驱动会最终释放DDoS攻击病毒。DDos病毒首先会先从C&C服务器地址(hxxp:// www.hn45678.com)请求攻击数据,之后对指定地址进行DDoS攻击。相关代码,如下图所示:

DDoS攻击代码

构造空的攻击包进行攻击,相关代码如下图所示:

攻击代码

op.exe

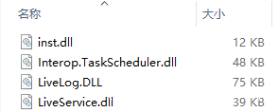

首先,op.exe会通过C&C服务器地址(hxxp://storage.duapp.com)请求到一个压缩包,压缩包中包含有4个文件。如下图所示:

压缩包中的文件

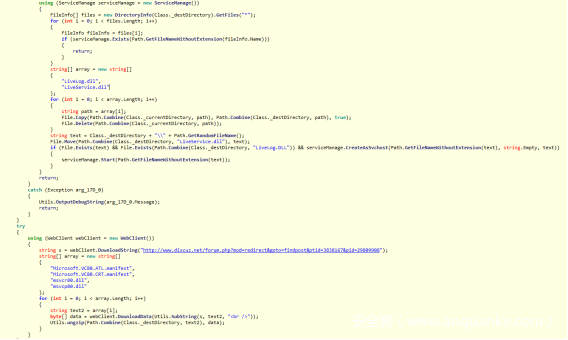

解压后会通过指定参数进行调用inst.dll,参数中包含有以十六进制存放的邮箱地址”721767856@163.com”。代码如下图所示:

op.exe相关获取远程inst.dll代码

inst.dll动态库运行会将LiveService.dll注册为服务项进行启动,并下载相关的运行时库。如下图所示:

注册服务并下载运行时库

LiveService.dll启动后会加载LiveLog.DLL动态库运行后会通过远程C&C服务器地址(hxxp://api.ctkj.org)下载执行后门病毒动态库。该后门病毒运行后会下载执行挖矿病毒、远控后门等恶意行为。如下图所示:

下载执行init动态库

三、附录

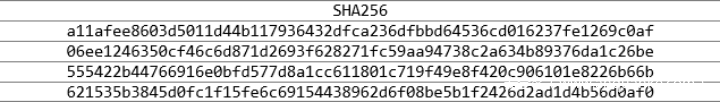

文中涉及样本SHA256: