报告下载:《双尾蝎(APT-C-23)定向攻击威胁报告》PDF

警惕双尾蝎APT定向攻击

2016年5月起至今,神秘的双尾蝎组织(APT-C-23)对巴勒斯坦教育机构、军事机构等重要领域展开了有组织、有计划、有针对性的长时间不间断网络攻击。近日,中国网络安全公司360旗下的360威胁情报中心发布《双尾蝎(APT-C-23)定向攻击威胁报告》,该报告由360追日团队和360天眼实验室联合完成,前者专注于高级威胁研究,后者是利用大数据技术研究未知威胁的技术团队,他们通过对相关信息分析,指出双尾蝎组织极有可能来自中东,且很有可能是具有高度组织化的、专业化的黑客组织。

360互联网安全中心发布的《2016年中国互联网安全报告》显示,中国已成全球APT(高级持续性威胁,Advanced Persistent Threat)网络攻击的第一目标,因此,有关机构和人群对于此波新型双尾蝎APT网络攻击的兴起必须警惕。

攻击面向Android、Windows双平台

APT是黑客以窃取核心特定目标的资料为目的而发动的网络攻击和侵袭行为。相对于其他攻击形式,APT攻击的原理更为高级和先进,主要体现在发动攻击之前会精确收集攻击对象的业务流程和目标系统,在此过程中主动挖掘被攻击对象受信系统和应用程序的漏洞,利用这些漏洞组建攻击者所需的网络,并利用0day漏洞进行攻击。

APT的攻击手法隐匿,有计划地、长期地窃取攻击对象的数据和情报,是一种恶意的网络间谍行为。在上述攻击行动中,除了以Android平台为主要攻击目标,还出现了一批Windows后门程序,表现出“双管齐下”的意思,因此报告研究团队将其命名为“双尾蝎定向攻击行动”。

2016年5月,360追日团队和360天眼实验室捕获了第一个Android平台下的相关特种木马,并且在2016年7月开始捕获到Windows系统的相关木马程序。截至目前,该一共捕获了Android样本24个,Windows样本19个,涉及的C&C域名29个。

诱惑性的文件名令人易“中招”

据《双尾蝎(APT-C-23)定向攻击威胁报告》揭示,相关木马主要伪装成文档、播放器、聊天软件以及一些特定领域的常用软件,通过鱼叉或水坑等攻击方式配合社会工程学手段进行渗透,向特定目标人群进行攻击。入侵成功后,攻击者开始窃取目标系统中的各类文档资料并且进行实时监控。

尽管相关的恶意可执行程序多为“.exe”和“.scr”扩展名,但是这些程序都伪装成doc、xls文档图标,并且文件中还包含一些用以迷惑用户的诱饵文档。攻击者在制作诱饵文档时也颇为狡猾,例如把它们命名为“安全服务”、“xx丑闻”等,引诱用户点击。

受到攻击的Android手机可能会遭遇被定位、短信被拦截、电话录音被上传等情况,并且手机内的重要文档、图片、联系人、短信等情报信息还会被木马程序收集;“中招”的PC,其重要信息会被上传到指定服务器,还会在不知情重下载文件继而被远程控制。

潜在威胁不可忽视

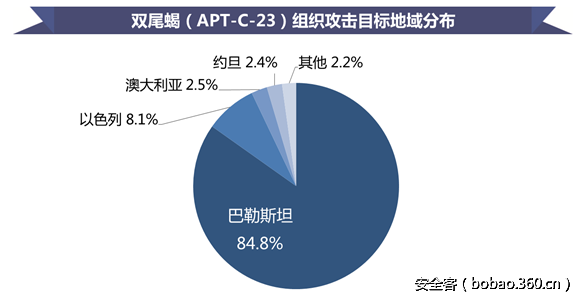

目前,双尾蝎行动主要针对目标为巴勒斯坦,占比高达85%,其次是以色列,占8%。

360追日团队和360天眼实验室通过研究分析双尾蝎相关TTPs(Tools、Techniques、Procedures),并结合以往跟进或披露的APT组织或攻击行动,认为该组织的攻击周期较长、攻击目标明确、 社工手段精准,并且攻击过程中使用了大量资源,不是一个人或一般组织能承受的攻击成本。因此,双尾蝎行动背后的组织应该不是普通的民间黑客组织,很有可能是具有高度组织化的、专业化的黑客组织。

从攻击时的后门程序证书字符串和相关注册人邮箱名来看,符合阿拉伯地区的语言特征,

恶意代码传播时间绝大部分为北京时间的下午到凌晨2点,对应至中东地区时间也大致在工作时间内。因此,360追日团队和360天眼实验室认为双尾蝎攻击行动极可能来自中东。

前不久,360互联网安全中心发布了《2016年中国互联网安全报告》,报告详细披露了我国当前面临的严峻网络安全形势,认为我国政企机构需重视APT、DDoS以及工业互联网等三大安全威胁。在过去的2016年,360威胁情报中心累计监测到针对中国境内目标发动攻击的境内外APT组织36个,中国成为全球APT攻击的第一目标国。

因此,尽管双尾蝎定向攻击目前还集在中东地区,但未雨绸缪,提前建立起对此类新型网络攻击的防御系统,已刻不容缓。