诈骗先知

#滴滴司机性侵直播#事件让色播黑产引起关注

近期,“滴滴司机性侵直播”事件让舆论哗然,不得不让人们重新关注“虚构迷奸直播”背后的地下色播江湖里,暗藏通过色情直播打赏获利,甚至线下进行付费色情交易的黑色利益链。

色播黑产涉及一条复杂的产业链,通常是以App视频直播软件作为平台,注册成为直播平台注册会员。用户则要通过“送礼”“商城消费”等方式达到一定等级后,才可在直播间发言与主播互动。甚至部分主播还在直播间放出获取主播联系方式的链接,而想要获取联系方式需赠送达到相关要求的礼物。

利用直播这一社交渠道招揽“用户”,可能还包括后续线下色情交易。在色情直播交易巨大的利益驱使下,衍生了一群招募、从事色情直播的“黄蝇”,他们或通过招募、管理主播与平台和主播分成获利,或直接向用户索要打赏等牟取利益。

网络直播火爆,色播也逐渐渗透到直播行业,用户要远离色情直播,如果遇到,建议随手举报,维护良好的网络环境。

行业动态

个人信息保护研究报告不足四成小程序提供独立隐私政策

中国信息通信研究院安全研究所发布《小程序个人信息保护研究报告》(下称“报告”),对微信、支付宝、百度、今日头条四大主流小程序平台的52款常用小程序进行测评。结果显示,只有38.5%被测小程序提供了独立的隐私政策,而且94%未向用户告知如何关闭已授权权限路径。据悉,小程序使用与App不一致的隐私政策、超范围收集个人信息、默认共享用户个人信息等问题较为严重。

健身医疗类小程序问题较严重

经测评发现,近半小程序没有提供隐私政策,或使用了与其对应的App不同版本的隐私政策。在21个提供了隐私政策的小程序中,绝大多数采用的都是“登录即同意”的方式征得用户同意,只有极少数需要用户主动勾选同意。

在隐私政策测评中,报告指出,只有38.5%的小程序提供了独立的隐私政策,且各平台的小程序情况相差较大,提供了隐私政策的小程序在各平台占比从23.1%到76.9%不等,其中政务公益、日常工具、体育健身、医疗健康类小程序的问题较为严重。

超九成小程序未告知关闭权限路径

在授权方面,报告实测发现,94%被测小程序未向用户告知如何关闭已授权权限路径;约25%的小程序在用户关闭“用户信息”授权后再次进入,仍显示上次授权时的个人信息。这可能导致小程序在用户已经解除授权的情况下继续收集使用用户个人信息,存在个人信息滥用风险。

经检测,超过一半的小程序未提供删除个人信息渠道。报告指出,尽管小程序功能简单,可能无法提供单独的注销账号服务,但也应赋予用户控制个人信息的权利,否则可能带来个人信息过度留存的风险。

国际前沿

新的移动互联网协议漏洞使黑客瞄准4G/5G用户

网络安全公司Positive Technologies Security的研究人员发现了通信协议GPRS隧道协议(GTP)中的多个漏洞,移动网络运营商(MNO)使用了这些漏洞。威胁参与者可以利用这些漏洞对4G / 5G用户进行多种恶意活动。

攻击者可以利用这些缺陷来拦截用户数据,模拟受害者,进行拒绝服务(DoS)攻击或进行欺诈。“ GTP协议包含许多威胁,威胁着移动运营商及其客户。结果,攻击者可能会干扰网络设备,并使整个城市无法进行通信,冒充用户访问各种资源,并使用网络服务,而这要以运营商或订户为代价。每个经过测试的网络都容易受到DoS,模拟和欺诈的影响。” 专家发布的报告。“应该将风险级别视为高:在某些情况下,仅使用手机即可进行攻击。GTP协议中的错误会直接影响5G网络。”

影响协议漏洞的最严重问题是由于协议未检查用户的实际位置而导致的。“订户当前所在的任何访客网络都可以向订户的本地网络发送一组信令消息,因此很难确定传入流量是否合法。”

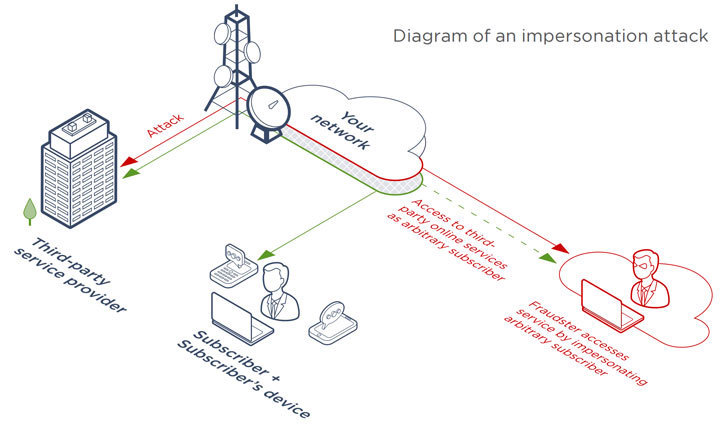

第二个架构缺陷是默认情况下在S-GW(SGSN)设备上检查的相关订户凭证。威胁参与者可能利用此问题来欺骗充当SGSN(服务GPRS支持节点)的节点。攻击者可以利用被盗用的标识符来以合法用户的费用使用移动互联网,并进行欺诈和假冒,攻击者还可以劫持包含真实订户的相关标识符(例如电话号码)的用户会话数据,并假冒其访问Internet。

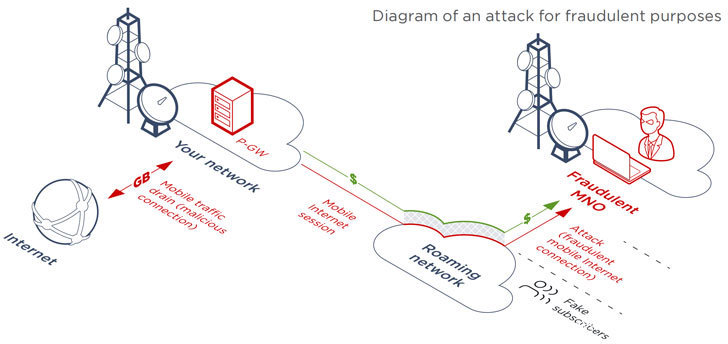

报告指出:“不诚实的MNO还可利用这些攻击来创建漫游流量,而MNO(虚假地)向另一运营商收取该运营商用户不存在的漫游活动费用。在所有经过测试的网络上,使用移动互联网是可能的,而其他用户和运营商都将为此付出代价。”

研究人员评估的所有网络都容易受到针对网络设备的拒绝服务攻击。攻击者可能利用此问题发起DoS攻击,从而阻止有效订户连接到Internet。专家建议运营商在GTP级别实施基于白名单的IP过滤,以缓解漏洞。