前言: 回顾2020年也是参加了多场“公益赛”,不为别的,小白为了练手,大佬别喷。

0x001 资产收集

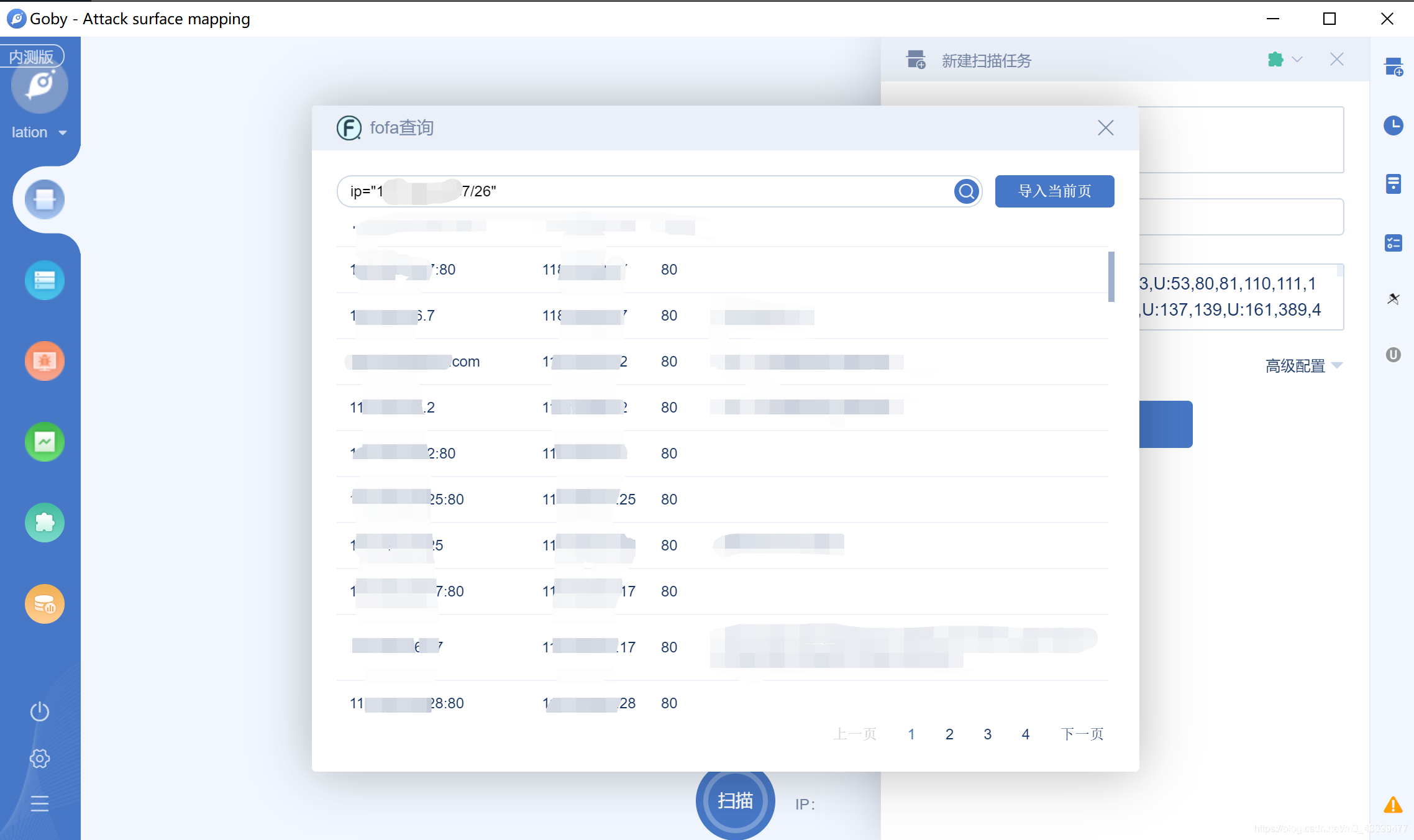

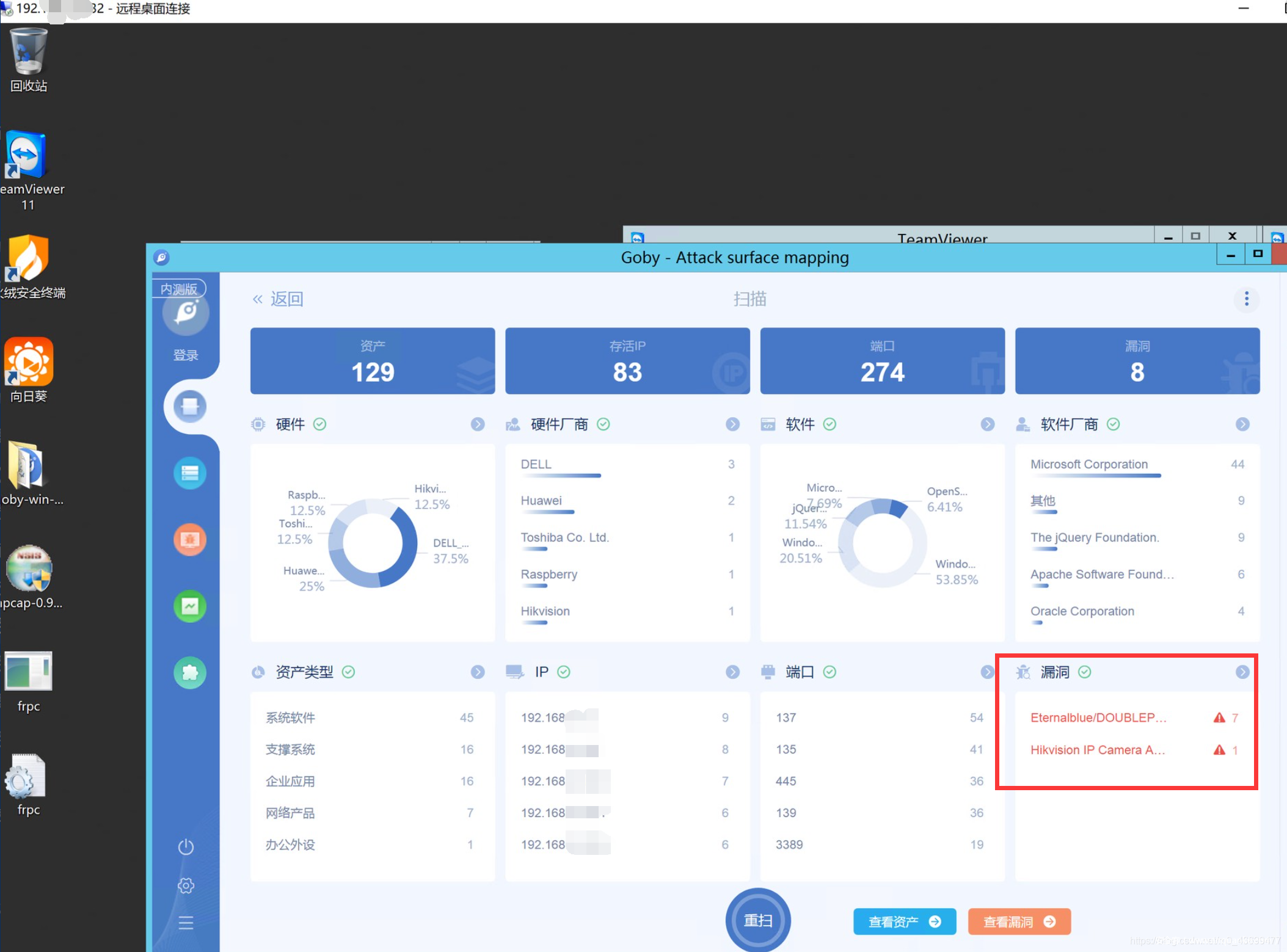

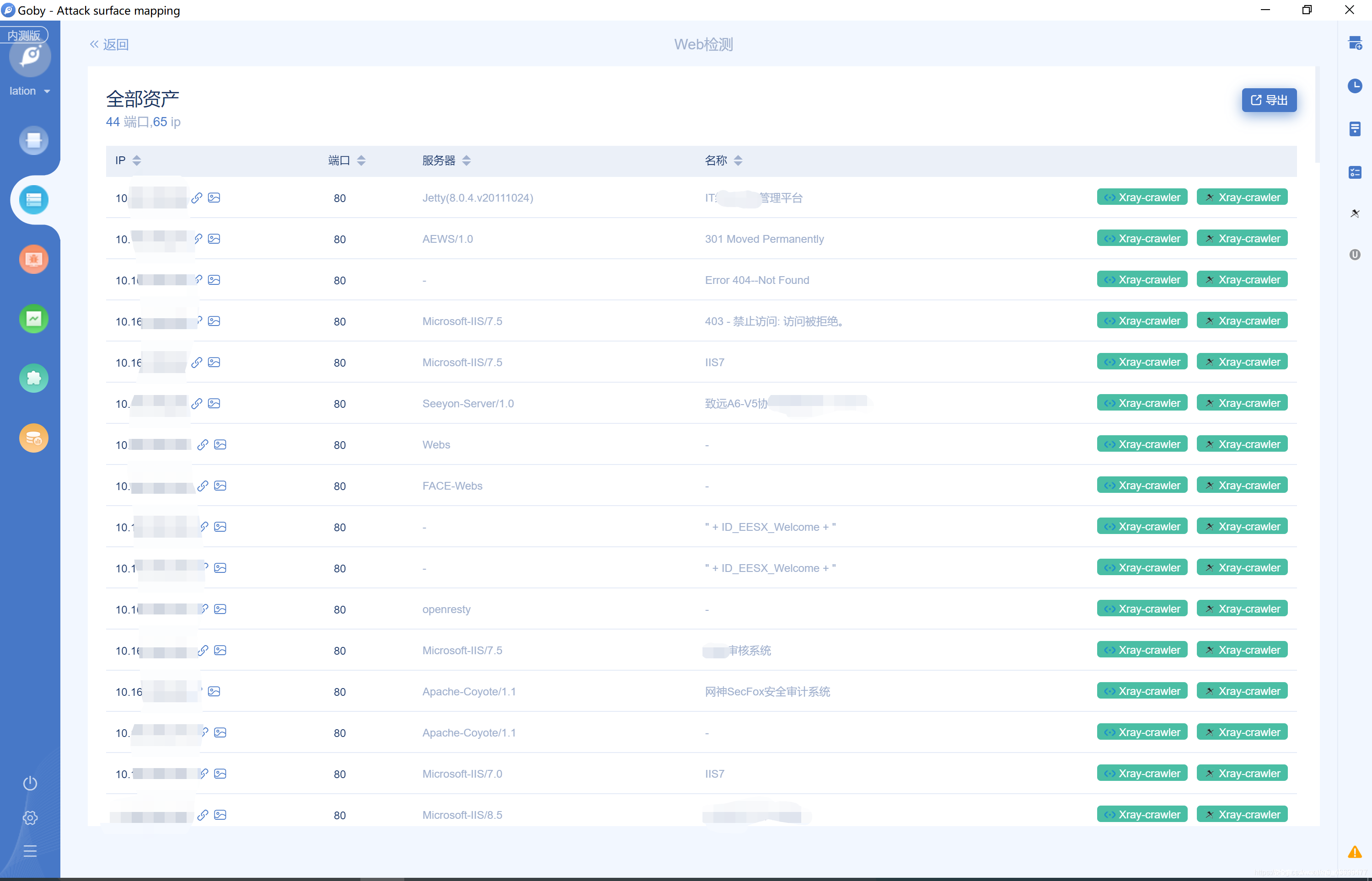

在深夜时分,掏出Goby对资产一顿怼。这里推荐使用FOFA插件一键导入目标资产。

鄙人常用的语法如下:

- title=”beijing”从标题中搜索“北京”

- header=”xx市”从http头中搜索“XX市”

- domain=”edu.cn”搜索根域名带有edu.cn的网站。

- body=”xxx公司” 从html正文中搜索xxx公司

- ip=”xxx.xxx.xxx.x/24”查询IP为“xxx.xxx.xxx.x”的C网段资产

0x002 漏洞利用

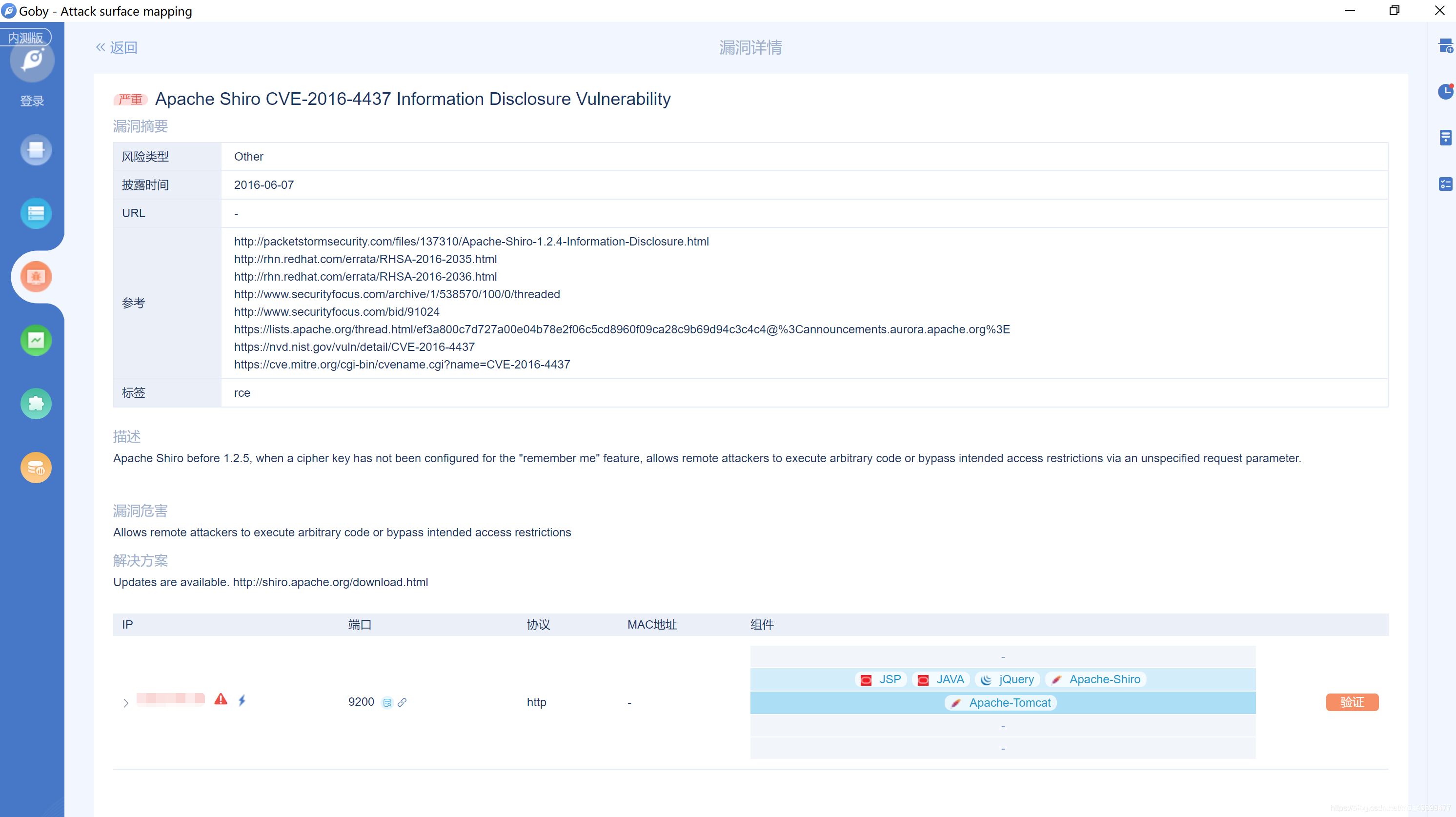

开局Goby送上一个shiro。

点击验证按钮,反弹shell。

这里因为主机上有火绒企业版,没弹回来。那就传个冰蝎上免杀,此次篇幅有限就不讲免杀啦。

0x003 Goby进入目标主机

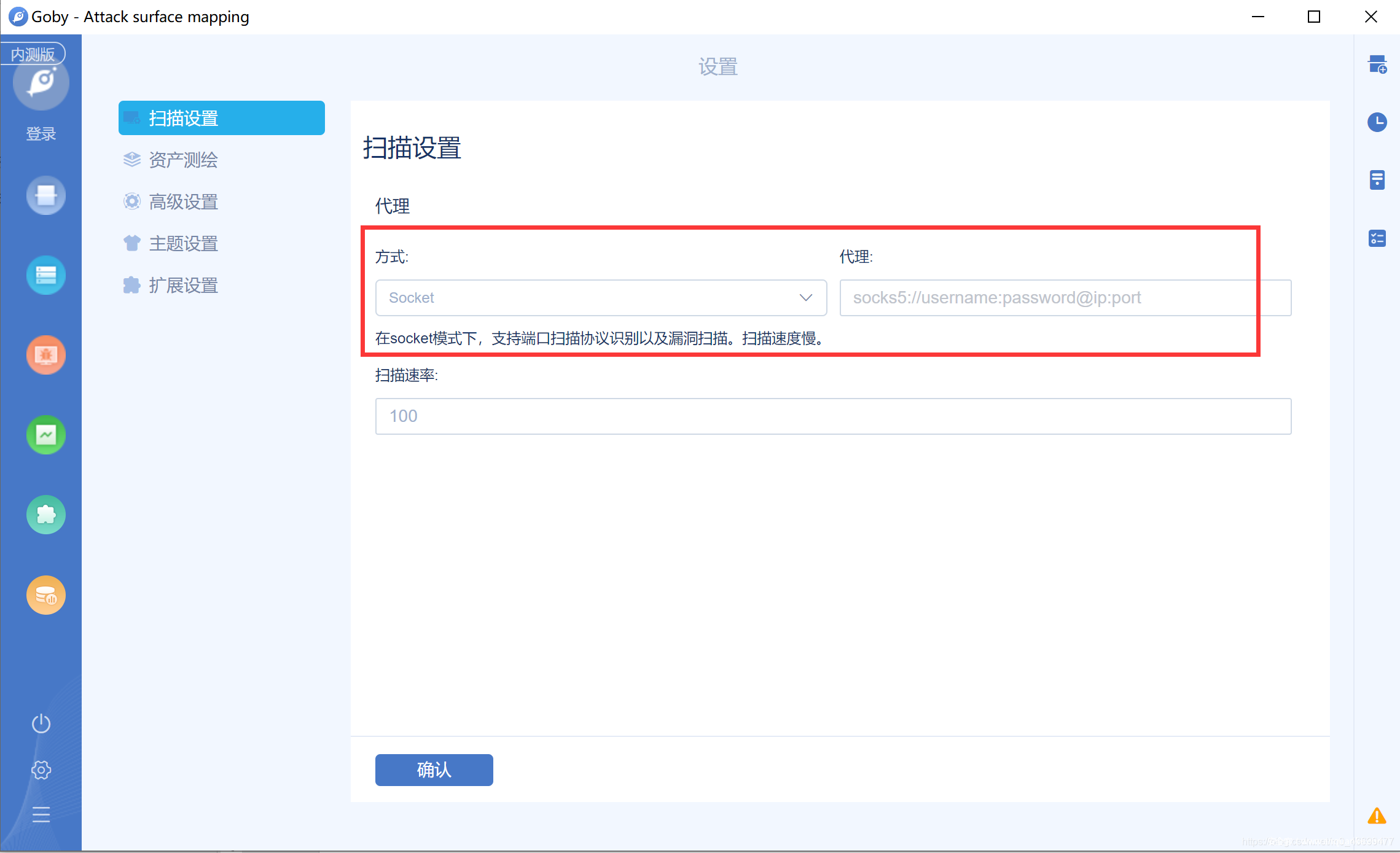

3.1 Socks代理扫描

拿到DMZ区主机之后(这里提前打探到没有防守厂商),没有防守???那也不怕动静大小了,掏出Goby,挂上代理进内网扫一波。

Pcap模式:支持协议识别和漏洞扫描,不支持端口扫描;

Socket模式:支持端口扫描协议识别以及漏洞扫描,扫描速度慢,误报率低。

代理使用格式如下:

- socks5://username:password@ip:port

- socks5://ip:port

- socks4://ip:port

这里设置socks代理,看了下路由和ARP表,直接扫连通的3个C段。

因为挂着socks,习惯先资产后漏洞,等了20分钟快没耐心了。干脆直接远程下载一个Goby利用Pcap模式岂不是更快捷,反正耳东小姐姐提供的奶牛挺快的。

3.2 Npcap下载

这里有个坑,下载下来一直报错,原来是没装Npcap。

安装好之后火绒添加信任区,直接一把梭。

0x004 内网移动

4.1 横向移动

美滋滋,内网7台永恒之蓝,直接横向移动。

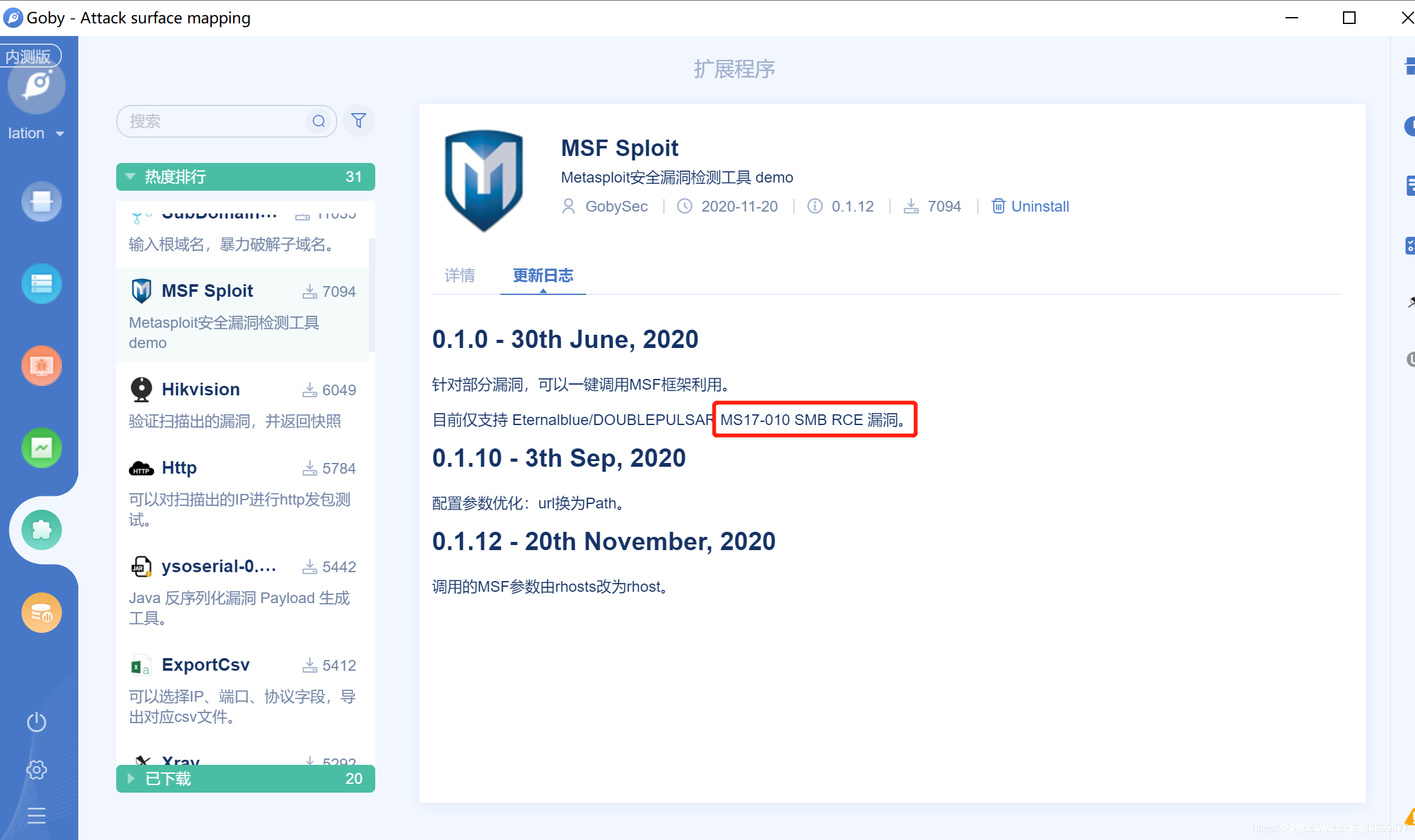

提示:这里如果是使用socks模式扫出来的情况,可以直接调用咱们的MSF插件。

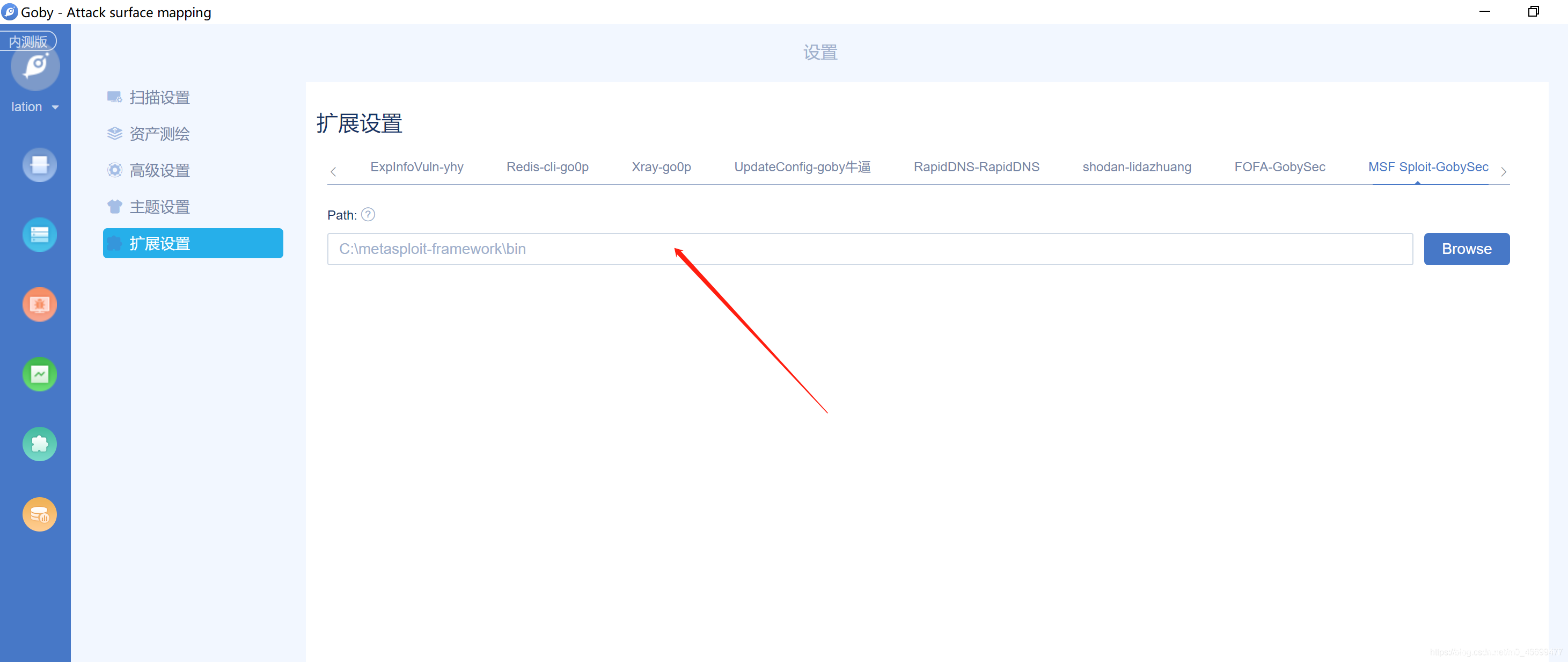

MSF插件利用的前提是本机需要安装MSF,并且配置好路径。

因为当时在目标机器上没有MSF,这里跳过…

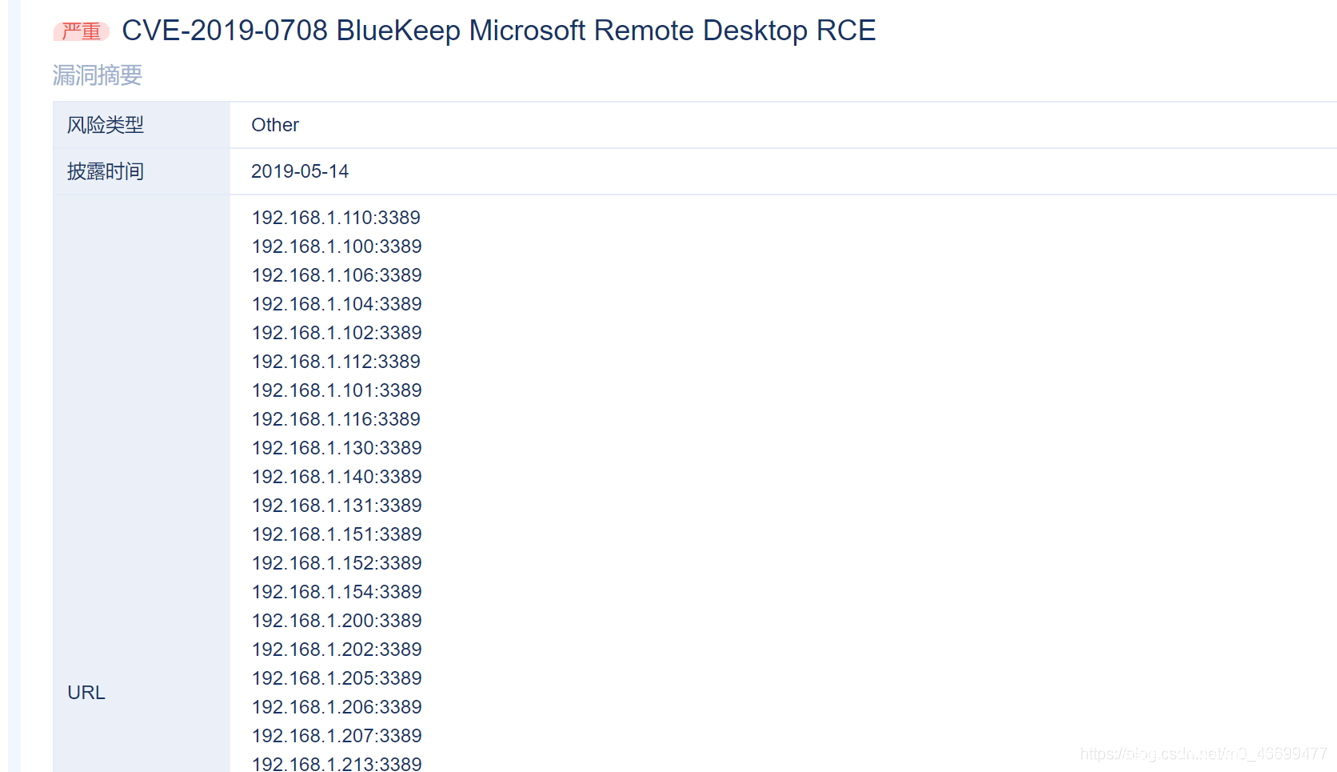

继续深入,跨网段之后一堆0708,这里打了4台,前三台都蓝屏挂掉了…

拿了隔离分赶紧溜。

4.2 Web Finder筛选资产

后续就是根据Goby自动整理的Web资产,逐个看一遍刷资产分。

这里得夸一下,自带title,直接就能识别Web有效性,免去二次识别。

于是乎,一晚上一万分直接用Goby将防守单位打出局。

0x005 总结

整个流程就是:

1.前期FOFA插件ip收集。 当然,有的主办方会给。

2.打听好对方有没有防守,这个问销售。如有防守方,那建议只使用资产探测。

3.找机器撕开口子,死磕, 分总会有的,要有耐心。

4.进入内网抓密码加入字典Goby扫弱口令,找ms-17010、0708。

5.如果都没有那就怼Web站点刷分,不把网段搜完不罢休。

总之,有大洞遇到AV别放弃,赶紧百度,多问,死磕免杀,不然就是50分和1万分的差距。

有的小伙伴可能对将Goby带进目标机器有疑惑?

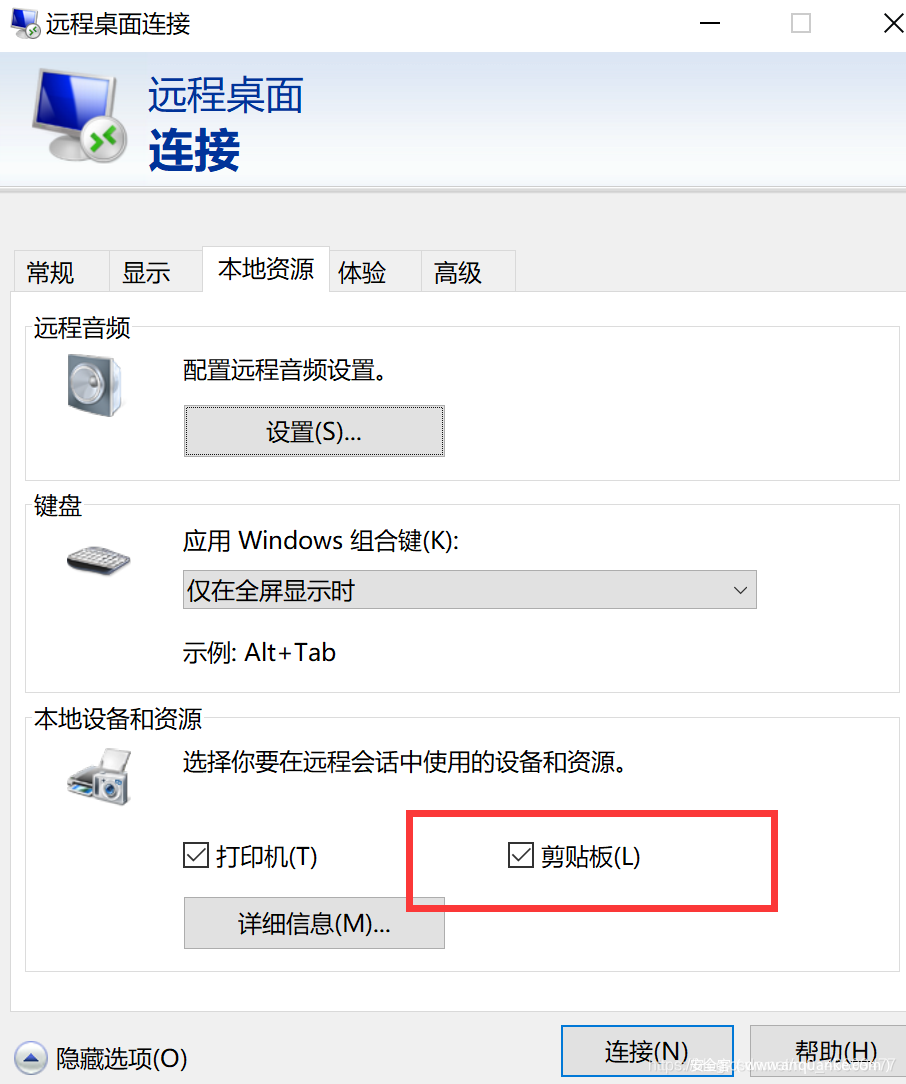

不出网机器的提前准备安装包,用mstsc拷贝进去。

记得勾选剪贴板。能通外网的机器直接下载,有些机器基线做的好,有下载限制,需要修改internet选项。

安装Npcap,目前新版本均会弹出提示页面,点击超链接即可下载。

最后祝各位师傅,开局有漏洞 ~随手捡通用 ~

文章来自Goby社区成员:kio ,转载请注明出处。

下载Goby内测版,请关注公众号:Gobysec

下载Goby正式版,请访问官网:http://gobies.org