1、XQuery 注入

2、“XQuery 注入”的危害

3、示例代码

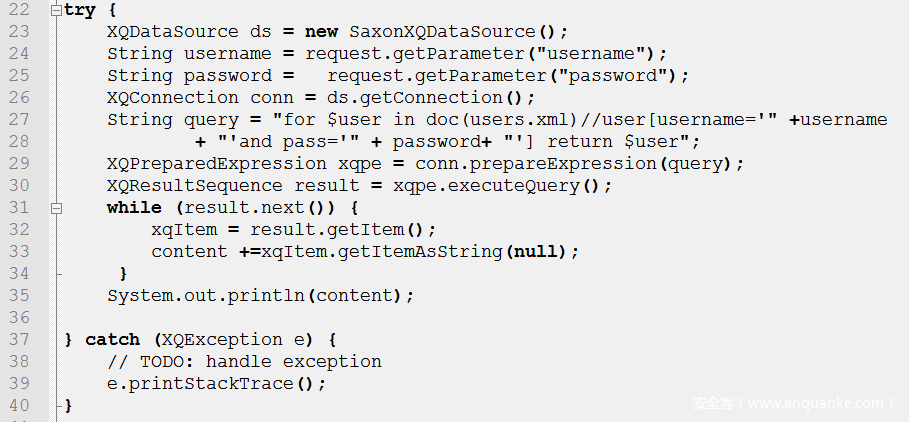

3.1 缺陷代码

上述代码操作是获取到用户输入的用户名、密码并在XML文档中查询该条数据是否存在。首先第23行获取 XML 的数据源对象,第24~25行获取用户输入的用户名和密码,第26行进行 XML 的数据源连接。第27行动态构造 XQuery 查询表达式。第29行通过 XQExpression 执行 XQuery 查询。由于用户名密码来自不可信任的数据源,在正常情况下诸如搜索用户名和密码的对应帐户,该代码执行的表达式如下:

for $user in doc(users.xml)//user[username=’test_user’ and pass=’pass123′] return $user

for $user in doc(users.xml)//user[username=’admin’ or 1=1 or ”=” and password=’x’ or ”=”] return $user

添加条件 admin’ or 1=1 or ”=’ 会使 XQuery 表达式永远评估为 true。因此,该查询在逻辑上等同于更简单的查询:

//user[username=’admin’]

无论输入什么样的密码,查询结果集都会返回文档中存储的管理用户,这样的查询会使攻击者绕过用户名与密码同时匹配的要求。

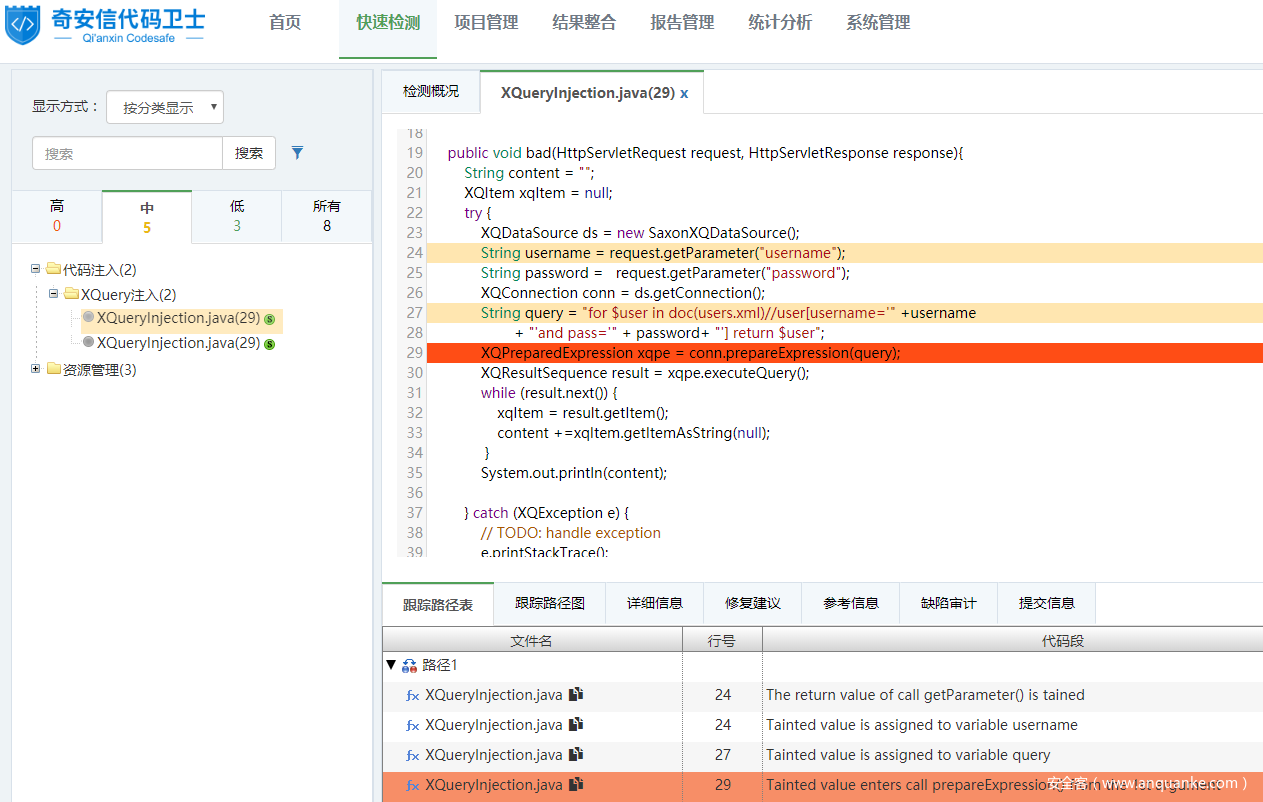

使用代码卫士对上述示例代码进行检测,可以检出“XQuery注入”缺陷,显示等级为中,从跟踪路径中可以分析出数据的污染源以及数据流向。在代码行第29报出缺陷,如图1所示:

图1:“XQuery 注入”检测示例

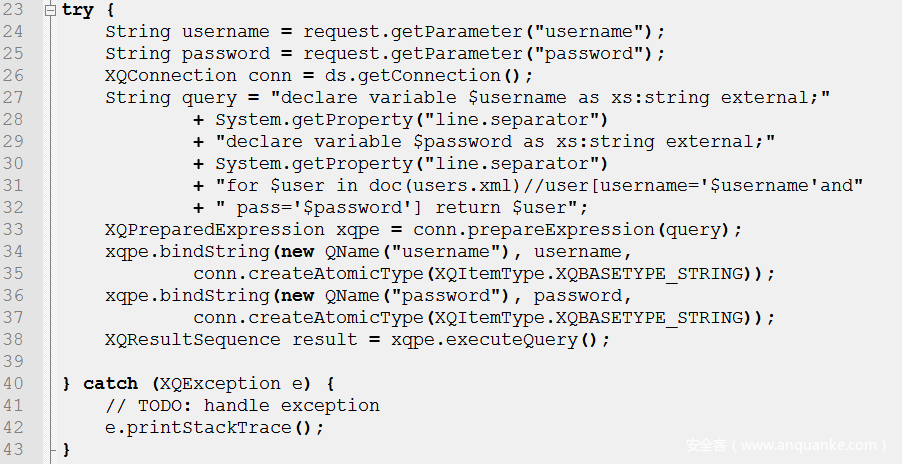

3.2 修复代码

在上述修复代码中,在第27行中使用 declare 语法声明字符串变量username和password。第34~37行使用 XQExpression 对象的 bindString() 方法把变量绑定到查询。类似于SQL查询中的占位符,这里使用声明变量来模拟参数化查询。

使用代码卫士对修复后的代码进行检测,可以看到已不存在“XQuery注入”缺陷。如图2所示:

图2:修复后检测结果

4、如何避免“XQuery 注入”

(1)使用参数化的查询,/root/element[@id=$ID]

(2)创建一份安全字符串列表,限制用户只能输入该列表中的数据。

(3)净化用户输入,fn:doc()、fn:collection()、xdmp:eval() 和xdmp:value() 这些函数需要特别注意,过滤掉 ’、[、= 和 &等特殊字符。