译者:紫曦归来

预估稿费:200RMB

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

在互联网发展如火如荼的今天,包括恶意软件、网络钓鱼和僵尸网络等在内的攻击技术也随之日新月异。网络安全公司Proofpoint近日发布了2017年第二季度网络安全威胁报告。报告指出,大规模爆发的勒索软件攻击抢占了媒体头条,这种通过邮件进行传播的勒索软件悄无声息地将世界范围内的百万用户作为目标。其中,黑客组织TA505的勒索攻击尤为突出,其主要使用恶意软件Dridex和Locky作为攻击工具,以及Jaff新型勒索软件等。

于此同时,第二季度的网络攻击活动具有针对性强和规模大的特点,涵盖了广大地域、各种行业、以及恶意软件类型。邮件诈骗持续演化,社交媒体仍是多种网络攻击的众矢之的。但网络攻击活动也获得了更多媒体关注,提醒各大企业提防网络攻击者可能使用的工具。

我们的最新报告回顾了这些事件的发展,网络安全趋势,相关技术,同时提出了一些建议。

恶意邮件活动

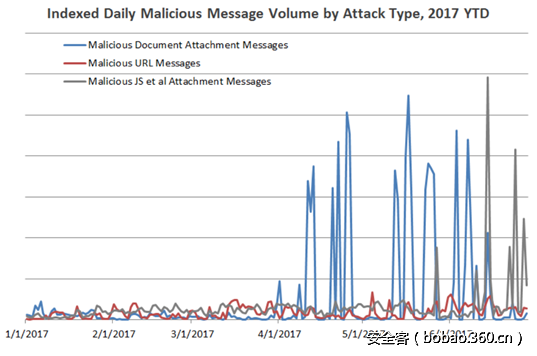

相比于第一季度,恶意邮件活动在本季度的出现频率明显增多,时常会接近2016年下半年我们观测到的最高记录规模。相关活动更多使用了恶意附件作为引诱手段,而非恶意链接,这也与第一季度有所变化。

虽然恶意邮件数量较上一季度增加近250%,但总体数量不及去年同期水平的一半。虽然如此,恶意邮件的种类弥补了数量上的不足,出现许多新型勒索软件,新型附件类型,以及大量涌现的新型病毒。

图1:2017年以来(2017年1月1日—2017年6月2日)攻击类型变化记录

漏洞利用和网络攻击

与2016年上半年观测数据比较,漏洞利用活动呈现出继续下滑地趋势。即便如此,漏洞利用活动在复杂程度上不断精进,演化出更加高明的攻击和渗透手段,有效避免了探查,提高了感染率。

其他重大网络攻击活动包含了美国安局泄露的漏洞和后门,即WannaCry和Petya变体。随之创造出一种被称为“蠕虫型勒索软件”的新型病毒。这种病毒虽然采用了传统勒索软件作为基础,但传播机制显示,攻击发起者的目的更多集中在破坏行为而不是获利上。

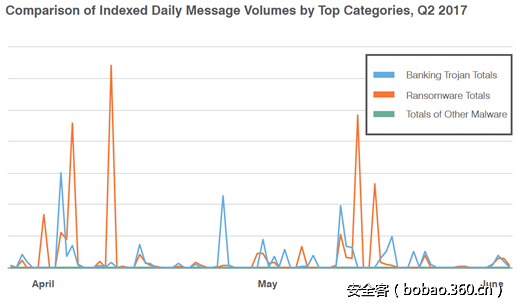

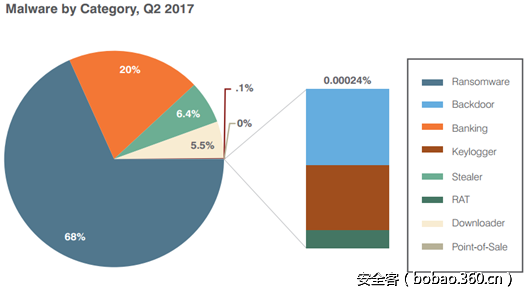

勒索软件

勒索软件仍然是恶意软件中的主菜,所有恶意邮件中的68%都带有勒索软件变体。我们所命名的黑客组织TA505发动了超过其他威胁源的攻击次数,所用勒索软件工具包括Locky以及Jaff。该组织在第二季度将勒索病毒工具由Locky改为Jaff,并在解码程序出现后再次改回Locky。这一情况反应出,攻击者可以轻易根据条件和防御手段作出调整。

图2: 2017年第二季度包含恶意软件的邮件数量的每日记录

邮件诈骗

2017年第一季度的一段时间内,我们发现,公司规模以及其遭遇邮件诈骗的可能性之间,存在着很大程度的联系。我们的数据显示,邮件诈骗这正在不断精进欺骗手段,以及提升对企业的针对性。通过持续对所有企业邮件受攻击情况(BEC)进行统计,某些企业似乎遭到了不成比例地的频繁攻击,具体包括科技、电信、自动化以及教育领域企业,其在第二季度收到的诈骗邮件比去年明显增多。

图3:2017年第二季度恶意软件类型

社交网站

在现如今“信息就在指尖”的互联网时代,许多人在社交网站上注册了账号,这无疑会极大地方便我们的工作与生活。但随着利欲熏心的不法之徒盯上社交网络,普通的用户在上网时便面临着巨大的威胁。报告指出,社交网站目前已逐渐成网络安全威胁不断增长的新平台。通过各类社交网络链接到的钓鱼信息与2017年第一季度相比增长了70%。假装成社交网站的账户以实施网络钓鱼的恶意行为增长了300%。

Proofpoint的建议

这份报告展示了不断演化的网络威胁。以下是Proofpoint提出的相应建议,这些建议有助于公司或个人在未来的几个月内规避网络威胁带来的风险。

1、及时安装安全补丁

今年5月勒索软件“想哭”(WannaCry)袭击了全球99个国家和地区12日发生超过7.5万起电脑。但事后发现,这款病毒利用了微软“视窗”操作系统的一个漏洞,而微软曾于3月14日针对这个漏洞发布了补丁。而安装过补丁的用户大多没有受到此次攻击事件的影响。这一事件提醒我们应及时更新电脑操作系统,尤其是安装安全补丁。

2、设置高性能的邮件网关

当前,公司和个人使用的网络均面临着数量激增的基于邮件的各类攻击,上述攻击大量占用邮件系统资源和网络带宽资源。垃圾邮件、间谍软件、网络钓鱼、僵尸网络、定向式邮件攻击以及混合威胁攻击不仅威胁到整个网络的安全,而且会造成数据丢失和潜在的法律风险。为了应对日益泛滥的邮件威胁,需要为电脑的网络系统安装一款高性能、高可靠性的邮件网关安全设备,在恶意邮件到达邮件服务器之前予以拦截。为网络系统的邮件应用提供快速、稳定、全面的安全保护。

3、使用DMARC反垃圾协议

DMARC,全称Domain-based Message Authentication, Reporting and Conformance ,是基于现有的DKIM和SPF两大主流电子邮件安全协议发展而来的。DMARC的核心思想是邮件的发送方通过特定方式(DNS)公开标明自己会用到的发件服务器(SPF)、并对发出的邮件内容进行签名(DKIM),而邮件的接受方则检查收到的邮件是否来自发送方授权过的服务器,并且核对签名是否有效。对于未能通过前述检查项目的邮件,接受方则按照发送方指定的策略进行处理(比如直接投入垃圾箱或者拒收),从而有效避免伪造的钓鱼邮件进入用户的收件箱,从而确保用户的个人信息安全。

4、提高网络“可见性”

完整的可见性是网络安全必备要素。在一些有针对性的网络攻击活动中,保持电子邮件完整的可见性非常重要。可见性意味着将广泛的攻击活动与有正对性的攻击活动加以区分。保持可见性才能将经常遭受网络攻击的公司高层以及重要客户筛选出来,从而重点维护这些群体的电子邮箱、社交账号等个人信息的安全性。

5、维护使用的全部网络平台

如果你所在的机构里面社交媒体与客户或合作伙伴进行沟通联络,那么是时候将社交媒体的网络安全纳入你整体的安全计划之中。企业或机构若想维护自身品牌以及在客户心目中的信誉度,就需要维护包括社交媒体、企业电子邮件和官方网站在内的所有渠道的网络平台。