翻译:360代码卫士

投稿方式:发送邮件至linwei#360.cn,或登陆网页版在线投稿

此前我们了解到CIA使用多款入侵工具、恶意软件和植入远程渗透并从目标系统或智能手机中窃取数据。然而,这次维基解密或被泄露的CIA手册都没有清楚地解释CIA是如何使用这款工具的。

但是,鉴于作者一直都在报道关于CIA文档的事宜,因此我们认为存在一种可能的场景并解释了CIA是如何使用这款新工具的。

CIA “摩天计划”是如何运作的?

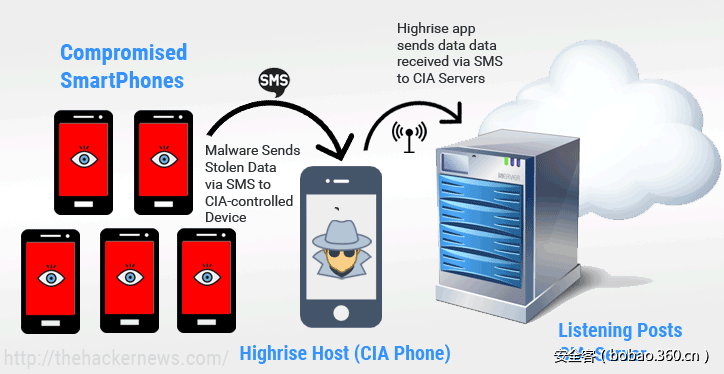

一般来说,恶意软件通过内部连接把从被攻陷机器中盗取的信息发送给由攻击者控制的服务器(监听站),但在智能手机的案例中,恶意软件也能通过发送短信等方式将被盗数据传给攻击者。

但要通过短信收集被盗数据,就需要处理一个主要问题即筛选并分析从多个目标设备中收到的大量信息。为解决这个问题,CIA创建了一个简单的安卓app“摩天大楼 (HighRise)”,它可当做被攻陷设备和监听站服务器之间的短信代理。

被泄露的CIA手册中指出,“有很多IOC工具使用短信用于通信,而‘摩天大楼’是一个短信代理,它通过将‘收到’和‘发出’的短信代理到一个互联网LP的方式为目标设备和监听站之间提供更大的分离”。

作者对手册说明的理解是,CIA员工需要在安卓设备上安装一个名为TideCheck的app,用于从被攻陷设备中通过短信接收所有的被盗数据。

TideCheck app的最新已知版本即HighRise v2.0开发于2013年并且在运行安卓4.0至4.3版本的移动设备上起作用,但作者认为CIA已经开发出适用于最新安卓操作系统的升级版本。

一旦安装后,这款app就会提示输入密码 “inshallah”,登录后它会显示三个选项:

(1) 初始化——运行该服务。

(2) 显示/编辑配置——配置基本设置,包括必须使用HTTPS的监听站服务器URL。

(3) 发送信息——允许CIA员工手动(可选)向监听站服务器提交短消息(备注)。

正确初始化并配置后,“摩天大楼”app就会持续在后台运行并监控来自被攻陷设备的信息;接收后就会将每条信息通过一个TLS/SSL安全互联网通信信道转发给CIA的监听站服务器。