背景

今年 5 月 15 日傍晚盘古团队披露了 ZipperDown 漏洞[1],其中涉及到的主要的第三方解压缩库为 ZipArchive[2]。我们团队主要负责公司内 iOS App 的安全,因此为了更快的推进漏洞修复,我们连夜为这个漏洞编写了补丁,并在 16 日上午向官方的代码库提交了 Pull Request[3]。这个补丁主要处理了 Zip 包中的相对路径及软链接问题。由于时间紧,该补丁并没有考虑接口兼容性问题,但是作为修复漏洞的参考,已经包含了足够的信息。

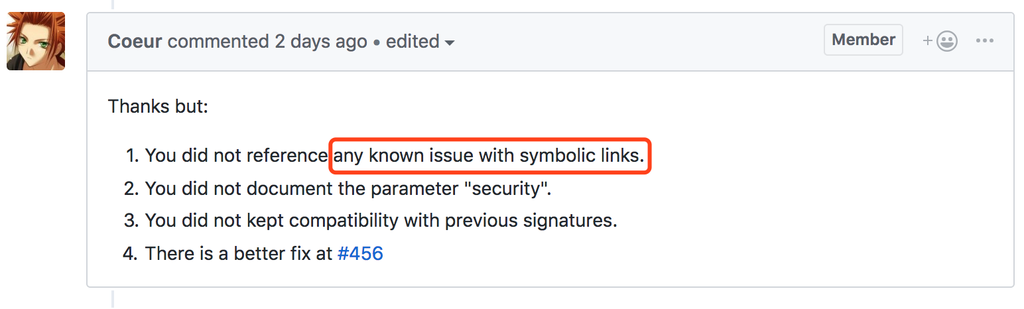

几天前,收到了 Pull Request 关闭的邮件通知[4]:

其中一条描述大意为:没有什么证据说明 Zip 中的符号链接会引起安全问题。于是我们构造了新的 PoC[5] 来说明:存在于 ZipArchive 库中的,由于没有安全的处理软链接而造成的路径穿越漏洞。

漏洞描述

ZipArchive 库没有安全的处理 Zip 包中的软链接,存在路径穿越漏洞。

Zip 包的构造方法:

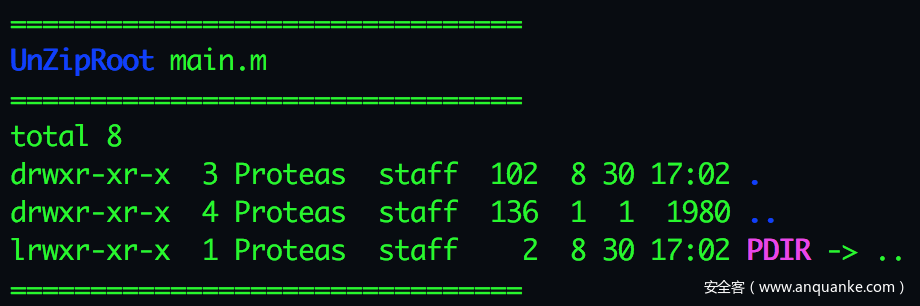

- 首先,向 Zip 文件中添加一个软链接 PDIR,指向 ../。

- 然后,向 Zip 中添加文件,文件名为:PDIR/XXX。

这样在解压缩时 XXX 文件会被解压到 PDIR 指向的目录,通过组合 PDIR 可以实现任意级别的穿越。

PoC 地址: https://github.com/Proteas/ZipArchive-Dir-Traversal-PoC

运行 PoC 后的效果如下:

漏洞危害

像 ZipperDown 一样,路径穿越本身只会造成文件覆盖,但是结合 App 中的其他缺陷可能造成远程任意代码执行。

修复建议

参考补丁[3] 进行修复。