360云端安全大脑持续跟踪世界现存诸多APT组织及其活动情况,率先发现并公开披露来自美国的世界顶尖APT组织对中国境内目标所发起的持续性攻击行动,并将该组织命名为“APT-C-40”。

在对APT-C-40攻击活动的长期跟踪研究过程中,我们发现了遍布全球(包括美国多个盟友的)各行各业的大量受害用户,并实地从中国境内部分受害者的上网设备中提取了该组织多种复杂而先进的网络攻击武器程序样本。

经过审慎而深入的技术分析,我们发现该组织所使用的网络武器与NSA的专属网络攻击武器完全吻合,且针对中国境内机构的黑客攻击行为发生在斯诺登和“影子经纪人”曝光事件之前。

根据技术分析结果和已有数字证据,我们完全有理由相信,发起上述黑客攻击的组织隶属于美国政府,美国国防部下属的国家安全局(NSA)直接实施了相关黑客攻击行为。

1.APT-C-40组织介绍

根据维基百科[1]记录,美国国家安全局(NSA)设有一个名为接入技术行动处(TAO、Tailored Access Operations) 的绝密行动部门,该部门早在1998年就开始在网上活跃,主要职责是为美国情治机构提供针对美国本土和其他国家高级目标的通讯监控、情报获取,甚至远程破坏(摧毁)行动。

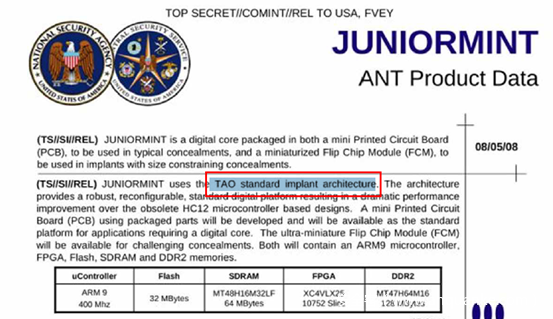

2013年,安全专家Jacob Appelbaum曝光了一份长达50页的NSA机密文档《NSA ANT catalog》[2],该文档描述了一系列名目繁杂的高端网络黑客攻击技术和项目。据该文档内容显示,相关的网络黑客攻击技术和项目创建于2008年前后,它们可以认为是为美国国家安全局下属接入技术行动处(TAO)专门定制研发的先进网络攻击武器。

引自NSA ANT目录文档第22页

2016至2017年间,“影子经纪人”(The Shadow Broker)公开揭露了属于NSA的大量网络攻击武器和机密办公文档。美国“TheIntercept”网站结合爱德华·斯诺登(Edward Snowden,前CIA技术分析员和美国国家安全局NSA承包商雇员)揭露的美国国家安全局(NSA)内幕情报,发布了重磅分析文章《THE NSALEAK IS REAL, SNOWDEN DOCUMENTS CONFIRM》[3],确认了斯诺登曝光的网络攻击武器确属美国国家安全局(NSA)。

2013年至2017年间,中立网络权威人士、中立新闻媒体和坚定捍卫公民隐私权利的中立机构相继发布解读分析报告,确认网络上披露的所谓“NSA网络武器和机密文档”全部属于NSA。

从2008年开始,360云端安全大脑整合海量安全大数据,独立捕获了大量异常复杂的网络黑客攻击程序样本,经过长期分析跟踪并从多个受害单位实地取证,结合关联全球各国发布的威胁情报,以及对斯诺登事件、“影子经纪人”曝光事件的综合研究,确认这些黑客攻击程序样本属于美国国家安全局(NSA),进而证实NSA长期对我国开展了极为隐蔽的无差别黑客攻击行动,最终将实施攻击行动的这些带有NSA背景的黑客组织单独编号为APT-C-40。

据相关证据推测,泄露的一系列NSA网络武器被他国特别是“五眼联盟”国家黑客广泛利用,造成了全球性的网络安全灾难。如“永恒之蓝”被“WannaCry”蠕虫病毒利用,在2017年攻击了中国和全球多个国家地区,给各国信息网络造成了严重危害。而APT-C-40组织则针对我国各行业龙头企业,政府、大学、医疗机构、科研机构,甚至关乎国计民生的重要信息基础设施运维单位等机构实施了长达十余年时间的秘密黑客攻击活动,窃取了海量重要数据,造成的潜在威胁难以评估。本报告将对美国国家安全局的相关黑客攻击活动进行分析披露。

2.Quantum(量子)攻击技术简介

被公开揭露的NSA高端网络黑客攻击武器名目繁杂数量众多,难以通过一份技术分析报告完整呈现。本报告属于360系列报告的第一篇,将聚焦APT-C-40组织针对中国境内目标的黑客攻击中所使用的最具代表性的Quantum(量子)攻击系统。

Quantum(量子)攻击是美国国家安全局(NSA)针对国家级互联网专门设计的一种先进的网络流量劫持攻击技术,主要针对国家级网络通信进行中间劫持,以实施漏洞利用、通信操控、情报窃取等一系列复杂网络攻击。据NSA官方机密文档《Quantum Insert Diagrams》[4]内容显示,Quantum(量子)攻击可以劫持全世界任意地区任意网上用户的正常网页浏览流量,进行0day(零日)漏洞利用攻击并远程植入后门程序。

3.Quantum(量子)系统的应用场景分析

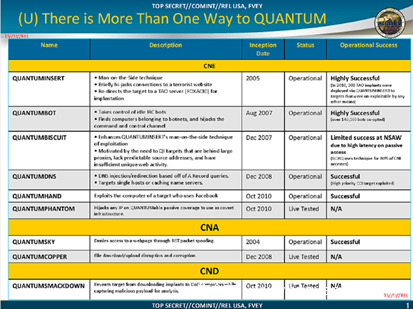

Quantum(量子)攻击系统均以英文单词QUANTUM开头命名,网上揭露的NSA机密文档中,详细描述了各QUANTUM系统模块的具体代号、主要功能、应用场景、项目状态和相关网络黑客攻击武器启用时间等。

Quantum(量子)攻击系统项目介绍

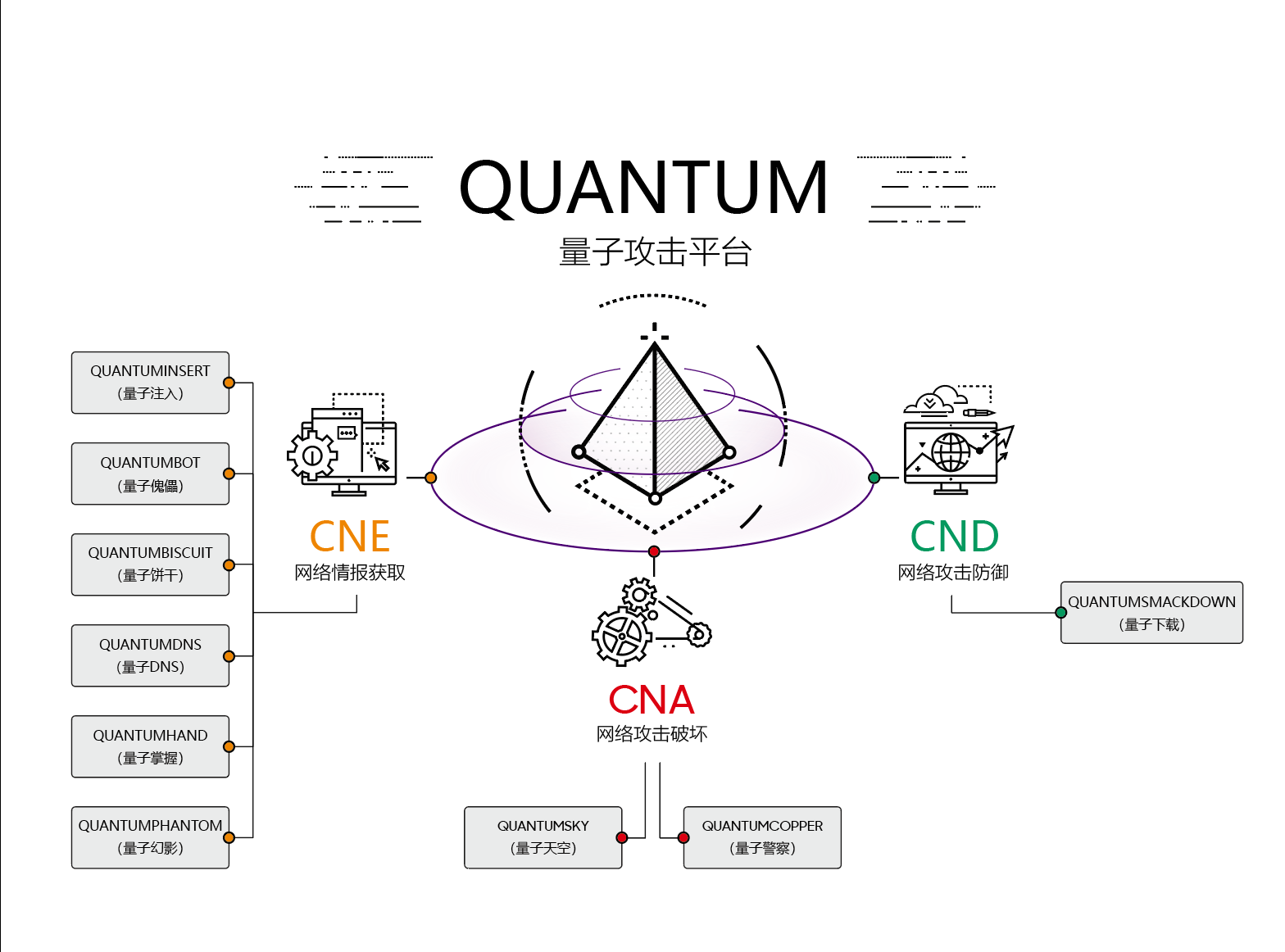

Quantum(量子)攻击系统有三种网络攻击应用场景,攻击平台投入使用的时间最早可追溯至2005年。此三种应用场景,都以单词缩写进行命名,缩写分别为CNE(网络情报窃取)、CNA(网络攻击破坏)和CND(网络攻击防御)。

1、ComputerNetwork Exploitation(网络情报窃取)

CNE(网络情报窃取)黑客攻击活动应用场景涉及6个Quantum(量子)系统模块,主要功能是通过先进技术手段远程秘密劫持世界各地互联网正常流量,随意操纵控制网络流量,通过注入恶意代码等方式对任意联网终端实施漏洞攻击,持续进行破坏性网络攻击和网络情报窃取等活动。有证据显示,遭到美国国家安全局NSA窃取的数据包括(但不限于):网络配置文件、账号和密码、办公和私人文档、数据库、网上好友信息、网络通讯信息、电子邮件、摄像头实时数据、麦克风实时数据等。

2、ComputerNetwork Attack(网络攻击破坏)

CNA(网络攻击破坏)黑客攻击活动应用场景,涉及2个Quantum(量子)系统模块,主要功能是进行网络攻击破坏。与常规的黑客攻击破坏活动不同,NSA的黑客攻击粒度更为精细化,可针对正常网络流量中的任意网络通讯和文件传输进行操控、分析和破坏,特定情况下可以远程关闭或破坏遭攻击目标的关键信息基础设施和水、电、气等民生设施。

3、ComputerNetwork Defense(网络攻击防御)

CND(网络攻击防御)黑客攻击防御应用场景涉及1个Quantum(量子)系统模块,主要目的是从受美国国家安全局NSA劫持的网络流量中阻断或发现恶意荷载的下载,并对其进行安全分析。使NSA能够从被攻击目标或自身网络中提取非美国国家安全局(NSA)攻击源的恶意程序样本,执行失陷情报分析和网络攻击防御类任务。

4.Quantum(量子)系统的九大模块分析

360云端安全大脑对Quantum(量子)系统进行了长期的跟踪研究,现已发现美国国家安全局(NSA)Quantum(量子)系统的九种先进网络攻击能力模块:

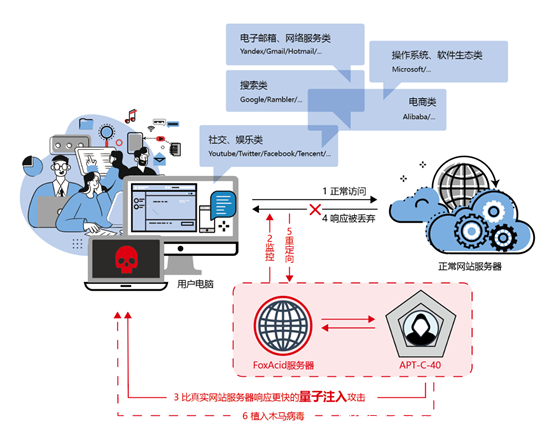

1.QUANTUMINSERT(量子注入):该模块具备向正常网络流量中注入恶意流量的攻击能力。这是360云端安全大脑迄今发现的数量最多的Quantum(量子)攻击方式。该模块主要用于美国国家安全局(NSA)劫持世界各地互联网用户的正常网页浏览流量,将用户希望访问的正常合法网站劫持到NSA的FoxAcid(酸狐狸)仿冒网站服务器上,通过FoxAcid(酸狐狸)发送各类浏览器0day(零日)漏洞,并完成对互联网用户的定点或批量攻击,远程控制用户网络端,向用户上网终端植入各种美国国家安全局(NSA)的复杂后门程序进行情报窃取。

5.Quantum(量子)攻击的实施过程分析

美国国家安全局(NSA)为了监控全球互联网目标,制定了众多的作战计划,相关计划[6]涉及的具体任务会通过Quantum(量子)系统平台实施,从分析中可推测,在实施过程中所采集的大量数据都在用戶毫不知情的情况下获得,渗透技术使得美国本土公民和世界其他国家网民的个人隐私得不到应有的保护,公民隐私权遭到不同程度的侵犯。

当美国国家安全局或联邦政府其它部门下达的黑客攻击任务提交到Quantum(量子)系统后,攻击实施人员首先会针对攻击目标的网络通信流量进行监听,对被攻击目标访问的特定网站进行定向网络劫持,然后通过各类0day(零日)漏洞向目标上网终端中植入VALIDATOR(验证器)等以环境探查为目的后门程序,完成初始情报收集。随后,安装更多先进的后门程序,进行一系列精密复杂的网络渗透攻击,最终完成情报收集任务。目标上网终端中存储的静态文件、上网流量及通讯内容,全都在美国国家安全局的窃密之列。

QUANTUM(量子)攻击的完整实施过程分为以下三个阶段,现已完全实现了工程化、自动化:

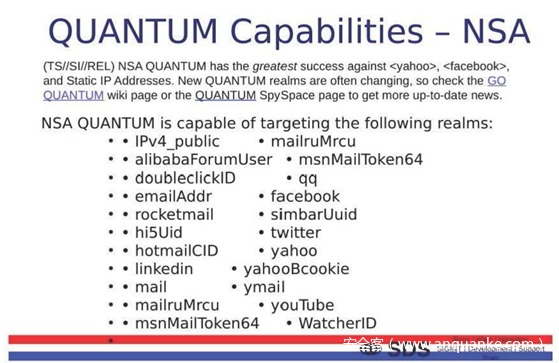

第一阶段,QUANTUM(量子)攻击实施者会首先对被攻击目标进行网络定位,整个定位过程是通过NSA持有的一整套“QUANTUM Capabilities”(量子能力),网络黑客攻击工具完成,这些工作具有对全球互联网巨头网络流量的远程劫持操控能力。

据NSA机密文档显示,“QUANTUM Capabilities”(量子能力)的定位操作除了针对特定IP,更重要的是能够针对电子邮箱、社交网络、搜索引擎、视频网站等全球网民使用最多的互联网服务及不同的网站账号进行远程定位,快速找出攻击目标,所处的网络及上网地点。

Quantum(量子)攻击系统任务操作介绍第12页

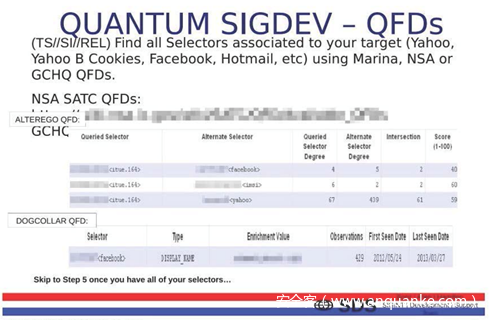

第二阶段,目标定位完成后,QUANTUM量子攻击操作会进入被NSA称之为“QUANTUM SIGDEV”(量子监控)的阶段,该阶段的主要任务是全面监控攻击目标的互联网账号等相关网络通信内容和其它网络活动。

如下图美国国家安全局(NSA)机密文档所示,美国国家安全局(NSA)的Quantum(量子)攻击系统后台显示了如何监控Yahoo(雅虎)、Facebook(脸书)和Hotmail等美国互联网产品网络注册用户的部分细节,表明美国国家安全局实际上正在对全球各地使用美国互联网产品的用户实施无差别监控。

Quantum(量子)攻击系统任务操作介绍第14页

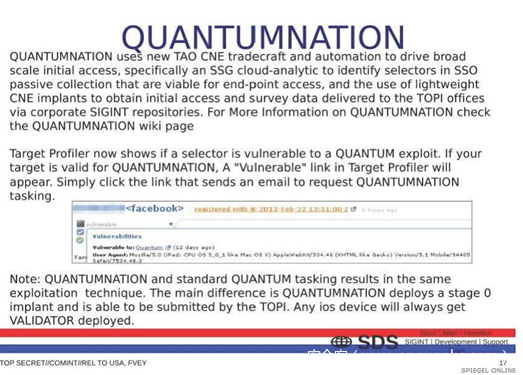

第三阶段,QUANTUM(量子)攻击操作进入被NSA称为“QUANTUMNATION”(量子国界)的阶段,“NATION”代号具有一定的网络空间边界和国家边界的含义。

360云端安全大脑目前发现的美国国家安全局(NSA)对外实施的大部分网络黑客攻击是针对其他国家用户的漏洞攻击,攻击过程中,NSA会向目标用户上网终端植入以VALIDATOR(验证器)为代表的NSA后门程序长期潜伏再目标用户上网终端中,再通过这些后门程序发起更多复杂的网络攻击渗透。

如下图NSA机密文档所示,Quantum(量子)攻击系统正在对目标用户访问的Facebook(脸书)网站实施CNE(网络情报收集)攻击任务,NSA的Quantum(量子)攻击系统后台显示了受害目标用户访问Facebook(脸书)时,NSA实施漏洞攻击的确切时间,同时还标记了受害者网络浏览器类型等隐私信息。

Quantum(量子)攻击系统任务操作介绍第24页

我们完整的还原了APT-C-40组织对中国境内特定机构发起的黑客攻击和数据窃密事件。

6.Quantum(量子)注入攻击的完整实例

通过以上章节分析可知,Quantum(量子)攻击系统是一个异常复杂和精密的先进网络攻击平台。 360大数据视野中发现了大量APT-C-40组织实施的QUANTUMINSERT(量子注入)类型的攻击痕迹,这些攻击实例中包含了用FoxAcid(酸狐狸)网站仿冒服务器实施漏洞利用攻击,向受害者植入以VALIDATOR(验证器)、UNITEDRAKE(联合耙)等为代表的NSA专属后门程序,大量窃取受害者个人隐私和上网数据等内容。

FoxAcid(酸狐狸)攻击武器在执行漏洞攻击任务时,需要有QUANTUMINSERT(量子注入)和QUANTUMBISCUIT(量子饼干)两个Quantum(量子)系统模块支持,劫持并向FoxAcid(酸狐狸)提供最基础网络流量,FoxAcid(酸狐狸)攻击武器利用各种主流浏览器和Flash等应用程序的 0day漏洞对目标对象实施攻击,再向其上网终端中植入初始后门程序。

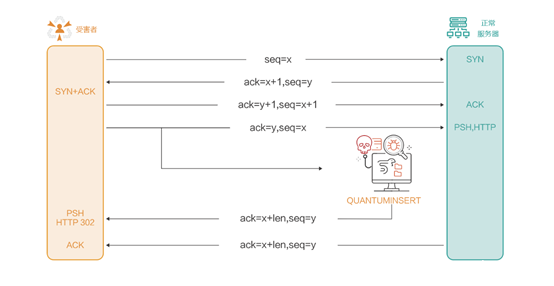

从QUANTUMINSERT(量子注入)的原理分析看,NSA利用网络响应速度差来实现Quantum(量子)注入攻击,劫持全球互联网上任意终端设备的正常网页浏览流量。NSA把FoxAcid(酸狐狸)服务器部署在互联网骨干网中,可使网络攻击受害者在真实网站服务器响应之前接收到NSA量子攻击劫持后的假冒服务器响应,迫使受害者重定向访问NSA的FoxAcid仿冒网站或网页资源。

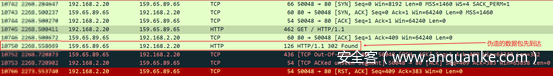

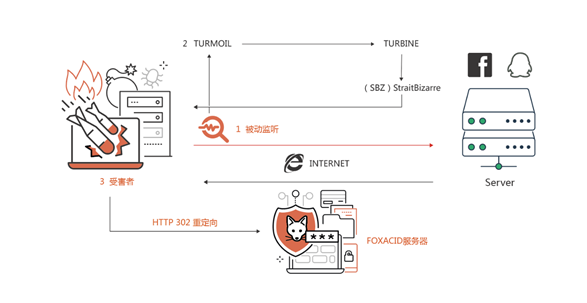

Quantum(量子)注入攻击在安全业界又被归类定义为MotS(Man on the Side)旁路型中间人攻击,我们观察到的完整Quantum(量子)注入攻击过程如下图所示:

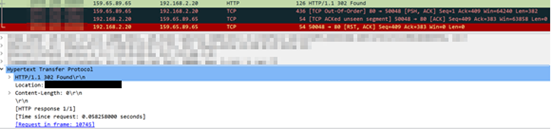

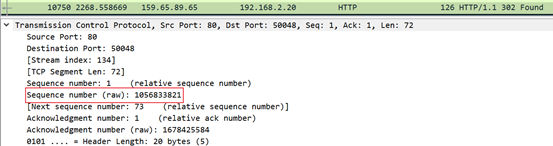

在完整的攻击实例中,Quantum(量子)注入攻击伪造的HTTP重定向报文会先于正常响应报文到达用户上网终端。

攻击过程中,由美国国家安全局(NSA)伪造的数据包和正常的网络数据包会带有相同的序列号(Sequence),对受害者上网终端形成欺骗。

在真实的 Quantum(量子)系统注入攻击实例中,我们发现量子注入攻击的实施方式异常复杂,呈现出分布式跳板节点的特征。面对这种定向、瞬时、分布式攻击情况,安全人员难以准确定位网络链路中的哪一跳节点具体实施了量子注入攻击,也极难捕获完整的量子注入攻击过程。但即使在如此艰难和复杂的攻防场景下,360云端安全大脑仍依靠独一无二的安全大数据能力,仍捕获了大量美国国家安全局(NSA)的Quantum(量子)注入攻击的专用后门程序武器样本。

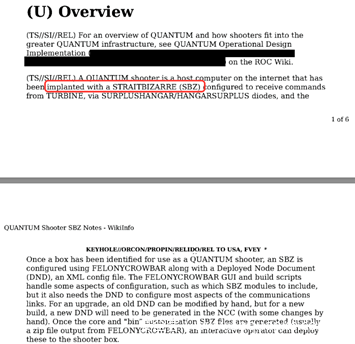

从被公开揭露的NSA机密文档《QUANTUM Shooter SBZ Notes》[8]内容可以印证:

QUANTUM Shooter SBZ Notes

1. NSA需要在网络传输线路上建立被动监听节点,持续不断窃取信道中的网络信号数据,并实现高速解码和条件匹配,这一项目被NSA称为TURMOIL(混乱,与量子攻击系统配套的后门监听系统),该系统需要具备极高性能,以确保对窃取到的网络数据包解码匹配时间尽可能短。

2. 一个具体场景是,当NSA网络攻击受害者利用访问Facebook(脸书)等美国网站,相关访问流量数据包会被TURMOIL系统定时监听并解析匹配,一旦匹配到NSA想要入侵的攻击目标,Quantum(量子)攻击平台就会通过TURBINE(涡轮,量子攻击系统配套的后门植入工具)向感染SBZ(StraitBizarre,一种可以实施量子注入攻击的跳板后门)的网络设备发送命令,控制SBZ向受害者上网终端发送伪造的量子注入数据包,相关数据包通常是进行HTTP重定向,迫使受害者访问FoxAcid服务器。

3. SBZ节点又被归类为QUANTUM Shooter(量子射手)节点,由于NSA要保证SBZ发送的数据包先于正常服务器响应数据包到达受害者,相关节点必须离受害者足够“近”(网络延迟足够低)。同时,为了保证攻击成功率,相关节点也会出现分布式攻击情况。由于这种攻击手法常常用于对特定受害者发动定向攻击,使QUANTUM Shooter(量子射手)节点的攻击行为同时具备了定向性、瞬时性和分布式特点,导致极难被追踪分析。

7.小结

美国国家安全局(NSA)的全球化无差别黑客入侵行径,离不开庞大而复杂的网络武器平台支持。本报告针对QUANTUM(量子)攻击系统的应用场景和攻击实施过程进行的技术分析,结合360云端安全大脑视野发现的真实案例,全面印证了美国国家安全局(NSA)针对全球互联网用户实施大规模无差别网络攻击的详细情况,也引发了我们的进一步思考:

一、美国NSA网络武器攻击已完全实现了工程化、自动化。网络战时代到来,网络武器的自动化、智能化优势成为超越信息优势的“进阶优势”,而NSA组织的QUANTUM(量子)系统可能仅是冰山一角,美国或掌握着更多更高度工程化的网络攻击平台,其自动化的“思考”速度和质量,极大提高了美国自主作战系统实现制胜目标的优势,也为全球网络安全带来无穷隐忧。

二、为实施并制胜网络战,美国政府充分利用一切先进技术和网络资源。美国有着全球最先进的互联网技术,这是尽人皆知的,但为了掌握网络战主导权,美国将诸如QUANTUM(量子)攻击系统等大量顶级技术手段、高端人才、情报力量纳入作战序列,由此可见,美国对发展网络作战力量的重视程度,并不计成本地投入资源、增加筹码。

三、美国的网络攻击属于无差别攻击,目标是全球范围,甚至包括美国盟友。由上述分析可见,美国针对各类电子邮箱、社交网络、搜索引擎、视频网站等几乎所有互联网用户发起无差别的网络攻击,美国的网络战略打击是全球性的、无节制的,在美国网络攻击的镰刀之下,没有哪一国能独善其身。

四、美国的网络战战略,或不仅限于网络窃密。通过公开的资料已知,美国已经完成了其网络战战略目标第一步——网络窃密,像斯诺登还有维基百科爆料的“棱镜”计划都属于这一范畴,但不排除美国的下一步目标野心将更大。一旦通过在对手的电脑网络中安插硬件或软件后门,实现关键目标远程操控,包括军事系统、国家公共安全领域的服务器、民航公路铁路交通系统的主机、银行金融系统的服务器等,如果美国更大的战略目标实现,其对手将毫无谈判余地。

参考

[1] Tailored Access Operations

https://en.wikipedia.org/wiki/Tailored_Access_Operations

[2] NSA Ant Product Catalog

https://www.eff.org/files/2014/01/06/20131230-appelbaum-nsa_ant_catalog.pdf

[3] THE NSA LEAK IS REAL, SNOWDEN DOCUMENTS CONFIRM

https://theintercept.com/2016/08/19/the-nsa-was-hacked-snowden-documents-confirm/

[4] Quantum Insert Diagrams

https://theintercept.com/document/2014/03/12/quantum-insert-diagrams/

[5] There is More Than One Way to QUANTUM

https://www.eff.org/files/2014/04/09/20140312-intercept-multiple_methods_of_quantum.pdf

[6] Case Studies of Integrated Cyber Operation Techniques

https://www.eff.org/files/2015/01/27/20150117-spiegel-overview_of_methods_for_nsa_integrated_cyber_operations_0.pdf

[7] NSA QUANTUM Tasking Techniques for the R&T Analyst

https://www.aclu.org/files/natsec/nsa/20140130/%28TS%29%20NSA%20Quantum%20Tasking%20Techniques%20for%20the%20R&T%20Analyst.pdf

[8] QUANTUM Shooter SBZ Notes

https://www.eff.org/files/2015/02/03/20150117-spiegel-quantumshooter_implant_to_remote-control_computers_from_unknown_third_parties.pdf