你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、Canvas.com因商标纠纷域名被禁

招聘网站Canvas.com因商标纠纷,被美国地区法院下令停止使用该域名。事件起因是,学习管理平台Instructure声称域名Canvas.com及其商标中包含与Instructure的Canvas产品和业务线相冲突的元素。在Instructure的初步禁令请求获得批准后,美国地方法院支持 Instructure Inc.,裁决Canvas Tech停止使用Canvas.com域名。

对此,Canvas Tech 表示将提出上诉。[阅读原文]

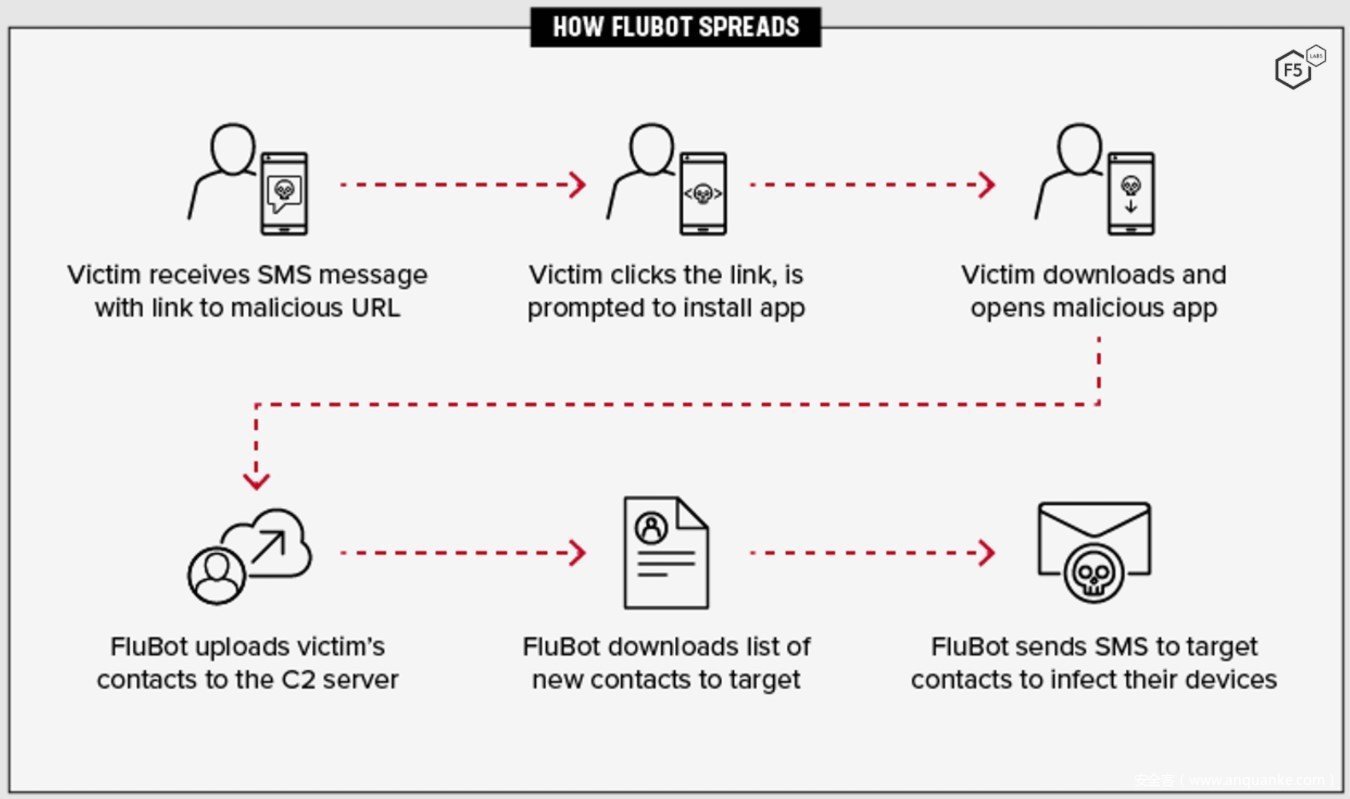

2、FluBot以FlashPlayer为饵钓鱼攻击

FluBot恶意软件持续活跃,在最新的活动中该恶意软件以FlashPlayer为饵,借其分发扩散。FluBot是一个Android银行木马,主要通过银行登录表单窃取凭据。此次,FluBot恶意软件分发的smishing(SMS网络钓鱼)诱饵包括虚假的安全更新、 虚假Adobe Flash播放器、语音邮件备忘录和冒充包裹快递通知。

一旦意外感染该恶意软件,FluBot则会窃取网上银行凭据、发送或拦截SMS消息以及一次性密码。此外,还将捕获屏幕截图。值得注意的是,由于FluBot恶意软件会通过中招设备向其联系人发送新的短信,这就导致其常常会像野火一样传播。[阅读原文]

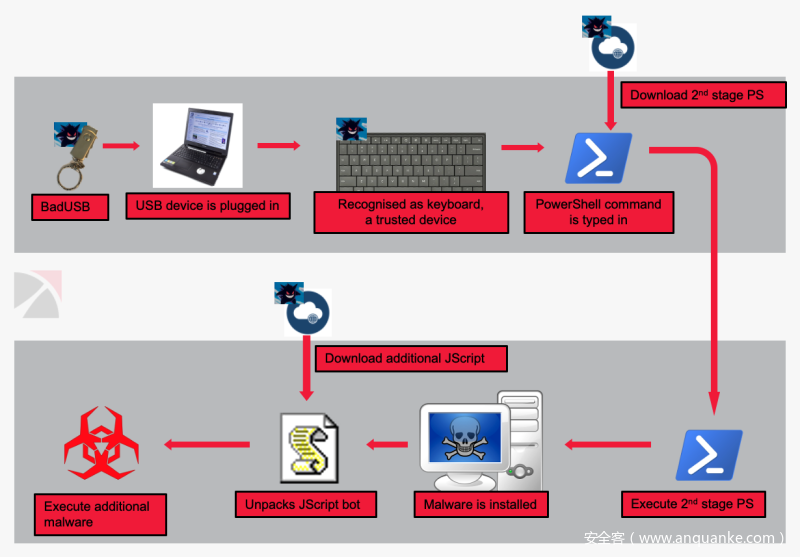

3、FBI称黑客利用BadUSB部署勒索软件

日前,美国联邦调查局 (FBI) 发布紧急警报,称FIN7网络犯罪组织正以国防工业领域的美国公司为目标,利用包含恶意USB设备软件包等方式部署勒索软件。在攻击实施过程中,黑客组织将带有LilyGO标志的“BadUSB”或“Bad Beetle USB”设备的包裹,邮寄到运输、保险乃至国防行业的企业,定向投毒。

为了提高中招率,FIN7网络犯罪组织还会冒充亚马逊或美国卫生与公众服务部 (HHS),诱骗目标打开包裹并将USB驱动器连接到设备系统上,以此在目标系统上安装恶意软件有效负载。在此类攻击中,FIN7网络犯罪组织的最终目标,其实是访问受害者网络并使用各种工具(包括 Metasploit、Cobalt Strike、Carbanak 恶意软件、Griffon 后门和 PowerShell 脚本)在受感染的网络中部署勒索软件(包括 BlackMatter 和 REvil)。[阅读原文]

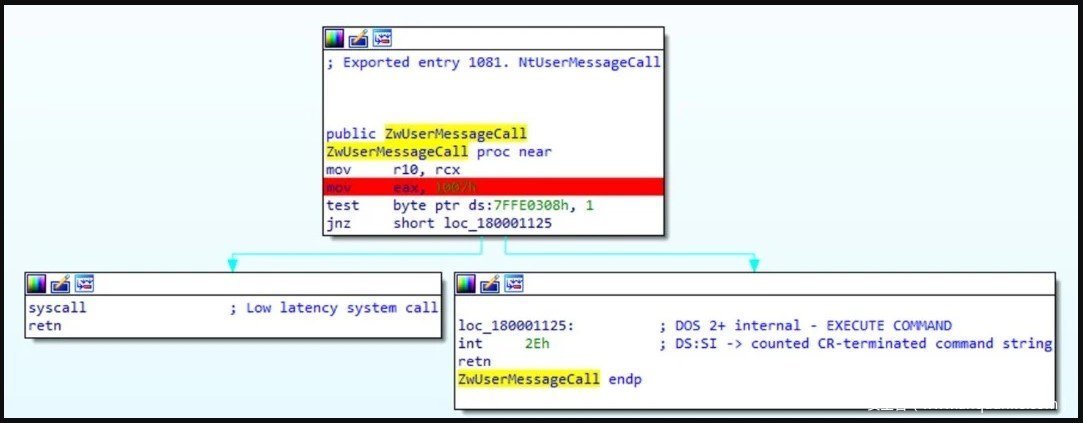

4、安全研究员发现针对浏览器DoS漏洞

前不久,CyberArk安全研究员根据2003年关于通过窗口标题修改执行代码的旧公告尝试了各种潜在的滥用途径,从中发现了一种在PuTTY上诱导快速窗口标题更改的方法。据悉,在终端模拟器上对ANSI转义字符进行实验,导致Windows终端和基于Chrome的Web浏览器上发现了多个高度严重的DoS(拒绝服务)漏洞。

这种非典型的攻击导致测试机进入一种被称为“死机白屏”的状态,除了鼠标光标外,一切都被冻结了。在测试对本地应用程序的类似攻击后,由于调用过多的操作系统内核,系统立即进入WSOD。被滥用的函数是“ SetWindowText”,它允许更改指定窗口标题栏的文本。而摆脱 WSOD 状态的唯一方法是重新启动计算机,也就是说这个简单的技巧可以导致一系列应用程序进入DoS状态。[阅读原文]

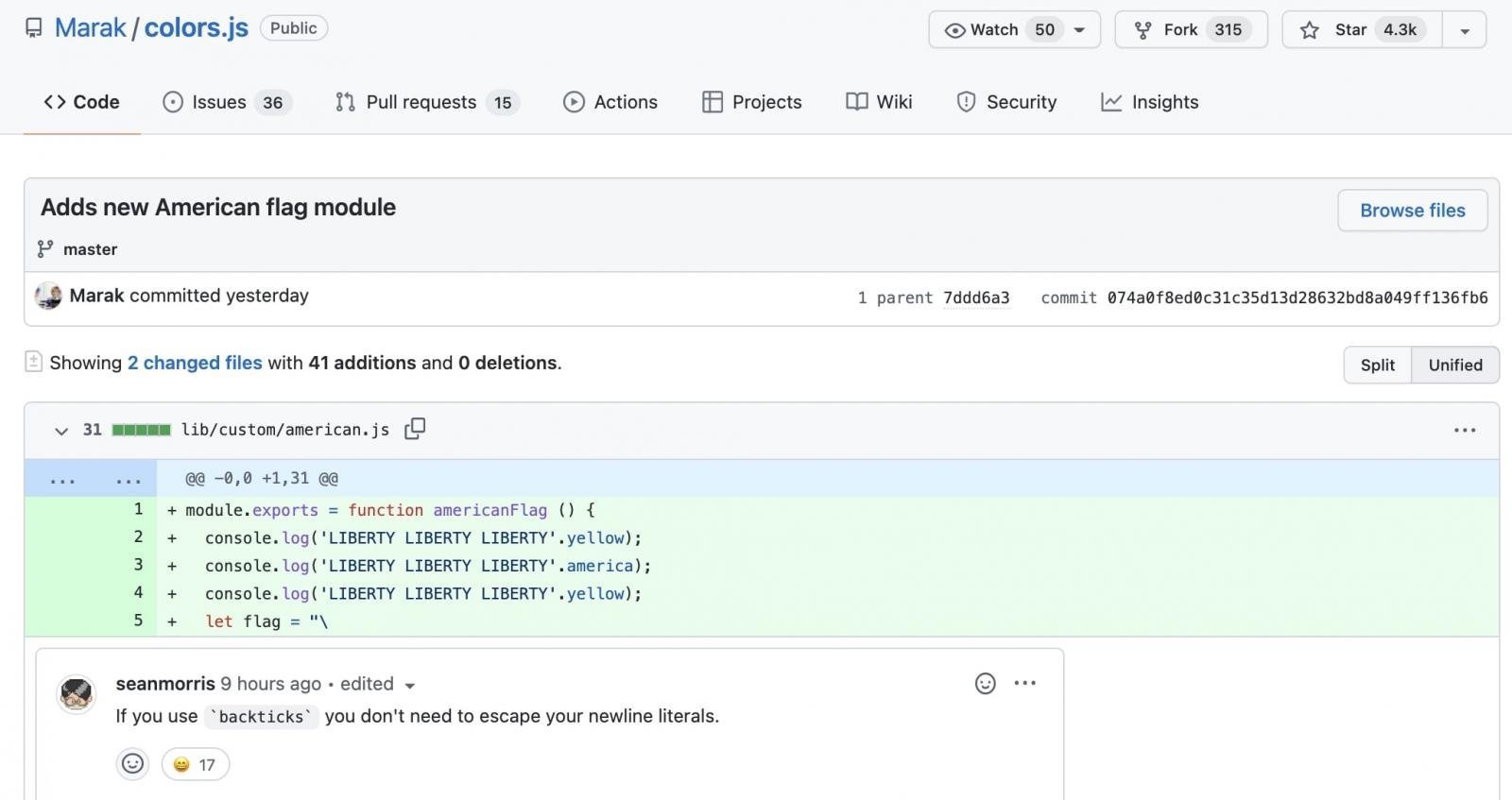

5、NPM包恶作剧致使数千项目出现问题

开源库colors和faker的用户“炸了”。日前,colors和faker两大开源库的开发者故意引入了一个无限循环,将数千个项目搞砸了。 据悉,开源库超过2000万的下载量,均出自同一个NPM,而这些内容被用于19000个项目。

对此,部分人推测NPM库或已被破坏,但具体如何尚需进一步确定。[阅读原文]