从2020年11月16日开始,马里兰州创新研究所(MISI)及其DreamPort计划和赞助商美国网络司令部将举行,重点针对各类设施的控制系统网络安全和关键基础设施网络安全的网络演习。

这场名为Hack the Building 2020的活动将有来自工业,学术界,民政机构和国防部的45个攻防团队参加。

整个活动将于11月16日至19日举行,并在Twitch上直播。各个团队将在现场竞争:渗透,破坏或接管楼宇中的智能系统。(楼宇,名词,即楼房、大厦)

Hack the Building的团队花名册页面显示了活动中的大型网络安全供应商,大学,军事和其他政府组织。(如下)

政府

学术界

行业

演习分为两天进攻大楼时间,虚拟会议和Pitch比赛,以及两天的攻防演练。

该活动是围绕一个特别指定的真实目标而进行的虚拟挑战:位于马里兰州安纳波利斯附近,设备齐全的150,000平方英尺的实时办公大楼,现场和远程团队都面临被攻击的挑战,比赛团队将通过各种IT,物联网(IoT),访问控制,监控摄像头,楼宇自动化和其他系统进行攻击。

黑鸟通过阅读演习的文档,发现一些有趣的规则。

· 演习是国家机密

· 尊重社交距离并戴口罩(如果您参加现场活动),否则您将被带走

· 必须提供自己的设备和软件(需要有许可证)

· 不会获得有关攻击大楼网络内部的任何详细信息

· 不得拒绝服务攻击(Dos)(除非报备)

· 不要针对任何第三方或云供应商

· 只能攻击目标大楼的员工资产(攻击目标的云资产允许作为渗透测试的一部分)

最重要的是,• DO NOT DESTROY HTB RESOURCES

合着就是找了一家大公司的办公大楼,然后告诉参赛队伍这是啥公司,然后就开始使劲往里干,但事前不知道任何细节。

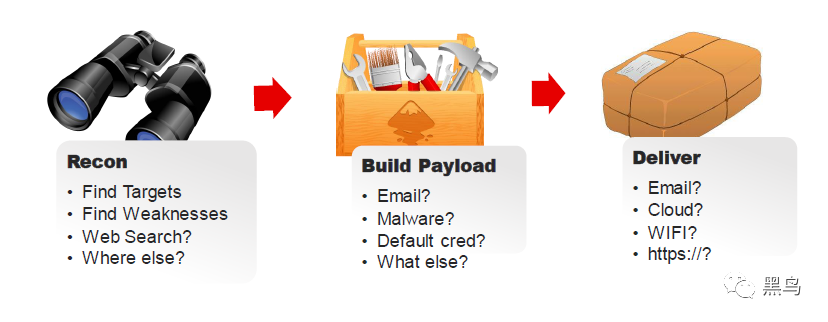

当然,主办方还规定了攻击通道,也甚是有趣,可以作为参考。

2个攻击通道分别为远程网络攻击和物理渗透攻击(近源渗透):

远程网络攻击:

1、利用服务器中的漏洞

2、发送网络钓鱼电子邮件

3、查找公开的凭据

4、暴力破解弱密码

本地攻击:

1、利用弱WIFI

2、连接到不受保护的接口

3、分发恶意U盘(看你有没有本事潜进去的那种)

4、部署隐蔽的leave behind(个人理解是潜入大楼然后在里面藏起来或者在里面放置网络节点的那种)

5、寻找心怀不满的员工(合着找内鬼的那种)

后面三种规则中表示要在保持社交距离,并且要在指定日期期间才可以实行,感觉这几天那所办公大楼会出现多少陌生面孔。

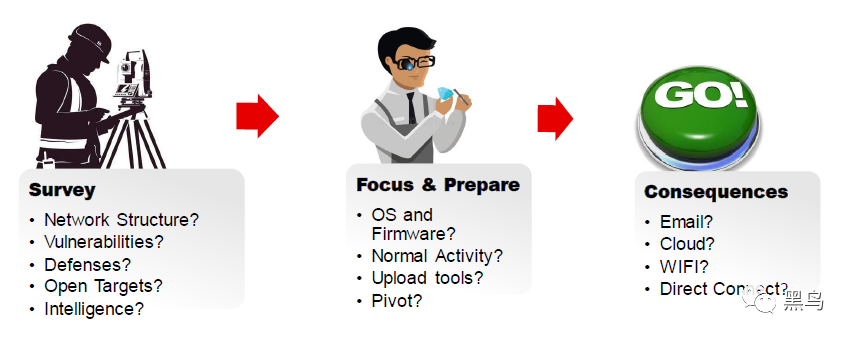

此外主办方还提供了一些攻击思路

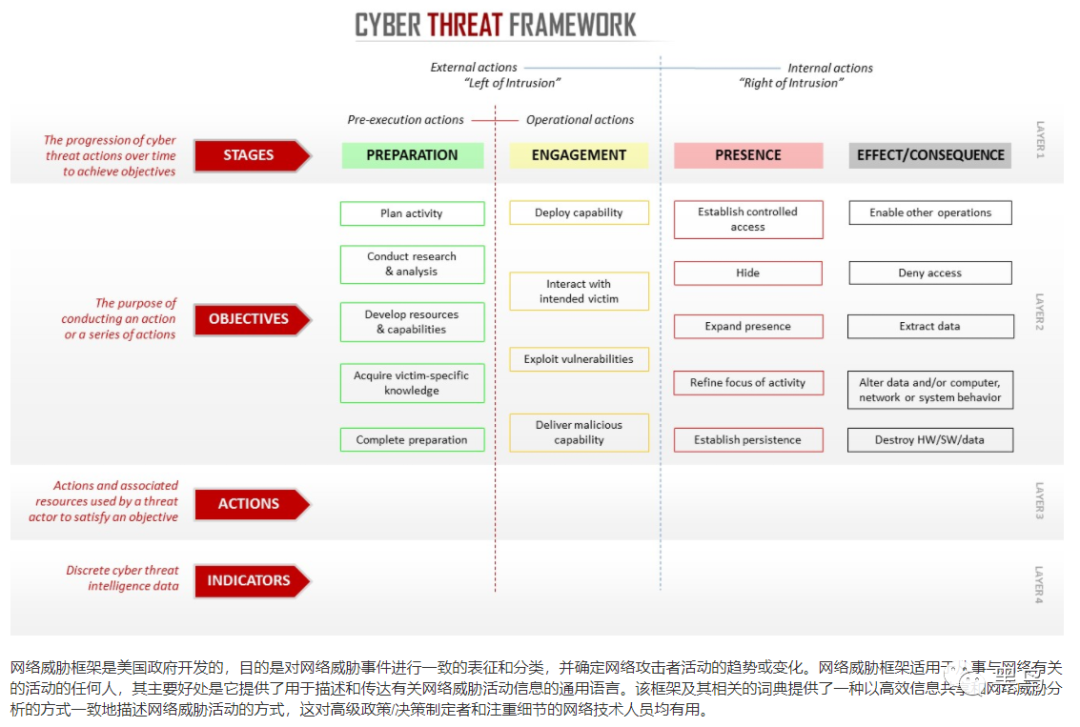

并贴心的不忘宣传的贴上了情报办公室的网络威胁模型、网络杀伤链模型和ATT&CK模型。

https://www.dni.gov/index.php/cyber-threat-framework

https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

https://attack.mitre.org/theme/images/enterprise-pre-lifecycle.png

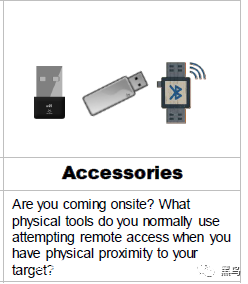

甚至,还给出了建议团队携带的设备和工具,例如

-具有以下功能的笔记本电脑

能够运行2个虚拟机

具有监控模式的WIFI卡

可以搜索互联网

-工具包括:

Nmap

Metasploit框架

Wireshark / tcpdump

Scapy

Hydra

建议使用资源:

能够启动私有云(VPC) 的网络资源

1个或多个DNS域名(攻击方可控)

可发送邮件的邮箱资源

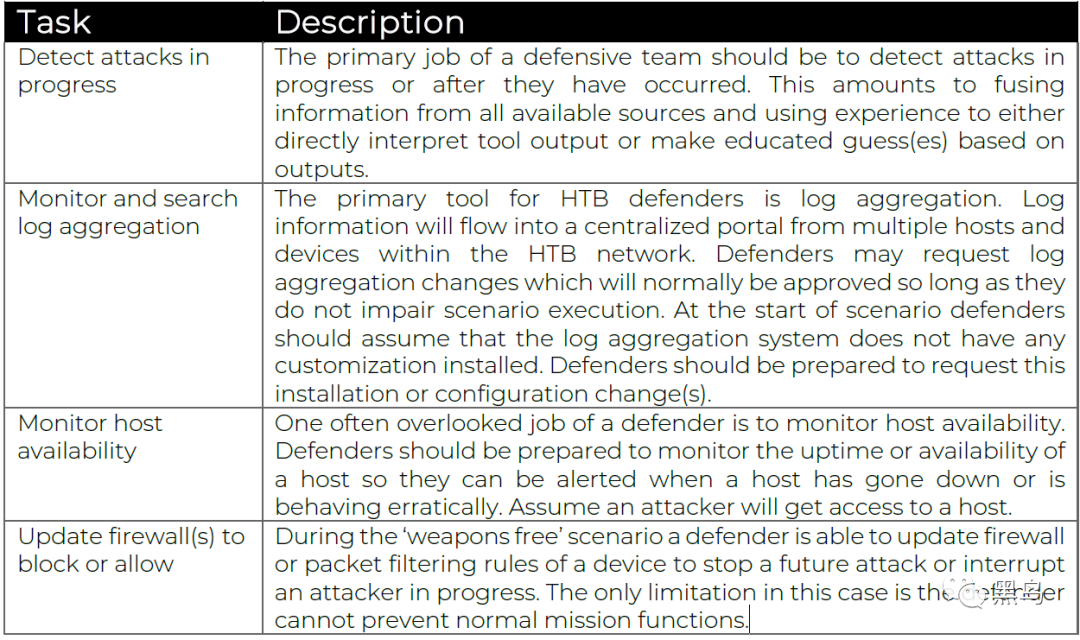

当然,在这么多攻击队攻击同一个办公大楼的情况下,防守方的压力甚大,因此主办方会对该办公大楼的原有安全防御人员进行培训和指导等等。

其中还对防御方提出了建议,例如使用大数据、安全日志、流量分析工具等

– ELK + FileBeats

– PacketBeat

– Zeek or Snort Intrusion Detection

– Full Packet Capture (用于网络事件分析)

– Sysmon (Windows高级日志记录)

– OpenVAS

– OpenSCAP (&SSG)

– Kismet

总体而言,Hack the Building突显了关键基础设施网络安全对于商业和政府机构的重要性。该活动展示了以关键基础设施网络为中心的进攻和防御网络的技能,例如楼宇自动化系统(BAS),工业控制网络(ICS),典型商业和政府办公大楼中使用的IoT设备以及相关信息技术(IT)这些系统中需要用到的安全防御技能。

此外,在其官网www.hackthebuilding.tech上,不难发现一些比较好的研究资源。

例如HTB 研究

www.hackthebuilding.tech/htb-study/

提及了几个重点研究方向

一:更多针对工业控制系统的态势感知

二:楼宇自动化系统网络:对联邦设施的不可估量的风险

三:可入侵楼宇的自动化恶意软件系统

四:设施相关控制系统安全(Facility Related Control Systems (FRCS) )

五:美国网络司令部赞助的网络演习将重点放在关键基础设施上(本篇)

此外还提及了一个安全资源网站

网络物理系统(CPS) 安全工程研究

www.controlsystemengineering.info

总之还是一个比较不错的网络演习参考。